MAC認証機能

1. 概要

MAC認証機能は、無線接続を特定の無線端末だけに限定するための機能です。WPA2-EAPなど主となる認証方式を使用しているネットワークにおいて、さらに接続する無線端末を限定するための追加機能を提供します。例えば、PEAPで無線LANのユーザーを認証しているネットワークで、さらに無線LANに接続する無線端末を限定する目的でMAC認証を使用することが考えられます。

無線端末のMACアドレスを基にRADIUSサーバーで認証し、許可されたMACアドレスの無線端末だけを接続します。

同様の機能にはMACアドレスフィルタリング機能がありますが、MACアドレスフィルタリング機能は接続を許可するMACアドレスのリストを個々のAP上で分散して保持するのに対し、 本機能は同リストをRADIUSサーバーで集中的に保持する点が異なります。 接続を許可する無線端末のリストをRADIUSサーバーで保持することにより、以下のメリットがあります。

-

接続を許可する無線端末のリストをRADIUSサーバーで集中的に管理することができます。

個々のAPにリストを配布する必要がありません。 -

外部RADIUSサーバーを用いることにより、無線端末のリストをAPのコンフィグとは分けて管理することができます。

-

外部RADIUSサーバーを用いているときは、無線サービスの提供を続けながら無線接続を途切れさせることなく無線端末のリストを更新することができます。

(MACアドレスフィルタリング機能の場合は、設定変更時に一時的に無線サービスが停止するタイミングがあります)

2. 注意事項

-

一つのVAPでMAC認証機能とMACアドレスフィルタリング機能を同時に使用することはできません。

-

RADIUSサーバーの認証結果は一定時間キャッシュに保持されます。したがってRADIUSサーバー側で認証情報を変更しても、それが認証動作に反映されるまで最長でキャッシュのライフタイム分だけの時間がかかります。RADIUSサーバー側の変更を認証結果に即時に反映したい場合は、キャッシュを使用しないように設定してください。

-

主となる認証方式がWPA-EAP/WPA2-EAP/WPA3-EAPのVAPでMAC認証を使用する場合、WPA-EAP、WPA2-EAP、WPA3-EAPではMAC認証と同じ形式のユーザー名を使用することはできません。

-

MACアドレスは比較的容易に偽装可能なため、MAC認証単独ではセキュリティ効果としては期待できないことに留意する必要があります。 VAPのセキュリティはWPA3-EAPなど主となる認証方式で確保するようにお考えください。

3. 対応ファームウェアリビジョン

このページで説明する内容は、以下のファームウェアを対象としています。

| モデル | ファームウェア |

|---|---|

|

WLX212 |

Rev.21.00.02以降 |

|

WLX413 |

Rev.22.00.01以降 |

|

WLX222 |

Rev.24.00.01以降 |

|

WLX322 |

Rev.25.00.02以降 |

|

WLX323 |

Rev.25.01.02以降 |

4. 用語定義

- RADIUS

-

認証に用いられるプロトコルです。

本製品では、WPA-EAP/WPA2-EAP/WPA3-EAPとMAC認証で、無線端末またはユーザーを認証するために利用します。 - VAP

-

無線LAN上で複数の無線サービスを多重して利用するための機能です。

それぞれのVAPごと個別に無線接続の設定を持ち、認証方式もそれぞれ異なる設定とすることができます。 - 主となる認証方式

-

VAPの基本的な認証方式です。

本製品ではオープン、Enhanced Open、Open / Enhanced Open、共有、WPA2-PSK、WPA3-SAE、WPA-PSK/WPA2-PSK、WPA2-PSK/WPA3-SAE、WPA2-EAP、WPA3-EAP、WPA-EAP/WPA2-EAPのいずれかを選択します。

5. 詳細

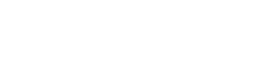

5.1. 構成

MAC認証機能を使用すると、無線端末から無線の認証リクエストを受信したタイミングで、本製品のAP機能がRADIUSサーバーとの間で認証手順を実行します。

-

RADIUSサーバーとして、内蔵または外部のRADIUSサーバーを使用することができます。

-

RADIUSサーバーとAP機能の間で使用する認証方式はPAPです。

外部のRADIUSサーバーを使用する場合は、外部RADIUSサーバーでPAPを利用可能である必要があります。 -

主となる認証方式がWPA-EAP/WPA2-EAP/WPA3-EAPのVAPでMAC認証を使用する場合、認証に使用するRADIUSサーバーは両認証で共通となります。両認証でそれぞれ異なるRADIUSサーバーを指定することはできません。

-

一つのVAPでMAC認証機能とMACアドレスフィルタリング機能を同時に使用することはできません。

5.2. RADIUSサーバーの設定

本製品のAP機能がRADIUSサーバーへリクエストする認証方式はPAPであり、RADIUSサーバーはユーザー名とパスワードに基づいて認証を行います。

本製品のAP機能が無線端末のMACアドレスに基づき生成するユーザー名とパスワードは、設定に応じて以下の形式となります。

RADIUSサーバーには、以下の通り無線端末のMACアドレスを16進数表記した文字列を、ユーザー名およびパスワードとして登録しておきます(ユーザー名とパスワードに同じ文字列を登録します)。

ユーザー名およびパスワードに使用する文字列は、本製品の設定に応じて以下の形式となります。

例として、無線端末のMACアドレスを00-12-34-AB-CD-EFとしたとき。

|

設定値 |

ユーザー名およびパスワード |

認証方式 |

|

|---|---|---|---|

|

区切り文字 |

大文字/小文字 |

||

|

なし (既定値) |

小文字 (既定値) |

001234abcdef |

PAP |

|

大文字 |

001234ABCDEF |

||

|

:(コロン) |

小文字 (既定値) |

00:12:34:ab:cd:ef |

|

|

大文字 |

00:12:34:AB:CD:EF |

||

|

-(ハイフン) |

小文字 (既定値) |

00-12-34-ab-cd-ef |

|

|

大文字 |

00-12-34-AB-CD-EF |

||

区切り文字には、ascii印刷可能文字であればコロンとハイフン以外の文字を設定することもできます。

内蔵のRADIUSサーバーを使用する場合

内蔵のRADIUSサーバーを使用する場合も、上記MACアドレス文字列をユーザー名およびパスワードとするユーザー情報を登録する必要があります。

当該ユーザーの認証方式には、「MAC認証 (PAP)」を設定してください。

5.3. 無線端末の設定

無線端末にはMAC認証についての設定は必要ありません。

MAC認証では、本製品とRADIUSサーバーの間でRADIUS認証が完結します。 RADIUS認証に使用するユーザー名とパスワードは、本製品のAP機能が無線端末のMACアドレスを基に生成します。

無線端末にはVAPの主となる認証方式についてのみ設定します。

5.4. キャッシュ

RADIUSサーバーの認証結果は、認証の成功/失敗に関わらず一定時間キャッシュに保持します。キャッシュの有効期限内に同じ無線端末から再度認証要求があった場合は、RADIUSサーバーに認証をリクエストすることなく、キャッシュに保持されている以前の認証結果に従い動作します。キャッシュの有効期限は既定では30分です。

以上の仕組みにより、RADIUSサーバー側で認証情報を変更しても、それが認証動作に反映されるまで最長でキャッシュの有効期限分の時間がかかります。例えばRADIUSサーバー側で特定の無線端末のMACアドレスを削除したとしても、その無線端末の認証成功がキャッシュに保持されていた場合は、最大で30分間は認証に成功し続けます。

RADIUSサーバーに加えた変更を認証結果に即時に反映したい場合は、キャッシュを使用しないよう設定してください。

-

個々のキャッシュの有効期限は、その認証結果がキャッシュされた時点の設定値に従います。キャッシュの有効期限を変更しても、その時点で既にキャッシュされていたエントリには反映されません。

-

認証時にキャッシュがヒットした場合でも、キャッシュの有効期限は延長されません。

5.5. 主となる認証方式との組み合わせ

MAC認証は、以下の主となる認証方式と併せて使用します。認証の順番は、まずMACアドレス認証が実行され、その後以下の認証が実行されます。

-

「WPA3-SAE」、「WPA2-PSK」、「WPA-PSK/WPA2-PSK」、「WPA2-PSK/WPA3-SAE」

-

「WPA3-EAP」、「WPA2-EAP」、「WPA-EAP/WPA2-EAP」

-

共有

-

「Enhanced Open」または「Open / Enhanced Open」

-

オープン

VAPの認証方式としてMAC認証だけを使用したい場合は、主となる認証方式にオープン認証を設定してください。ただしMACアドレスは比較的容易に偽装可能なため、MAC認証だけではネットワークに侵入される懸念があることにご留意ください。

5.6. MAC認証と併用するWPA-EAP/WPA2-EAP/WPA3-EAPのユーザー名

主となる認証方式がWPA-EAP/WPA2-EAP/WPA3-EAPのVAPでMAC認証を使用する場合、そのVAPのWPA-EAP/WPA2-EAP/WPA3-EAPでは、MAC認証のユーザー名と同じ形式のユーザー名を使用することはできません。

例えばMAC認証の設定が「小文字」「区切り文字 -(ハイフン)」だった場合、"00-12-34-ab-cd-ef"や"00-aa-bb-cc-dd-ee"など、MAC認証のユーザー名の形式にあてはまる文字列はすべて、WPA-EAP/WPA2-EAP/WPA3-EAPで使用することはできません。

6. 設定・操作方法

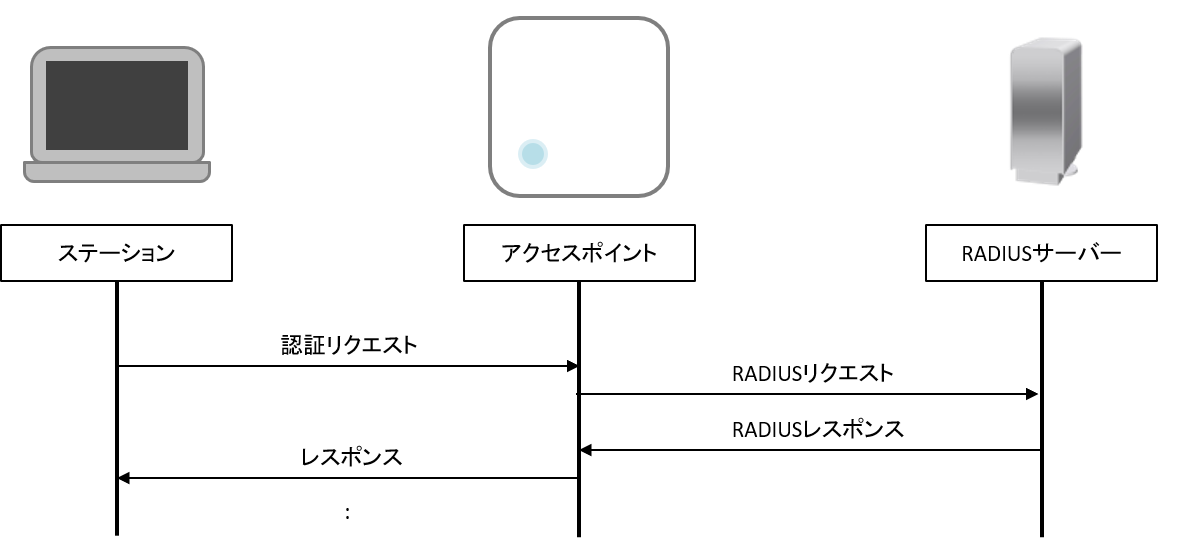

6.1. VAP設定

MAC認証機能を使用する場合は、VAP設定の「MAC認証」で「使用する」を選択します (MAC認証を使用する設定とすると、MACアドレスフィルタリングに関する設定項目は設定できなくなります)。

-

「区切り文字」と「大文字対応」で、RADIUS認証時に本製品のAP機能が生成する認証リクエストのユーザー名とパスワード文字列の形式を設定します。詳しくは 5.2 RADIUSサーバーの設定 を参照してください。

-

「キャッシュの有効期限」で、RADIUSサーバーの認証結果を保持するキャッシュについて設定します。 5.4 キャッシュ を参照してください。

(1) 認証方式に「WPA3-EAP」、「WPA2-EAP」、「WPA-EAP/WPA2-EAP」を使用するとき

MAC認証をWPA-EAP/WPA2-EAP/WPA3-EAPと同時に使用する場合、使用するRADIUSサーバーは両認証で共通となります。

(2) 認証方式に「WPA3-EAP」、「WPA2-EAP」、「WPA-EAP/WPA2-EAP」以外を使用するとき

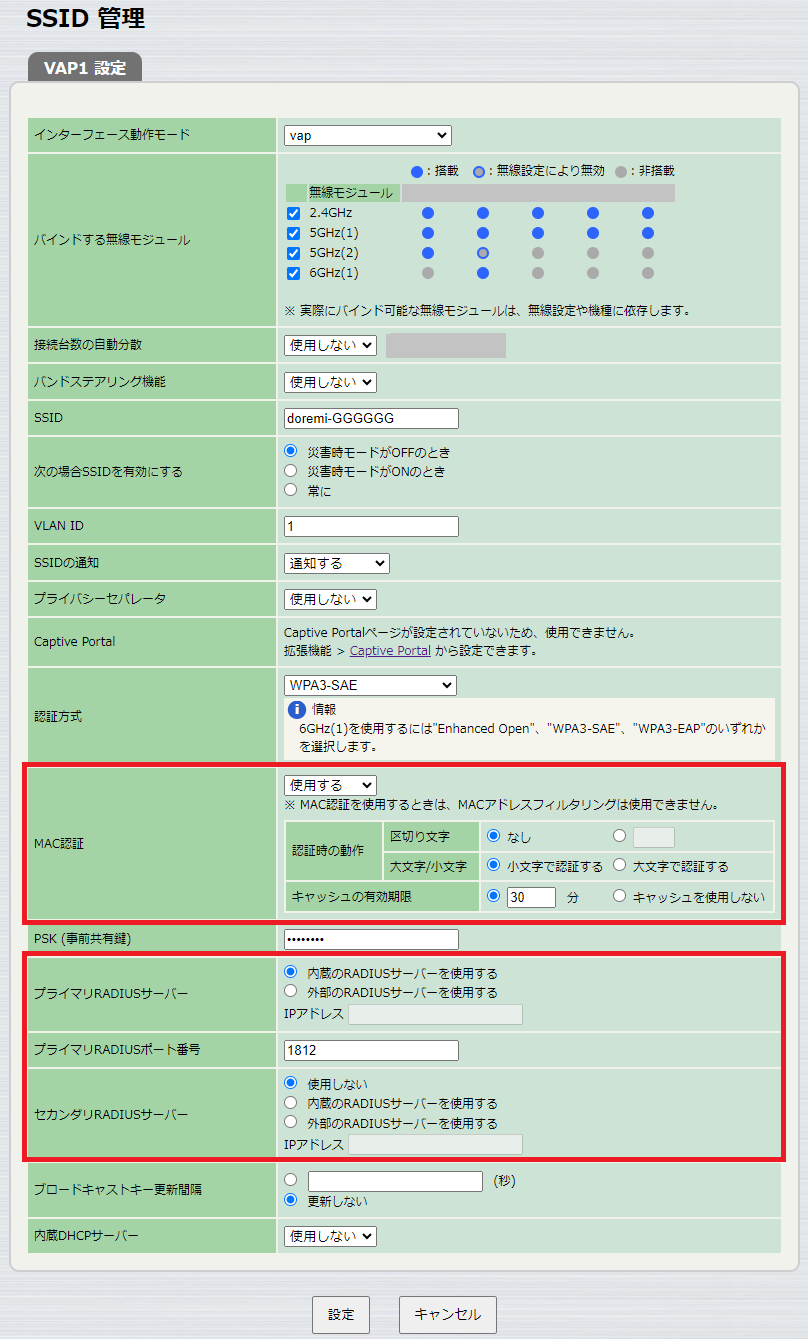

6.2. RADIUSユーザーの設定

MAC認証の認証サーバーとして内蔵のRADIUSサーバー機能を使用することができます。

認証するMACアドレスは、[拡張機能]-[RADIUSサーバー]の「ユーザー情報管理」画面で以下の通りユーザーを追加して登録します。

-

「認証方式」欄で「MAC認証(PAP)」を選択します。

-

「ユーザーID」欄には、接続を許可したい無線端末のMACアドレスを、 VAP設定 の区切り文字と大文字/小文字の設定に従って表記した文字列を入力します。

-

「認証方式」欄で「MACアドレス」を選択すると、「新パスワード」および「確認用パスワード」欄は入力できません。

パスワードには「ユーザーID」欄に入力したのと同じ文字列が自動的に設定されます。 -

「MACアドレス」欄および「接続SSID」欄も入力できません。

MAC認証時は、PEAPやEAP-TLS認証時とは違い、RADIUSサーバー機能で接続SSIDを制限することはできません。

6.3. 設定送信

設定した内容を反映させるために設定送信を行います。

[設定送信] - [設定送信] を開き、 [送信] ボタンを押します。

7. SYSLOGメッセージ一覧

以下の文書を参照してください。