アクセス制御機能

1. 概要

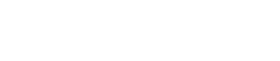

アクセス制御機能は、無線端末による他の機器へのアクセスを制御する機能です。プロトコル、IPアドレス、ポート番号を指定して、該当するパケットの通過を許可するか、または遮断させるかを設定できます。

本機能を使用することで、他の機器の構成や設定を変更せずに無線アクセスポイント単体でゲストWi-Fiを実現できます。

来客用のSSIDではLAN内の機器へのアクセスは基本的に許可しないが、例外的にプリンターへのアクセスは許可するというような用途で使用することを想定しています。

2. 注意事項

-

本機能は無線端末から接続中の無線AP以外の有線機器に対するアクセスを対象とします。

以下の機器へのアクセスは対象外となり、本機能で遮断することはできません。-

無線端末が接続している無線アクセスポイント

-

同じ無線APに接続している他の無線端末( プライバシーセパレーター機能 を使用してください)

-

-

WDSブリッジ機能、WDSリピーター機能を使用している場合、WDSによる無線アクセスポイント間の接続を経由した機器へのアクセスは遮断できません。

-

本機能を使用するとき、例外としてDHCPおよびDNSのパケットは遮断されません。これらのサーバーが遮断される宛先に含まれていても、各サービスを利用することができます。

-

本機能とCaptive Portal機能を併用し、かつリダイレクト先が本機能によって遮断される宛先と重複する場合は、リダイレクト先へのアクセスを許可するように設定する必要があります。

-

その他、インターネット、ルーター、LAN内のサーバーなどを使用する場合は、それらすべてのアクセスを許可する設定が必要です。

3. 対応ファームウェアリビジョン

このページで説明する内容は、以下のファームウェアを対象としています。

| モデル | ファームウェア |

|---|---|

|

WLX212 |

Rev.21.00.14以降 |

|

WLX413 |

Rev.22.00.07以降 |

|

WLX222 |

Rev.24.00.05以降 |

4. 詳細

アクセス制御機能は、無線端末による他の機器へのアクセスの可否を設定できます。

VAP 1つにつき1つのアクセス制御設定を使用することができます。

アクセス制御設定は最大16個設定できるため、16個のVAPに異なるアクセス制御設定を適用することができます。

他の無線端末へのアクセスの遮断については、 プライバシーセパレーター機能 を使用してください。

4.1. フィルター設定

1つのアクセス制御設定では最大16個のフィルターを設定でき、通信パケットのプロトコル、送信元および宛先のIPアドレスとポート番号を指定し、通過させるか遮断させるかを設定します。

|

通信パケットには、設定したフィルターの評価順が若い番号から順に適用されます。

|

本機能によるアクセス制御は、Captive Portal機能によるアクセス制限よりも先に適用されます。

そのため、Captive Portalを使用するVAPでアクセス制御も使用する場合は、アクセス制御設定のフィルターでCaptive Portalによるリダイレクト先にアクセスできるように設定する必要があります。

4.1.1. ゲストWi-Fiプリセット

1つのアクセス制御設定につき、最大で1つのゲストWi-Fiプリセットを使用できます。

ゲストWi-Fiプリセットは、すべての送信元から同一LANネットワーク内のすべての有線接続機器へのアクセスを遮断するフィルターです。

また、ゲストWi-Fiプリセットを使用する場合はIPv6パケットも遮断されます。

4.1.2. 手動設定

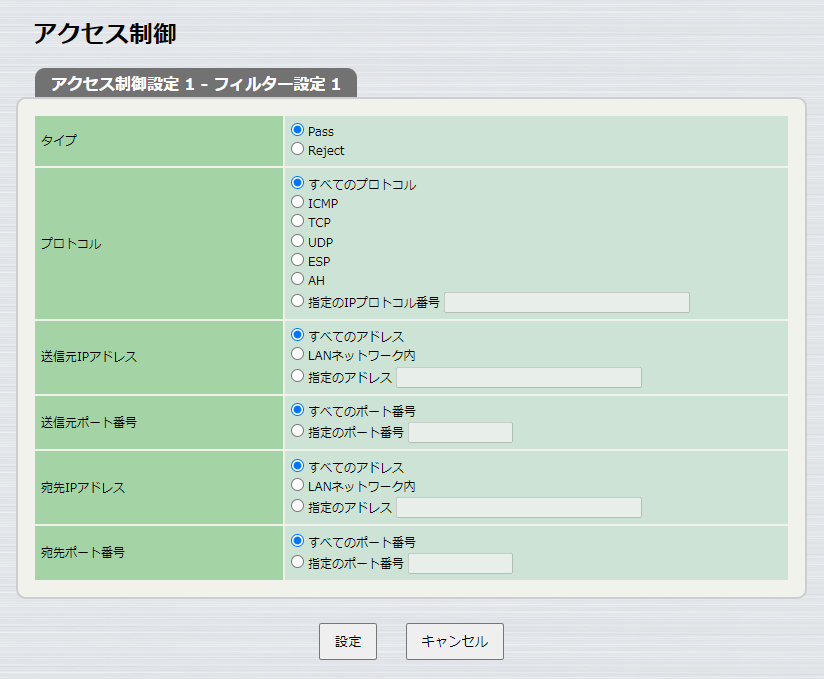

手動で設定するフィルターは、以下の項目を設定することができます。

-

プロトコル

-

送信元アドレス

-

送信元ポート番号

-

宛先アドレス

-

宛先ポート番号

手動設定で追加したフィルターの内容は後から変更することができます。

(ゲストWi-Fiプリセットとして追加したフィルターは、その内容を変更することはできません)

プロトコルの指定

プロトコルは以下を選択できます。

-

すべてのプロトコル

-

ICMP

-

TCP

-

UDP

-

ESP

-

AH

-

指定のプロトコル

指定のプロトコルではプロトコル番号を整数で入力することができます。

プロトコル番号の設定可能な範囲は 1~255です。

また、ニーモニックは以下を入力することができます。

| ニーモニック | プロトコル番号 |

|---|---|

|

icmp |

1 |

|

tcp |

6 |

|

udp |

17 |

|

esp |

50 |

|

ah |

51 |

IPアドレスの指定

送信元アドレスおよび宛先アドレスでは以下を選択できます。

-

すべてのアドレス

-

LANネットワーク内

-

指定のアドレス

LANネットワーク内を選択した場合、APのIPアドレスとネットマスクに沿ったネットワークアドレスを使用します。

IPアドレスの変更によってネットワークアドレスが変わったとき、フィルターの動作も自動的に変更されます。

指定のアドレスでは以下を入力することができます。

| 入力 | 書式 |

|---|---|

|

単一のIPアドレス |

ドット付き十進表記(xxx.xxx.xxx.xxx) |

|

ネットワークアドレス |

IPアドレス/ネットマスク

|

ポート番号の指定

プロトコルで以下を選択した場合、送信元ポート番号と宛先ポート番号をニーモニックまたは整数で入力できます。

-

すべてのプロトコル

-

TCP

-

UDP

-

指定のプロトコル かつプロトコル番号に以下を入力

-

tcp または 6

-

udp または 17

-

33 (DCCP)

-

132 (CSTP)

-

ポート番号の設定可能な範囲は 1~65535です。

また、ニーモニックは以下を入力することができます。

| ニーモニック | ポート番号 | ニーモニック | ポート番号 | ニーモニック | ポート番号 |

|---|---|---|---|---|---|

|

ftpdata |

20 |

www |

80 |

syslog |

514 |

|

ftp |

21 |

pop3 |

110 |

printer |

515 |

|

telnet |

23 |

sunrpc |

111 |

talk |

517 |

|

smtp |

25 |

ident |

113 |

route |

520 |

|

domain |

53 |

nntp |

119 |

uucp |

540 |

|

gopher |

70 |

ntp |

123 |

submission |

587 |

|

finger |

79 |

snmp |

161 |

また、プロトコルで以下を選択した場合は、送信元ポート番号に入力した値をICMP Type、宛先ポート番号に入力した値をICMP Codeとして扱います。

-

ICMP

-

指定のプロトコル かつプロトコル番号に以下を入力

-

icmp または 1

-

ICMP Type, ICMP Codeの設定可能な範囲は 0~255です。

その他の条件では、送信元ポート番号と宛先ポート番号の入力は無視されます。

4.2. VAP設定

4.2.1. アクセス制御の選択

アクセス制御設定が設定されていれば、VAPごとにアクセス制御設定を設定することができます。

設定できるアクセス制御設定は、VAP 1つにつき1つです。複数のVAPが同一のアクセス制御設定を使用することもできます。

5. 設定・操作方法

アクセス制御機能を利用するための手順を以下に示します。

-

アクセス制御を作成する

-

アクセス制御でフィルターを設定する

-

アクセス制御機能を使用するVAPを設定する

-

設定送信を行う

5.1. アクセス制御を作成する

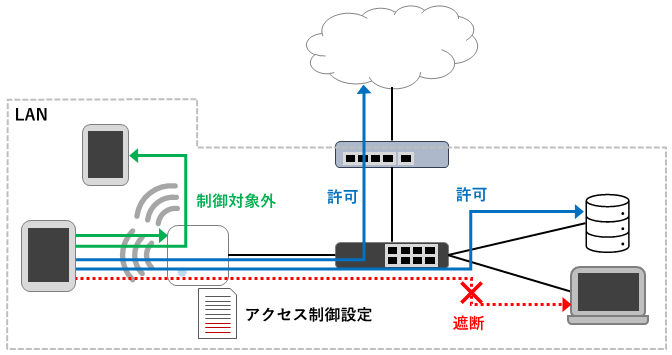

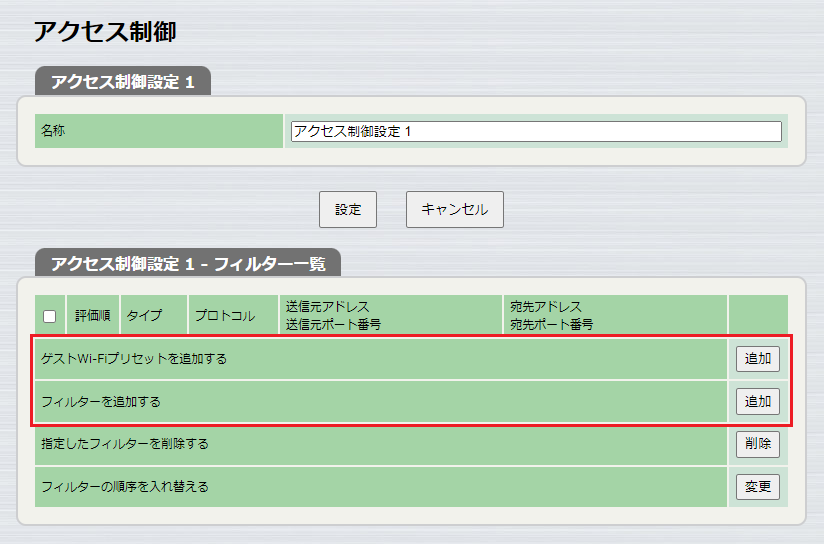

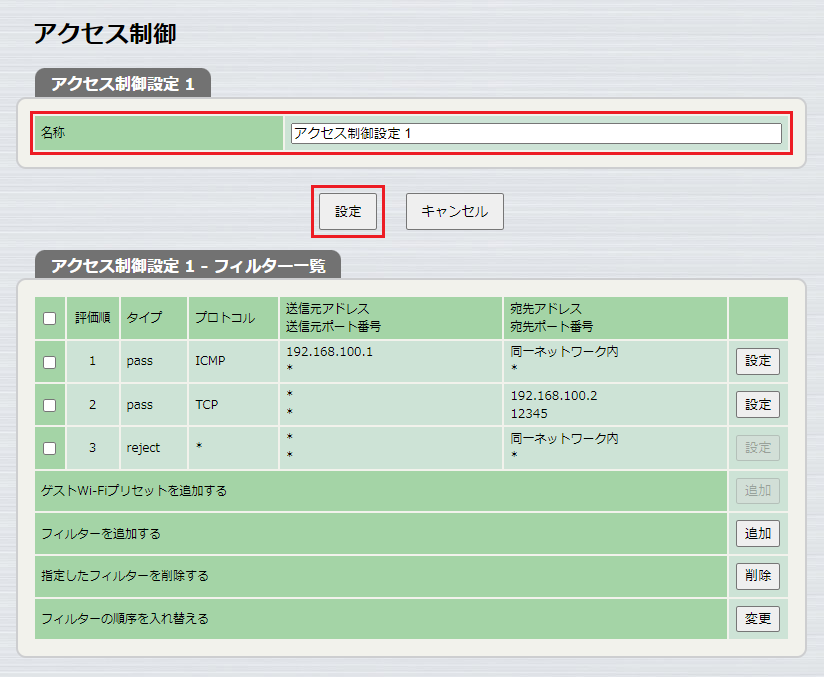

仮想コントローラーのWeb GUI [拡張機能]-[アクセス制御] を開き、「アクセス制御設定を追加する」の「追加」ボタンをクリックし、設定ページを開きます。

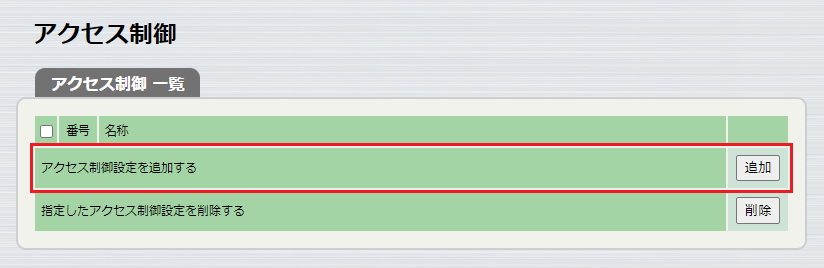

アクセス制御設定の名称と、フィルターの一覧が表示されます。名称はデフォルトで「アクセス制御設定 N」となります。

5.2. アクセス制御でフィルターを設定する

「ゲストWi-Fiプリセットを追加する」または「フィルターを追加する」の「追加」ボタンを押して、フィルターを追加します。

「フィルターを追加する」の「追加」ボタンを押した場合は、フィルター設定の画面に移ります。

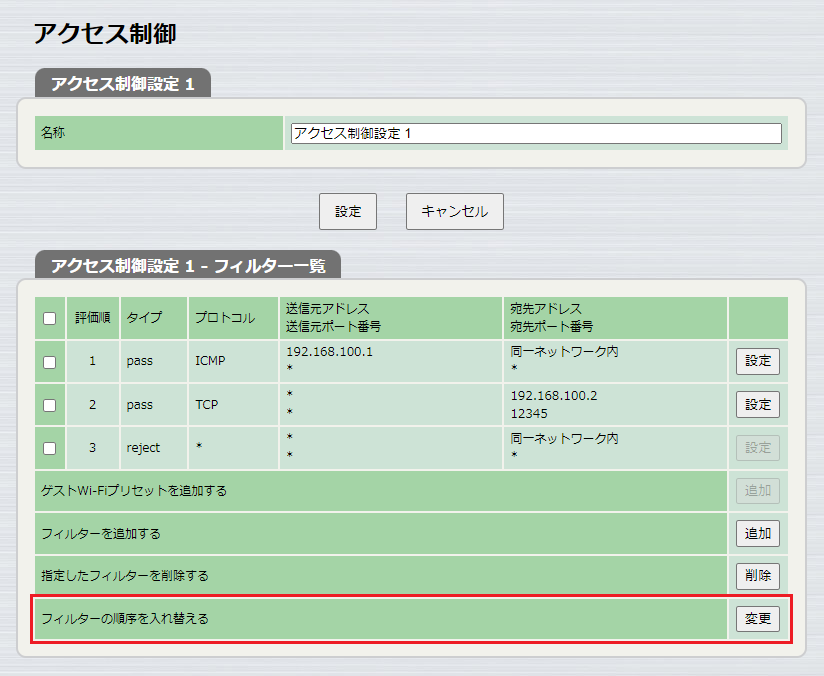

「設定」ボタンを押すとフィルターが追加され、フィルター一覧の画面に戻ります。

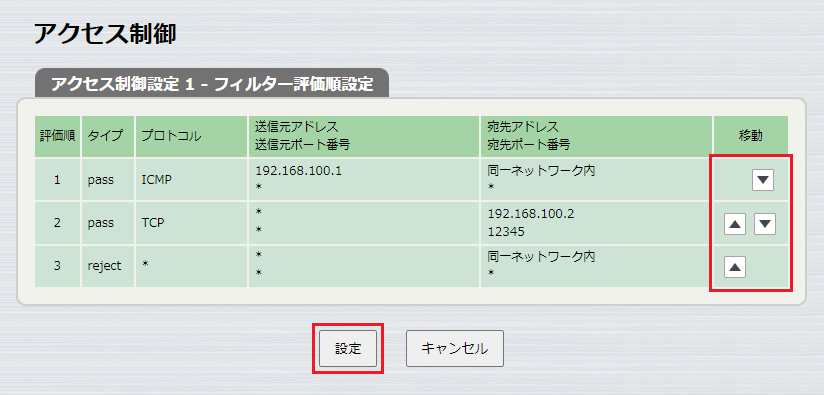

フィルターの順序を変更したい場合は、「フィルターの順序を入れ替える」の「変更」ボタンを押してフィルター評価順設定の画面を開きます。

「▲」ボタンや「▼」ボタンを使って順番を変更できます。

「設定」ボタンを押すことで変更が適用され、フィルター一覧の画面に戻ります。

設定の名称を変更する場合は、名称を入力して「設定」ボタンを押します。

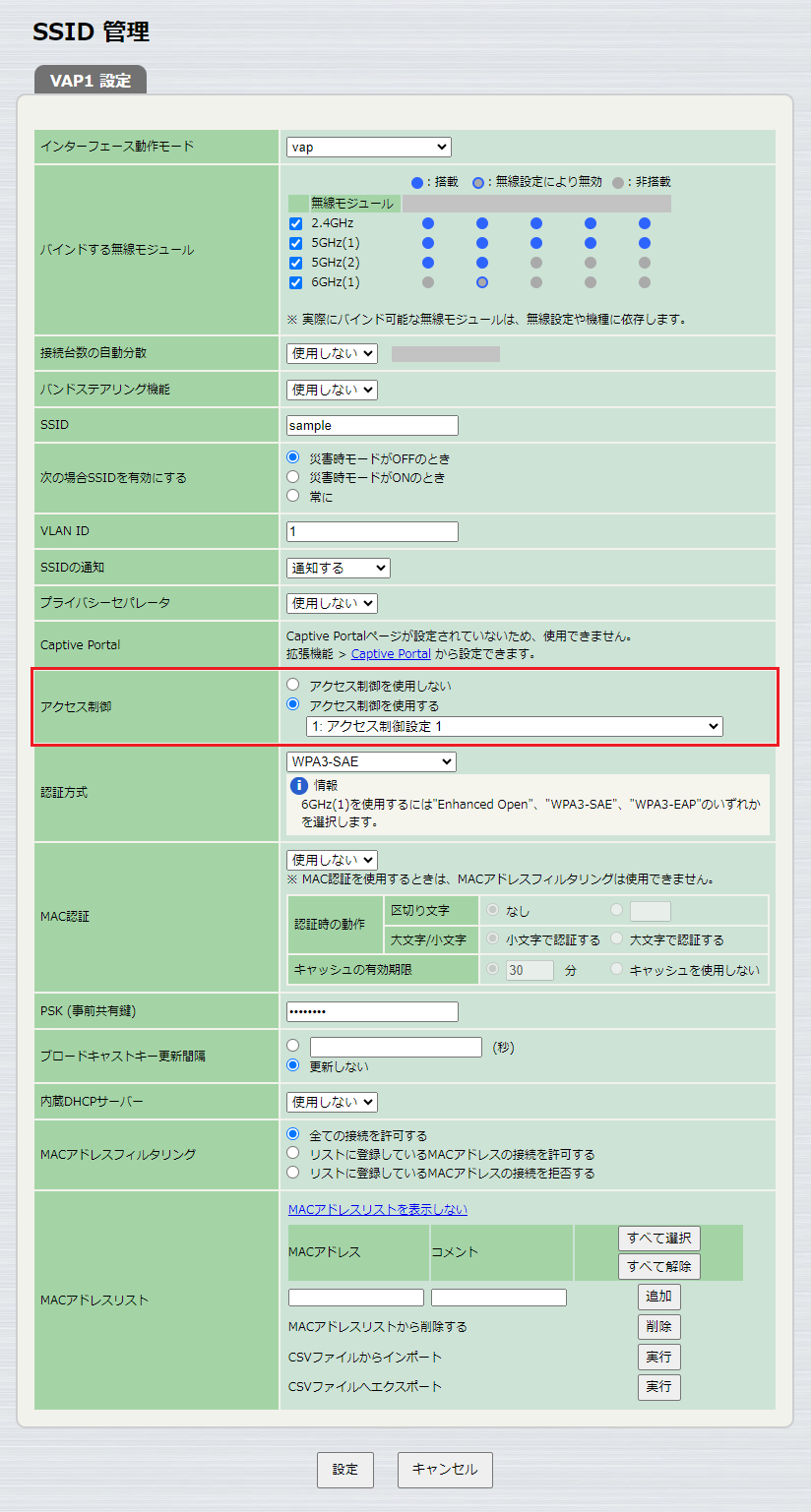

5.3. アクセス制御機能を使用するVAPを設定する

仮想コントローラーのWeb GUI [無線設定]-[共通]-[SSID 管理] を開き、VAPの追加をクリックします。

アクセス制御は「インターフェース動作モード」がvapのSSIDに適用できます。

アクセス制御を使用するためには「アクセス制御」で「アクセス制御を使用する」を選択して、適用するアクセス制御設定を選択する必要があります。

バインドするモジュールや認証方式など、その他の項目については条件はありません。

-

インターフェース動作モード : vap

-

アクセス制御 : アクセス制御を使用する (アクセス制御設定 1)

5.4. 設定送信を行う

設定した内容を反映させるために設定送信を行います。

仮想コントローラーの[設定送信] - [設定送信] を開き、 [送信] ボタンを押します。

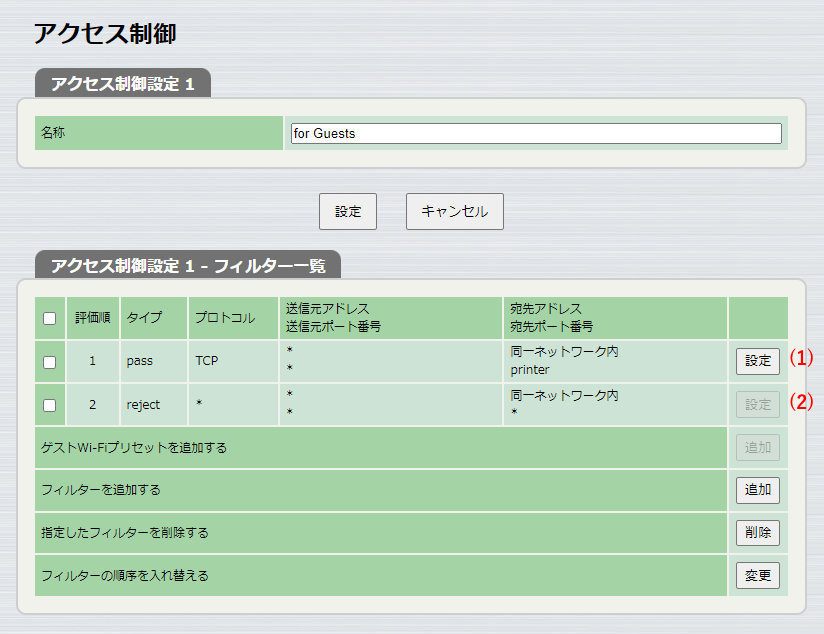

6. 設定例

LAN内のプリンターでの印刷を許可する設定例です。

この例ではLine Printer Daemon (LPD) プロトコルのみを対象としていますが、プリンターの機種によっては他のポートを使用した機能を持っていることがあります。その場合は各ポートを許可する設定を加える、宛先がプリンターのIPアドレスの場合にすべて許可するなど適宜対応する必要があります。

cluster config-id xxxxxxxx-xxxx-xxxx-xxxx-ac44f2xxxxxx administrator password encrypted xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx vlan-port-mode lan1:1 hybrid vlan-id 1 1 vlan-access lan1:1 1 ip vlan-id 1 address dhcp ip route default gateway dhcp airlink select module1 airlink mode all airlink channel auto bandwidth=40 primary=lower airlink channel range default airlink beacon dtim-period 1 airlink enable module1 airlink select module2 airlink mode all airlink channel auto bandwidth=80 primary=lower primary40=lower airlink channel range default airlink channel range dfs default airlink beacon dtim-period 1 airlink enable module2 airlink select module3 airlink mode all airlink channel auto bandwidth=80 primary=lower primary40=lower airlink channel range default airlink channel range dfs default airlink beacon dtim-period 1 airlink enable module3 airlink select 1 airlink ssid sample airlink vlan-id 1 airlink bind module1 module2 module3 airlink access control in 1 airlink auth wpa3-eap aes airlink radius auth on airlink radius server 127.0.0.1 airlink enable 1 dns server dhcp radiusd use on radiusd reauth interval 43200 radiusd client 192.168.100.0/24 EB320E39 radiusd user user0001 pass0001 name=User0001 auth=peap usertype=wlx schedule at 1 startup * ntpdate ntp.nict.jp syslog lldp auto-setting use off access control select 1 access control name "for Guests" access control filter 1 pass * internal tcp * printer #...(1) access control filter 2 guest-wifi-preset #...(2) wlan-controller select 1 airlink select module1 airlink mode all airlink channel auto bandwidth=40 primary=lower airlink channel range default airlink beacon dtim-period 1 airlink enable module1 airlink select module2 airlink mode all airlink channel auto bandwidth=80 primary=lower primary40=lower airlink channel range default airlink channel range dfs default airlink beacon dtim-period 1 airlink enable module2 airlink select module3 airlink mode all airlink channel auto bandwidth=80 primary=lower primary40=lower airlink channel range default airlink channel range dfs default airlink beacon dtim-period 1 airlink enable module3 airlink select module4 airlink mode all airlink channel auto bandwidth=160 primaryindex=2 airlink channel range default airlink beacon dtim-period 1 airlink enable module4 airlink select 1 airlink ssid sample airlink vlan-id 1 airlink bind module1 module2 module3 module4 airlink access control in 1 #...(3) airlink auth wpa3-eap aes airlink radius auth on airlink radius server 127.0.0.1 airlink enable 1 wlan-controller select 1 1 wlan-controller member-ap ac:44:f2:XX:XX:XX wlan-controller serial XXXXXXXXXX wlan-controller system name WLXNNN_XXXXXXXXXX wlan-controller ip address dhcp wlan-controller beacon dtim-period module1 1 wlan-controller beacon dtim-period module2 1 wlan-controller beacon dtim-period module3 1 cluster virtual-ip address dhcp

-

Line Printer Daemon (LPD) プロトコル(TCP 515番)を許可する

-

ゲストWi-Fiプリセットでその他のLAN内へのアクセスをすべて遮断する

-

ゲスト用SSIDにアクセス制御設定を適用する