L2TPv3��p����L2VPN

$Date: 2025/07/18 15:32:42 $

- �T�v

- ���ӎ���

- �Ή��@��ƃt�@�[���E�F�A���r�W����

- �p��̒�`

- L2TPv3�̏ڍ�

- L2TPv3�ƃu���b�W�@�\

- L2TPv3�ł̃t�B���^�����O

- L2TPv3�Ɋ֘A�����R�}���h

- L2TPv3�̐ݒ��

- L2TPv3/IPsec�̐ݒ��

- 2���_�Ԃł�L2TPv3/IPsec��p����L2VPN�̍\�z(�����̋��_���Œ�A�h���X)

- 2���_�Ԃł�L2TPv3/IPsec��p����L2VPN�̍\�z(�Е��̋��_���Œ�A�h���X)

- 2���_�Ԃł�L2TPv3/IPsec��p����L2VPN�̍\�z(�����̋��_���s��A�h���X)

- 2���_�Ԃł�L2TPv3/IPsec��p����L2VPN�̍\�z(NGN�ԓ��܂�Ԃ��A�t���b�c�Ev6�I�v�V�����_��g�p)

- 2���_�Ԃł�L2TPv3/IPsec��p����L2VPN�̍\�z(�����̋��_��DHCP�T�[�o�[������)

- L2TPv3��L2MS

- L2TPv3�ƃ^�OVLAN�̕��p

- SYSLOG���b�Z�[�W�ꗗ

- �֘A�Z�p����

�T�v

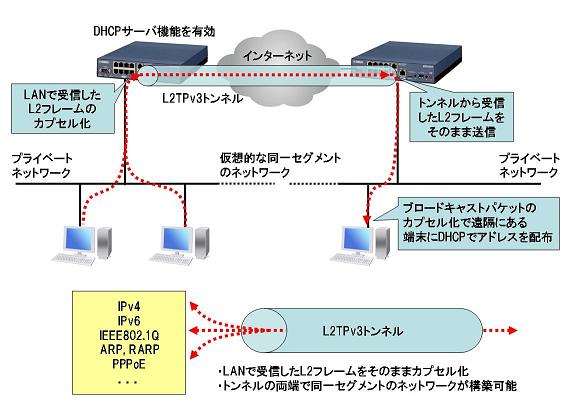

L2TPv3 (Layer 2 Tunneling Protocol version 3) �́A�f�[�^�����N�w(L2)�ł�VPN�ڑ� (L2VPN)����������g���l�����O�v���g�R���ł��BL2�t���[����IP�p�P�b�g�Ƃ��ăJ�v�Z�������邱�ƂŃ��[�^�[�Ԃł�L2�t���[���]�����\�ɂ��A�����̋��_�œ���Z�O�����g�̃l�b�g���[�N���\�z���邱�Ƃ��ł��܂��BL2TPv3���͈̂Í����̎d�g�݂������܂��AIPsec�ƕ��p���邱�ƂŃf�[�^�̋@�����⊮�S�����m�ۂ���VPN�ڑ�����������L2TPv3/IPsec������܂��B���}�n���[�^�[�ł́AL2TPv3��p����L2VPN�����L2TPv3/IPsec��p����L2VPN���\�z���邱�Ƃ��ł��܂��B

L2TPv3�g���l���́A���j�L���X�g�p�P�b�g�E�}���`�L���X�g�p�P�b�g�E�u���[�h�L���X�g�p�P�b�g�E�G�j�[�L���X�g�p�P�b�g�Ȃǂ��ׂẴC�[�T�l�b�g�t���[����ʂ����Ƃ��ł��܂��B�܂��AIEEE802.1Q�^�O���t�����ꂽ�C�[�T�l�b�g�t���[�����ʂ����Ƃ��ł��܂��B

IPIP�g���l�����O�Amap-e�g���l�������ɂ�����L2TPv3�AL2TPv3/IPsec�ڑ��𗘗p���邱�Ƃ��ł��܂��B

�Ή��@��ƃt�@�[���E�F�A���r�W�����ɂ��Ă� �֘A�Z�p���� �ɋL�ڂ���Ă���h�L�������g���Q�Ƃ��Ă��������B

���ӎ���

���}�n���[�^�[�ł́A�X�}�[�g�t�H������̃����[�g�A�N�Z�XVPN��ΏۂƂ���L2TP/IPsec�ɑΉ����Ă��܂��B

L2TP/IPsec�́AL2TPv2�x�[�X�̎����ł���A���_�Ԃł�L2VPN����������L2TPv3�Ƃ͗p�r���قȂ�܂��B

- L2�t���[���̃J�v�Z���������Ƃ��āAUDP�p�P�b�g�Ƃ��ăJ�v�Z����������@(L2TPv3 over UDP)�ɂ̂ݑΉ����Ă��܂��BIP�v���g�R���ԍ�115���g�p����IP�p�P�b�g�Ƃ��ăJ�v�Z����������@(L2TPv3 over IP)�ɂ͑Ή����Ă��܂���B

- L2TPv3�p�P�b�g�̎�M�ɂ�UDP�̃|�[�g�ԍ�1701���g�p����܂��B�ύX���邱�Ƃ͂ł��܂���B

- L2TPv3�ɂ���ăg���l�����O�ł���L2�t���[���́A�C�[�T�t���[���݂̂ł��B

- L2TPv3/IPsec�ł́AIKEv1�̃g�����X�|�[�g���[�h�̂ݑΉ����Ă��܂��B

- LAN�����̃C���^�[�t�F�[�X(vlanN)���u���b�W�����o�[�Ɏ��e�����ꍇ�ɂ́AIEEE802.1Q �^�O�t���p�P�b�g�̓u���b�W���O����܂���B

�Ή��@��ƃt�@�[���E�F�A���r�W����

���}�n���[�^�[�ł͈ȉ��̋@�킨��уt�@�[���E�F�A�ŁAL2TPv3���T�|�[�g���Ă��܂��B

| �@�� | �t�@�[���E�F�A | L2TPv3 | L2TPv3/IPsec | L2TPv3����\ �ő�g���l����(��1) |

�^�OVLAN�@�\�Ƃ̕��p | L2MS�̃}�l�[�W���[�Ƃ̕��p | �g���l���C���^�[�t�F�[�X�̃t�B���^�����O |

|---|---|---|---|---|---|---|---|

| vRX VMware ESXi�� | ���ׂẴ��r�W���� | �� | �� | 0�`99 (��2) (�ʏ탂�[�h:6000 / �R���p�N�g���[�h:1000) |

- | - | �� |

| vRX ������̃N���E�h�� | 0�`99 (��2) (100) |

||||||

| RTX840 | �� | �� | 1 (20) |

�� | �� | �� | |

| RTX3510 | �� | �� | 29 (1000 (��3)) |

�� | - | �� | |

| RTX1300 | Rev.23.00.03�ȍ~ | �� | �� | 9 (100) |

�� | �� | �� |

| Rev.23.00.14�ȍ~ | �� | �� | 9 (100 (��3)) |

�� | �� | �� | |

| RTX1220 | ���ׂẴ��r�W���� | �� | �� | 9 (100) |

�� | �� | �� |

| RTX830 | Rev.15.02.01�ȍ~ | �� | �� | 1 (20) |

�� | �� | - |

| Rev.15.02.03�ȍ~ | �� | �� | 1 (20) |

�� | �� | �� | |

| Rev.15.02.22�ȍ~ | �� | �� | 1 (20 (��3)) |

�� | �� | �� | |

| NVR700W | Rev.15.00.02�ȍ~ | �� | �� | 1 (6) |

�� | - | - |

| Rev.15.00.10�ȍ~ | �� | �� | 1 (6) |

�� | �� | - | |

| Rev.15.00.14�ȍ~ | �� | �� | 1 (6) |

�� | �� | �� | |

| RTX1210 | Rev.14.01.09���O | �� | �� | 9 (100) |

- | - | - |

| Rev.14.01.09�ȍ~ | �� | �� | 9 (100) |

�� | - | - | |

| Rev.14.01.20�ȍ~ | �� | �� | 9 (100) |

�� | �� | - | |

| Rev.14.01.26�ȍ~ | �� | �� | 9 (100) |

�� | �� | �� | |

| RTX5000 | Rev.14.00.12�ȍ~ | �� | �� | 49 (3000) |

- | - | - |

| Rev.14.00.18�ȍ~ | �� | �� | 49 (3000) |

�� | - | - | |

| Rev.14.00.26�ȍ~ | �� | �� | 49 (3000) |

�� | - | �� | |

| RTX3500 | Rev.14.00.12�ȍ~ | �� | �� | 29 (1000) |

- | - | - |

| Rev.14.00.18�ȍ~ | �� | �� | 29 (1000) |

�� | - | - | |

| Rev.14.00.26�ȍ~ | �� | �� | 29 (1000) |

�� | - | �� | |

| RTX810 | Rev.11.01.21 | �� | �� | 1 (6) |

- | - | - |

| Rev.11.01.25�ȍ~ | �� | �� | 1 (6) |

�� | - | - | |

| RTX1200 | Rev.10.01.53 Rev.10.01.59 |

�� | �� | 9 (100) |

- | - | - |

| Rev.10.01.65�ȍ~ | �� | �� | 9 (100) |

�� | - | - |

| (��1) ... | ()�̒��̐��l�́AVPN�ݒ�\�ő吔�ł��B IPsec, PPTP, L2TP/IPsec��VPN�ݒ�p����ꍇ�͂��̍��v���ɂȂ�܂��B |

| (��2) ... | VPN�I�v�V�������C�Z���X�K�p�ɂ��ϓ����܂��B |

| (��3) ... | �g�����C�Z���X���C���|�[�g���邱�ƂŊg���\�ł��B �ڍׂ��g�����C�Z���X�̋Z�p�������Q�Ƃ��Ă��������B |

�p��̒�`

- LAC (L2TP Access Concentrator)

- L2TP�g���l���̒[�_�ł���AL2TP�R�l�N�V�����̊J�n��v������[���B

- LNS (L2TP Network Server)

- L2TP�g���l����LAC�ɑΛ�����[�_�ł���AL2TP�R�l�N�V�����̊J�n�v�����t����[���B

L2TPv3�̏ڍ�

- L2TPv3

L2TPv3�́AL2�t���[�����J�v�Z�������邱�ƂŃ��[�^�[�Ԃł�L2�t���[���]�����\�ɂ��AL2�ł�VPN�ڑ����������܂��B�J�v�Z����������@�ɂ́AIP�p�P�b�g�Ƃ��ăJ�v�Z��������L2TPv3 over IP�ƁAUDP�p�P�b�g�Ƃ��ăJ�v�Z��������L2TPv3 over UDP������܂��B

���}�n���[�^�[�ł�NAT����݂���l�b�g���[�N���ł̎g�p���l�����ꂽL2TPv3 over UDP�ɑΉ����Ă��܂��B�J�v�Z�����ł���L2�t���[���́A�C�[�T�t���[���݂̂ł��BL2TPv3���͈̂Í����̎d�g�݂������Ȃ����߁A�Z�L�����e�B�ʂ���C���^�[�l�b�g�����VPN�ڑ��ɂ͓K���܂���B�������A�Í����������������Ƃ����ԂȂǃZ�L�����e�B���m�ۂ��ꂽ���ł̍�����L2VPN���\�z����ꍇ�ɗL���ł��B

- L2TPv3�ł�L2�t���[���̃J�v�Z�������@

- L2TPv3 over UDP

UDP�̃|�[�g1701�Ԃ��g�p���܂��B�p�P�b�g�t�H�[�}�b�g�͈ȉ��̂悤�ɂȂ�܂��B

L2TPv3����p�P�b�g +-------------------+-----------------+--------------+----------------------+ | IP�w�b�_ | UDP�w�b�_ | L2TPv3�w�b�_ | L2TPv3���䃁�b�Z�[�W | | �v���g�R���ԍ�:17 | �|�[�g�ԍ�:1701 | | | +-------------------+-----------------+--------------+----------------------+L2TPv3�f�[�^�p�P�b�g(�C�[�T�t���[���̒���IP�p�P�b�g�̏ꍇ) +-------------------+-----------------+--------------+------------------------------------------+ | IP�w�b�_ | UDP�w�b�_ | L2TPv3�w�b�_ | L2TPv3�y�C���[�h | | �v���g�R���ԍ�:17 | �|�[�g�ԍ�:1701 | | +-------------+----------+--------------+| | | | | | ETHER�w�b�_ | IP�w�b�_ | IP�y�C���[�h || | | | | +-------------+----------+--------------+| +-------------------+-----------------+--------------+------------------------------------------+ - L2TPv3 over IP

IANA�ɂ���Ē�߂�ꂽIP�v���g�R���ԍ�115���g�p���܂��B���}�n���[�^�[�ł́AL2TPv3 over IP�ɂ͑Ή����Ă��܂���B�p�P�b�g�t�H�[�}�b�g�͈ȉ��̂悤�ɂȂ�܂��B

L2TPv3����p�P�b�g +--------------------+--------------+----------------------+ | IP�w�b�_ | L2TPv3�w�b�_ | L2TPv3���䃁�b�Z�[�W | | �v���g�R���ԍ�:115 | | | +--------------------+--------------+----------------------+L2TPv3�f�[�^�p�P�b�g(�C�[�T�t���[���̒���IP�p�P�b�g�̏ꍇ) +--------------------+--------------+------------------------------------------+ | IP�w�b�_ | L2TPv3�w�b�_ | L2TPv3�y�C���[�h | | �v���g�R���ԍ�:115 | | +-------------+----------+--------------+| | | | | ETHER�w�b�_ | IP�w�b�_ | IP�y�C���[�h || | | | +-------------+----------+--------------+| +--------------------+--------------+------------------------------------------+

- L2TPv3 over UDP

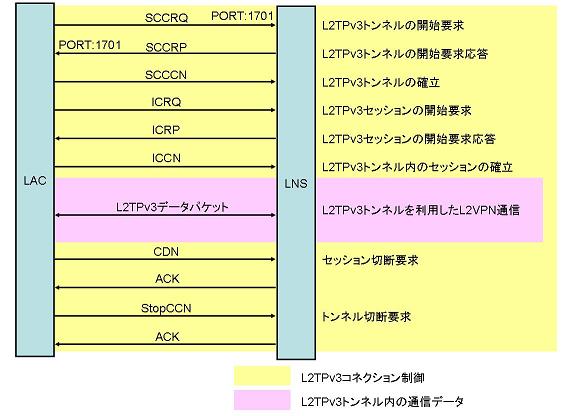

- L2TPv3�g���l���̊m��

L2TPv3�g���l���̊m���ɂ́A�R�l�N�V�������䃁�b�Z�[�W����уZ�b�V�������䃁�b�Z�[�W���p�����܂��BL2TPv3�ɂ��L2VPN���\�z�����ꍇ�ɂ́A�R�l�N�V�������䃁�b�Z�[�W�ɂ���ăg���l�������ꂽ���ƂɃZ�b�V�������䃁�b�Z�[�W�ɂ���ăZ�b�V�������m������܂��B

�y�R�l�N�V�������䃁�b�Z�[�W�z- SCCRQ (Start-Control-Connection-Request)

- SCCRP (Start-Control-Connection-Reply)

- SCCCN (Start-Control-Connection-Connected)

- StopCCN (Stop-Control-Connection-Notification)

- OCRQ (Outgoing-Call-Request)

- OCRP (Outgoing-Call-Reply)

- OCCN (Outgoing-Call-Connected)

- ICRQ (Incoming-Call-Request)

- ICRP (Incoming-Call-Reply)

- ICCN (Incoming-Call-Connected)

- CDN (Call-Disconnect-Notify)

- HELLO (Hello)

- ACK (Explicit Acknowledgement)

- WEN (WAN-Error-Notify)

- L2TPv3�g���l���̊m������ؒf�܂ł̃V�[�P���X

- AVPs (Attribute Value Pairs) �̊e��p�����[�^�l

SCCRQ��ICRQ�Ƃ�����L2TP���䃁�b�Z�[�W�ɂ́A���b�Z�[�W�̃^�C�v��v���g�R���o�[�W�����Ȃǐڑ�����ɒʒm����p�����[�^�l���y�C���[�h�Ɋ܂�ł��܂��B�����̊e��p�����[�^�l���ƃp�����[�^�l�̑g�݂Ōq���Ĉ�A�̃��b�Z�[�W�ɂ������̂�AVPs�ƂȂ�܂��B����ɑ����ƃp�����[�^�l��1�g��AVP�ƂȂ�܂��BL2TPv2�őΉ����Ă���AVP�Ɋւ��Ă�L2TP/IPsec���Q�Ƃ��Ă��������B

�����ׂĂ�AVP�����䃁�b�Z�[�W�Ɋ܂܂��킯�ł͂���܂���B

L2TPv3����lj����ꂽAVP�͈ȉ��̂Ƃ���ł��B�����ԍ� ������ �����ԍ� ������ 58 Extended Vendor ID 67 - 59 Message Digest 68 Pseudowire Type 60 Router ID 69 L2-Specific Sublayer 61 Assigned Control Connection ID 70 Data Sequencing 62 Pseudowire Capabilities List 71 Circuit Status 63 Local Session ID 72 Preferred Language 64 Remote Session ID 73 Control Message Authentication Nonce 65 Assigned Cookie 74 Tx Connect Speed 66 Remote End ID 75 Rx Connect Speed

- AVP�̃p�����[�^�l�̈Í���

L2TP�ɂ́AL2TP�p�P�b�g�S�̂��Í�������d�g�݂͂���܂��A�eAVP�̃p�����[�^�l���Í���������d�g�݂���������Ă��܂��B���}�n���[�^�[�ł́AAVP�̃p�����[�^�l�̈Í����ɂ͑Ή����Ă��܂���B

- L2TPv3���䃁�b�Z�[�W�F�� (L2TPv3�g���l���F��)

L2TPv3�ł́A���b�Z�[�W�_�C�W�F�X�g��p�������䃁�b�Z�[�W�F���s���d�g�݂�����܂��B���䃁�b�Z�[�W�F���s������LAC�܂���LNS�ł́AL2TP���䃁�b�Z�[�W�𑗐M����ꍇ�ɁA���O�ɋ��L���Ă���p�X���[�h��Control Message Authentication Nonce AVP�Ƃ��Ēʒm���ꂽ�l�Ƒ��M����L2TP���䃁�b�Z�[�W��ID���烁�b�Z�[�W�_�C�W�F�X�g���v�Z���A���M����L2TP���䃁�b�Z�[�W��Message Digest AVP�Ƃ��ĕt�����܂��B�R�l�N�V�������䃁�b�Z�[�W�E�Z�b�V�������䃁�b�Z�[�W�E�L�[�v�A���C�u���b�Z�[�W�E�����m�F���b�Z�[�W�̂��ꂼ��ŔF���s�����Ƃ��ł��܂��B

���}�n���[�^�[�ł́AL2TPv3���䃁�b�Z�[�W�F�ɑΉ����Ă��܂��B

L2TPv3���䃁�b�Z�[�W�F�ŗp����p�X���[�h��l2tp tunnel auth�R�}���h�Őݒ肷�邱�Ƃ��ł��܂��B - L2TPv3�Ŏg�p����|�[�g�ԍ�

L2TPv3�ł́ASCCRQ�̑��M���|�[�g�ԍ�����ё��M��|�[�g�ԍ��Ƃ���1701�Ԃ��g�p����܂��B�ύX���邱�Ƃ͂ł��܂���BSCCRP�ȍ~�̃��b�Z�[�W�̑��M��|�[�g�ԍ��ɂ́A1�O�Ɏ�M�������b�Z�[�W�̑��M���|�[�g�ԍ����g�p����܂��B���[�^�[�Ԃ�NAT�@�킪���݂��đ��M���|�[�g�ԍ����r���ŕύX�����ꍇ�ł�L2TPv3�𗘗p���邱�Ƃ��ł��܂��B

S : ���M���|�[�g�ԍ� D : ���M��|�[�g�ԍ� +-----+S:1701 D:1701 +-----+S:60000 D:1701 +-----+ | |----------SCCRQ--------->| |------------------------>| | | | | | | | | | S:1701 D:1701| | S:1701 D:60000| | | |<------------------------| |<---------SCCRP----------| | | | | | | | | |S:1701 D:1701 | |S:60000 D:1701 | | | LAC |---------- ��� --------->| NAT |------------------------>| LNS | | | | | | | | | S:1701 D:1701| | S:1701 D:60000| | | |<------------------------| |<--------- ��� ----------| | | | | | | | | |S:1701 D:1701 | |S:60000 D:1701 | | | |---------StopCCN-------->| |------------------------>| | | | | | | | | | S:1701 D:1701| | S:1701 D:60000| | | |<------------------------| |<----------ACK-----------| | +-----+ +-----+ +-----+

- L2TPv3�ł̃t���O�����g

L2TPv3�ł́AL2TPv3�g���l����ʂ��đ��M����L2�t���[���ɑ��āAIP�w�b�_,UDP�w�b�_,L2TPv3�w�b�_���t������܂��B�����̃I�[�o�[�w�b�h�ɂ���ăJ�v�Z�����������Ƃ̃p�P�b�g�����M�C���^�[�t�F�[�X��MTU����ꍇ�ɂ̓t���O�����g���������܂��B

���}�n���[�^�[�ł́AL2TPv3�̏����Ƃ��ăJ�v�Z�����̑ΏۂƂȂ�L2�t���[�����t���O�����g�����A�J�v�Z������̃p�P�b�g�̑��M�C���^�[�t�F�[�X��MTU�ɉ�����IP�t���O�����g����܂��BL2TPv3�̃g���l���C���^�[�t�F�[�X��MTU�ݒ�͖����ƂȂ�܂��B- ��M����L2�t���[����L2TPv3�g���l���Ńg���l�����O����ꍇ

1. L2�t���[������M +--------+------------+ | ETHER | �y�C���[�h | | �w�b�_ | | +--------+------------+ <=====================> ��M�t���[������1514byte�Ƃ��� 2. L2TPv3�ŃJ�v�Z���� +--------+--------+--------+--------+------------+ | IP | UDP | L2TPv3 | ETHER | �y�C���[�h | | �w�b�_ | �w�b�_ | �w�b�_ | �w�b�_ | | +--------+--------+--------+--------+------------+ <================================================> �J�v�Z������̃p�P�b�g����1554byte�Ƃ��� 3. MTU��1500byte�̃C���^�[�t�F�[�X���瑗�M����Ƃ���IP�t���O�����g +--------+--------+--------+--------+------------+ +--------+------------------+ | IP | UDP | L2TPv3 | ETHER | �y�C���[�h | + | IP | �y�C���[�h�̑��� | | �w�b�_ | �w�b�_ | �w�b�_ | �w�b�_ | | | �w�b�_ | | +--------+--------+--------+--------+------------+ +--------+------------------+ <================================================> <===========================> 1500byte 74byte

- ��M����L2�t���[����L2TPv3�g���l���Ńg���l�����O����ꍇ

- L2TPv3�ł�L2�t���[���̃J�v�Z�������@

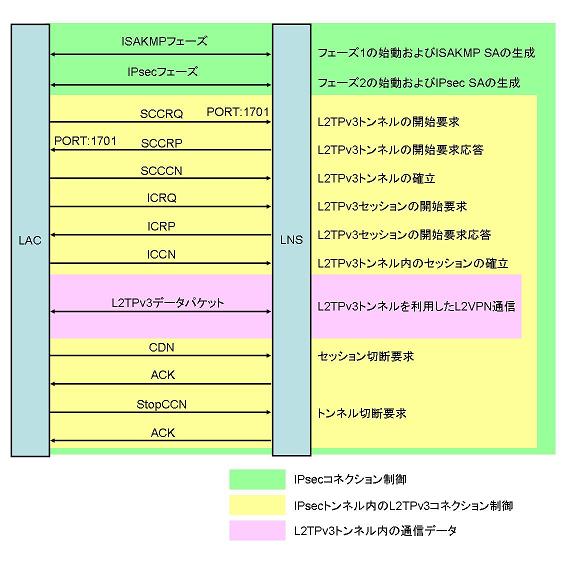

- L2TPv3/IPsec

L2TPv3���͈̂Í����̎d�g�݂������܂��AIPsec�ƕ��p���邱�ƂŃf�[�^�̋@�����⊮�S�����m�ۂ���VPN�ڑ�����������L2TPv3/IPsec������܂��B��L��L2TPv3�̃l�S�V�G�[�V�����̑O��IPsec�ŃZ�L���A�ȒʐM�H���\�z���A���̒ʐM�H���L2TPv3�ɂ��VPN�ڑ����\�z���܂��BL2TPv3�̃l�S�V�G�[�V��������уf�[�^�p�P�b�g�͂��ׂ�IPsec�g���l�����o�R���ĈÍ������ꂽ�p�P�b�g�Ƃ��ē]������܂��B�C���^�[�l�b�g�����L2VPN�̍\�z�ɓK���Ă��܂��B

- L2TPv3/IPsec�g���l���̊m���܂ł̃V�[�P���X

- IPsec�̃v���g�R�����[�h

���}�n���[�^�[�ł́AIPsec�̃v���g�R�����[�h�Ƃ��ăg���l�����[�h�ƃg�����X�|�[�g���[�h�̗�������������Ă��܂��B

L2TPv3/IPsec�ł́A�g�����X�|�[�g���[�h�ł̂ݓ��삵�A�g���l�����[�h�ł͓��삵�܂���B - L2TPv3��IPsec�̘A��

IPsec�g���l�����_�E�������ꍇ�ɂ́AL2TPv3���䃁�b�Z�[�W�����S�Ȍo�H�ő���M�ł��Ȃ��Ȃ邱�Ƃ���AL2TPv3�g���l�����A�����ă_�E�����܂��B

IPsec�g���l�����A�b�v������Ԃ�L2TPv3�g���l���݂̂��_�E�������ꍇ�ɂ́AL2TPv3���䃁�b�Z�[�W�����S�Ȍo�H�ōēx����M���s���邱�Ƃ���IPsec�g���l���͘A�����ă_�E�����܂���B - L2TPv3/IPsec�ł̃L�[�v�A���C�u

L2TPv3�ł́AL2TPv2�Ɠ��l�ɃR�l�N�V�������䃁�b�Z�[�W��1�ł���Hello���b�Z�[�W��p�����L�[�v�A���C�u�̎d�g�݂�����܂��BIPsec�̃L�[�v�A���C�u�Ƃ͓Ɨ����Ă��܂��B

L2TPv3/IPsec�ł́AL2TPv3�g���l���̃_�E���ɔ�����IPsec�g���l�����A�����ă_�E�����Ȃ����߁AL2TPv3/IPsec�𗘗p����ꍇ�ɂ́AIPsec�̃L�[�v�A���C�u��L2TP�̃L�[�v�A���C�u�̗�����L���ɂ��邱�Ƃ�E�߂܂��B

- L2TPv3/IPsec�g���l���̊m���܂ł̃V�[�P���X

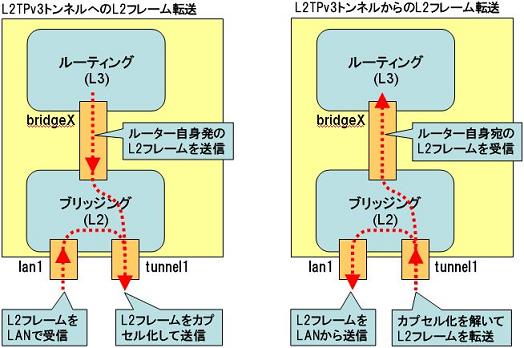

L2TPv3�ƃu���b�W�@�\

L2TPv3�ł́A�u���b�W�@�\�̊g���ɂ����LAN�C���^�[�t�F�[�X�ƃg���l���C���^�[�t�F�[�X�� (��) ��L2�t���[���̃u���b�W���O���s���܂��BL2�t���[���̏o�͐�C���^�[�t�F�[�X�̑I����@�Ȃǂ́A�u���b�W�@�\�̎d�l�ɏ]�����߁AL2TPv3���g�p����ꍇ�̓u���b�W�@�\�𗝉����Ă����K�v������܂��B

�� vRX ������̃N���E�h�łł͕����̃g���l���C���^�[�t�F�[�X�Ԃ̃u���b�W�̂ݍ\�z�\�B

�u���b�W�@�\�̎��e�C���^�[�t�F�[�X�Ƃ���LAN�C���^�[�t�F�[�X�����L2TPv3�����삷��g���l���C���^�[�t�F�[�X���w�肷�邱�ƂŁALAN�C���^�[�t�F�[�X�ƃg���l���C���^�[�t�F�[�X��L2�t���[�����u���b�W����܂��B

���e�C���^�[�t�F�[�X�Ƃ��Ďw�肵��LAN�C���^�[�t�F�[�X�܂��̓g���l���C���^�[�t�F�[�X�����M����L2�t���[����u���b�W�C���^�[�t�F�[�X���瑗�M����L2�t���[���́A�u���b�W�@�\�̃��[�j���O�e�[�u�����Q�Ƃ��邱�Ƃň���̃C���^�[�t�F�[�X�����肵�܂��BL2TPv3�g���l����L2�t���[���������ꍇ�ɂ́AIP, UDP, L2TPv3�̊e�w�b�_�̕t���ɂ���ăJ�v�Z��������A���[�e�B���O�e�[�u���ɏ]���ē]������܂��B���[�j���O�e�[�u���ň���̃C���^�[�t�F�[�X�����肷�邽�߁A�s�v�ȃp�P�b�g�����̃C���^�[�t�F�[�X�ɏo�͂���邱�Ƃ�}�����邱�Ƃ��ł��܂��B�w�K�����G���g���[�Ɉ�v������̂��Ȃ������ꍇ�ɂ́A��M�C���^�[�t�F�[�X���������ׂĂ̎��e�C���^�[�t�F�[�X�Ƀp�P�b�g���o�͂���܂��B

�t�@�X�g�p�X�ɑΉ������@��ł���AL2TPv3�g���l���֓]�������L2�t���[�������L2TPv3�g���l�������M����L2�t���[���̓t�@�X�g�p�X�ŏ�������܂��B�������A�ȉ��̃p�P�b�g�̓m�[�}���p�X�ŏ�������܂��B

- �u���b�W�@�\�ɂ����ăm�[�}���p�X�ŏ�����������ɍ��v����p�P�b�g

�t�@�X�g�p�X�ŏ�������p�P�b�g�̏����ɂ��ẮA�u���b�W�@�\���Q�Ƃ��Ă��������B - IEEE802.1Q�^�O���t�����ꂽ�p�P�b�g (RTX5000/RTX3500 Rev.14.00.26 �ȍ~�ARTX1210 Rev.14.01.26 �ȍ~�ANVR700W Rev.15.00.14 �ȍ~�ARTX830 Rev.15.02.03 �ȍ~�ARTX1220�ARTX1300�ARTX3510�ARTX840�A�����vRX�V���[�Y������)

�u���b�W�̃��[�j���O�e�[�u���ɓo�^�\��MAC�A�h���X���͈ȉ��̒ʂ�ł��B

| �@�� | ���I�G���g���� | �ÓI�G���g���� |

|---|---|---|

| vRX VMware ESXi�� | 3000 | 300 |

| vRX ������̃N���E�h�� | ||

| RTX840 | 256 | 32 |

| RTX3510 | 900 | 90 |

| RTX1300 | 256 | 32 |

| RTX1220 | 256 | 32 |

| RTX830 | 256 | 32 |

| NVR700W | 256 | 32 |

| RTX1210 | 256 | 32 |

| RTX5000 | 1500 | 150 |

| RTX3500 | 900 | 90 |

| RTX810 | 256 | 32 |

| RTX1200 | 256 | 32 |

���ÓI�G���g���Ƃ́Abridge learning static�R�}���h�Őݒ�\��MAC�A�h���X���ł��B

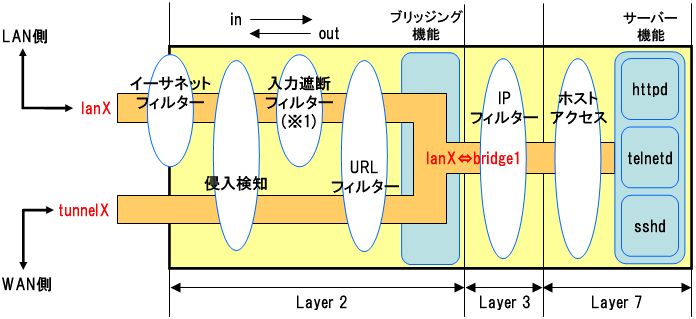

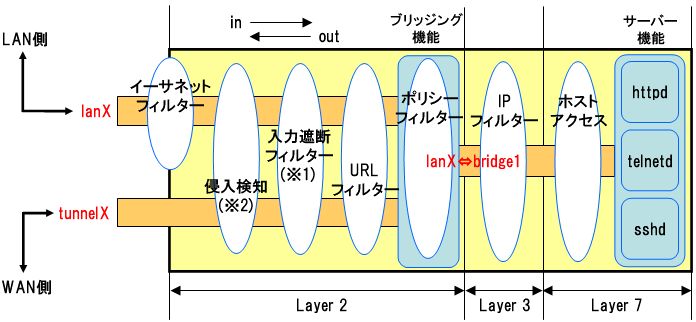

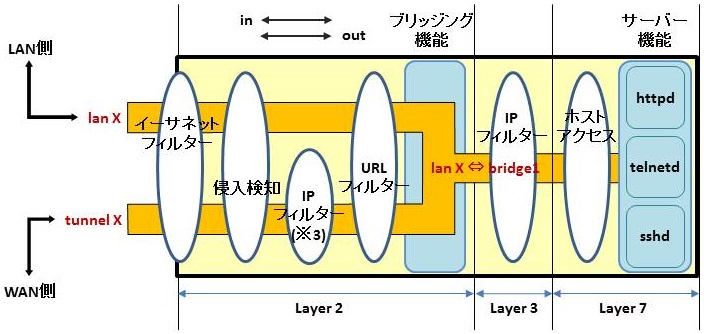

L2TPv3�ł̃t�B���^�����O

L2TPv3�ł́A���e�C���^�[�t�F�[�X�Ɉȉ��̃t�B���^�[��ݒ肷�邱�Ƃ��ł��܂��B

- LAN�C���^�[�t�F�[�X

- �C�[�T�l�b�g�t�B���^�[

- �N�����m(IDS)

- ���͎Ւf�t�B���^�[

- �����E�O���f�[�^�x�[�X�Q�ƌ^URL�t�B���^�[

- �|���V�[�t�B���^�[(�Ή��@��̂�)

- �g���l���C���^�[�t�F�[�X

- �C�[�T�l�b�g�t�B���^�[

- IP�t�B���^�[

- �N�����m(IDS)

- ���͎Ւf�t�B���^�[

- �����E�O���f�[�^�x�[�X�Q�ƌ^URL�t�B���^�[

- �|���V�[�t�B���^�[(�Ή��@��̂�)

����Ńu���b�W�C���^�[�t�F�[�X�ɂ͎��̃t�B���^�[��ݒ肷�邱�Ƃ��ł��܂��B

- IP�t�B���^�[

���e�C���^�[�t�F�[�X�Ƀt�B���^�[��K�p�����ꍇ�A�u���b�W�@�\�ł̃t�B���^�����O�Ɠ��l�ɂ����̃t�B���^�[�͉��}�̂悤�Ƀu���b�W���O�̉ߒ��ŏ�������܂��B��������������̃t�B���^�[�̓f�[�^�����N�w(L2)�œK�p�����悤�ɂȂ�܂��B(�������̂�L2�ōs���܂����A�K�v�ɉ����ăp�P�b�g��IP�w�b�_�ȍ~���`�F�b�N���܂�)

���̑��̃t�B���^�����O�Ɋւ��钍�ӓ_�ɂ��Ă��u���b�W�@�\���Q�Ƃ��Ă��������B

�|���V�[�t�B���^�[�Ή��@��̏ꍇ

�g���l���C���^�[�t�F�[�X�̃t�B���^�����O�Ή��@��̏ꍇ

��1 out����(���M����)�ł́A���͎Ւf�t�B���^�[�͓K�p����܂���Bin����(��M����)�ł̂ݓK�p����܂��B

��2 out����(���M����)�ł́A�N�����m�@�\�̓|���V�[�t�B���^�[�̌�ɓK�p����܂��B

��3 out����(���M����)�ł́AIP�t�B���^�[��URL�t�B���^�[�̑O�ɓK�p����܂��B

L2TPv3�Ɋ֘A�����R�}���h

L2TPv3�̐ݒ��

�y�ݒ��1�F2���_�Ԃł�L2TPv3��p����L2VPN�̍\�z�z���}�n���[�^�[1�ƃ��}�n���[�^�[2�̊Ԃ�L2TPv3��p����L2VPN���\�z���܂��B

�����[�^�[��LAN1��Z�O�����g�Ƃ���PC�Ԃł̒ʐM���\�ł��B

- ���}�n���[�^�[1

- LAN2����IP�A�h���X : 203.0.113.1

- LAN1����IP�A�h���X : 192.168.100.1/24

- L2TPv3�̃z�X�g�� : YAMAHA-RT1

- L2TPv3��Router ID : 192.168.100.1

- ���}�n���[�^�[2

- LAN2����IP�A�h���X : 203.0.113.2

- LAN1����IP�A�h���X : 192.168.100.2/24

- L2TPv3�̃z�X�g�� : YAMAHA-RT2

- L2TPv3��Router ID : 192.168.100.2

- L2TPv3�Ɋ֘A�����ݒ�(�����[�^�[�ŋ���)

- L2TPv3�̎����ڑ� : �L��

- L2TPv3�g���l���F�� : ���� (�p�X���[�h : yamaha)

- L2TPv3�g���l���̐ؒf�^�C�} : �ؒf�^�C�}��ݒ肵�Ȃ�

- L2TPv3�L�[�v�A���C�u : �g�p���� �C���^�[�o��60�b �_�E�����o�܂ł̃J�E���g3��

- L2TPv3�L�[�v�A���C�u�̃��O�o�� : �L��

- L2TPv3�̃R�l�N�V��������Ɋւ��郍�O�o�� : �L��

- L2TPv3��Remote End ID : yamaha

- �\���}

IP�A�h���X�F IP�A�h���X�F 203.0.113.1 203.0.113.2 | LAN1+-----------+LAN2 LAN2+-----------+LAN1 | +----+.10 |-----| ���}�n |------------------------| ���}�n |-----| .11+----+ | PC |-----| .1| ���[�^�[1 | <====================> | ���[�^�[2 |.2 |----| PC | +----+ | +-----------+ L2VPN +-----------+ | +----+ | | 192.168.100.0/24 192.168.100.0/24 - ���}�n���[�^�[1�̐ݒ��

�y�u���b�W�ݒ�z bridge member bridge1 lan1 tunnel1 ip bridge1 address 192.168.100.1/24 �yLAN�ݒ�z ip lan2 address 203.0.113.1/24 �yL2TPv3�ڑ��Ŏg�p����g���l���̐ݒ�z tunnel select 1 tunnel encapsulation l2tpv3-raw tunnel endpoint address 192.168.100.1 203.0.113.2 l2tp always-on on l2tp tunnel auth on yamaha l2tp tunnel disconnect time off l2tp keepalive use on 60 3 l2tp keepalive log on l2tp hostname YAMAHA-RT1 l2tp syslog on l2tp local router-id 192.168.100.1 l2tp remote router-id 192.168.100.2 l2tp remote end-id yamaha ip tunnel tcp mss limit auto tunnel enable 1 �yNAT�ݒ�z ip lan2 nat descriptor 1 nat descriptor type 1 masquerade nat descriptor address outer 1 203.0.113.1 nat descriptor address inner 1 auto nat descriptor masquerade static 1 1 192.168.100.1 udp 1701 �yL2TPv3�ݒ�z l2tp service on l2tpv3

- ���}�n���[�^�[2�̐ݒ��

�y�u���b�W�ݒ�z bridge member bridge1 lan1 tunnel1 ip bridge1 address 192.168.100.2/24 �yLAN�ݒ�z ip lan2 address 203.0.113.2/24 �yL2TPv3�ڑ��Ŏg�p����g���l���̐ݒ�z tunnel select 1 tunnel encapsulation l2tpv3-raw tunnel endpoint address 192.168.100.2 203.0.113.1 l2tp always-on on l2tp tunnel auth on yamaha l2tp tunnel disconnect time off l2tp keepalive use on 60 3 l2tp keepalive log on l2tp hostname YAMAHA-RT2 l2tp syslog on l2tp local router-id 192.168.100.2 l2tp remote router-id 192.168.100.1 l2tp remote end-id yamaha ip tunnel tcp mss limit auto tunnel enable 1 �yNAT�ݒ�z ip lan2 nat descriptor 1 nat descriptor type 1 masquerade nat descriptor address outer 1 203.0.113.2 nat descriptor address inner 1 auto nat descriptor masquerade static 1 1 192.168.100.2 udp 1701 �yL2TPv3�ݒ�z l2tp service on l2tpv3

�y�ݒ��2�F3���_�Ԃł�L2TPv3��p����L2VPN�̍\�z�z

���}�n���[�^�[1�ƃ��}�n���[�^�[2, ���}�n���[�^�[1�ƃ��}�n���[�^�[3�̊Ԃ�L2TPv3��p����L2VPN���\�z���܂��B

3���[�^�[��LAN1��Z�O�����g�Ƃ���PC�Ԃł̒ʐM���\�ł��B

�����ӓ_�F���}�n���[�^�[2�ƃ��}�n���[�^�[3�̊Ԃœ����悤��L2TPv3��p����L2VPN���\�z���Ă��܂���L2�t���[�������[�v���܂��B

- ���}�n���[�^�[1

- LAN2����IP�A�h���X : 203.0.113.1

- LAN1����IP�A�h���X : 192.168.100.1/24

- L2TPv3�̃z�X�g�� : YAMAHA-RT1

- L2TPv3��Router ID : 192.168.100.1

- ���}�n���[�^�[2

- LAN2����IP�A�h���X : 203.0.113.2

- LAN1����IP�A�h���X : 192.168.100.2/24

- L2TPv3�̃z�X�g�� : YAMAHA-RT2

- L2TPv3��Router ID : 192.168.100.2

- ���}�n���[�^�[3

- LAN2����IP�A�h���X : 203.0.113.3

- LAN1����IP�A�h���X : 192.168.100.3/24

- L2TPv3�̃z�X�g�� : YAMAHA-RT3

- L2TPv3��Router ID : 192.168.100.3

- L2TPv3�Ɋ֘A�����ݒ� (3���[�^�[�ŋ���)

- L2TPv3�̎����ڑ� : �L��

- L2TPv3�g���l���F�� : ���� (�p�X���[�h : yamaha)

- L2TPv3�g���l���̐ؒf�^�C�} : �ؒf�^�C�}��ݒ肵�Ȃ�

- L2TPv3�L�[�v�A���C�u : �g�p���� �C���^�[�o��60�b �_�E�����o�܂ł̃J�E���g3��

- L2TPv3�L�[�v�A���C�u�̃��O�o�� : �L��

- L2TPv3�̃R�l�N�V��������Ɋւ��郍�O�o�� : �L��

- L2TPv3��Remote End ID : yamaha

- �\���}

IP�A�h���X�F IP�A�h���X�F 203.0.113.1 203.0.113.2 | LAN1+-----------+LAN2 L2VPN1 LAN2+-----------+LAN1 | +----+.10 |-----| ���}�n |<======================>| ���}�n |-----| .11+----+ | PC |-----| .1| ���[�^�[1 |------------+-----------| ���[�^�[2 |.2 |----| PC | +----+ | +-----------+<=========+ | +-----------+ | +----+ | || | | 192.168.100.0/24 || | 192.168.100.0/24 || | || | IP�A�h���X�F || | 203.0.113.3 || | LAN2+-----------+LAN1 | || +-----------| ���}�n |-----| .12+----+ +=============>| ���[�^�[3 |.3 |----| PC | L2VPN2 +-----------+ | +----+ | 192.168.100.0/24 - ���}�n���[�^�[1�̐ݒ��

�y�u���b�W�ݒ�z bridge member bridge1 lan1 tunnel1 tunnel2 ip bridge1 address 192.168.100.1/24 �yLAN�ݒ�z ip lan2 address 203.0.113.1/24 �yL2TPv3�ڑ�(L2VPN1)�Ŏg�p����g���l���̐ݒ�z tunnel select 1 tunnel encapsulation l2tpv3-raw tunnel endpoint address 192.168.100.1 203.0.113.2 l2tp always-on on l2tp tunnel auth on yamaha l2tp tunnel disconnect time off l2tp keepalive use on 60 3 l2tp keepalive log on l2tp hostname YAMAHA-RT1 l2tp syslog on l2tp local router-id 192.168.100.1 l2tp remote router-id 192.168.100.2 l2tp remote end-id yamaha ip tunnel tcp mss limit auto tunnel enable 1 �yL2TPv3�ڑ�(L2VPN2)�Ŏg�p����g���l���̐ݒ�z tunnel select 2 tunnel encapsulation l2tpv3-raw tunnel endpoint address 192.168.100.1 203.0.113.3 l2tp always-on on l2tp tunnel auth on yamaha l2tp tunnel disconnect time off l2tp keepalive use on 60 3 l2tp keepalive log on l2tp hostname YAMAHA-RT1 l2tp syslog on l2tp local router-id 192.168.100.1 l2tp remote router-id 192.168.100.3 l2tp remote end-id yamaha ip tunnel tcp mss limit auto tunnel enable 2 �yNAT�ݒ�z ip lan2 nat descriptor 1 nat descriptor type 1 masquerade nat descriptor address outer 1 203.0.113.1 nat descriptor address inner 1 auto nat descriptor masquerade static 1 1 192.168.100.1 udp 1701 �yL2TPv3�ݒ�z l2tp service on l2tpv3

- ���}�n���[�^�[2�̐ݒ��

�y�u���b�W�ݒ�z bridge member bridge1 lan1 tunnel1 ip bridge1 address 192.168.100.2/24 �yLAN�ݒ�z ip lan2 address 203.0.113.2/24 �yL2TPv3�ڑ��Ŏg�p����g���l���̐ݒ�z tunnel select 1 tunnel encapsulation l2tpv3-raw tunnel endpoint address 192.168.100.2 203.0.113.1 l2tp always-on on l2tp tunnel auth on yamaha l2tp tunnel disconnect time off l2tp keepalive use on 60 3 l2tp keepalive log on l2tp hostname YAMAHA-RT2 l2tp syslog on l2tp local router-id 192.168.100.2 l2tp remote router-id 192.168.100.1 l2tp remote end-id yamaha ip tunnel tcp mss limit auto tunnel enable 1 �yNAT�ݒ�z ip lan2 nat descriptor 1 nat descriptor type 1 masquerade nat descriptor address outer 1 203.0.113.2 nat descriptor address inner 1 auto nat descriptor masquerade static 1 1 192.168.100.2 udp 1701 �yL2TPv3�ݒ�z l2tp service on l2tpv3

- ���}�n���[�^�[3�̐ݒ��

�y�u���b�W�@�\�z bridge member bridge1 lan1 tunnel1 ip bridge1 address 192.168.100.3/24 �yLAN�ݒ�z ip lan2 address 203.0.113.3/24 �yL2TPv3�ڑ��Ŏg�p����g���l���̐ݒ�z tunnel select 1 tunnel encapsulation l2tpv3-raw tunnel endpoint address 192.168.100.3 203.0.113.1 l2tp always-on on l2tp tunnel auth on yamaha l2tp tunnel disconnect time off l2tp keepalive use on 60 3 l2tp keepalive log on l2tp hostname YAMAHA-RT3 l2tp syslog on l2tp local router-id 192.168.100.3 l2tp remote router-id 192.168.100.1 l2tp remote end-id yamaha ip tunnel tcp mss limit auto tunnel enable 1 �yNAT�ݒ�z ip lan2 nat descriptor 1 nat descriptor type 1 masquerade nat descriptor address outer 1 203.0.113.3 nat descriptor address inner 1 auto nat descriptor masquerade static 1 1 192.168.100.3 udp 1701 �yL2TPv3�ݒ�z l2tp service on l2tpv3

�y�ݒ��3�F2���_�Ԃł�L2TPv3��p����L2VPN�̍\�z(IPv6�l�b�g���[�N��)�z

���}�n���[�^�[1�ƃ��}�n���[�^�[2�̊Ԃ�IPv6�l�b�g���[�N���L2TPv3��p����L2VPN���\�z���܂��B

�����[�^�[��LAN1��Z�O�����g�Ƃ���PC�Ԃł̒ʐM���\�ł��B

- ���}�n���[�^�[1

- LAN2����IP�A�h���X : 2000::1

- LAN1����IP�A�h���X : 192.168.100.1/24

- L2TPv3�̃z�X�g�� : YAMAHA-RT1

- L2TPv3��Router ID : 192.168.100.1

- ���}�n���[�^�[2

- LAN2����IP�A�h���X : 2000::2

- LAN1����IP�A�h���X : 192.168.100.2/24

- L2TPv3�̃z�X�g�� : YAMAHA-RT2

- L2TPv3��Router ID : 192.168.100.2

- L2TPv3�Ɋ֘A�����ݒ�(�����[�^�[�ŋ���)

- L2TPv3�̎����ڑ� : �L��

- L2TPv3�g���l���F�� : ���� (�p�X���[�h : yamaha)

- L2TPv3�g���l���̐ؒf�^�C�} : �ؒf�^�C�}��ݒ肵�Ȃ�

- L2TPv3�L�[�v�A���C�u : �g�p���� �C���^�[�o��60�b �_�E�����o�܂ł̃J�E���g3��

- L2TPv3�L�[�v�A���C�u�̃��O�o�� : �L��

- L2TPv3�̃R�l�N�V��������Ɋւ��郍�O�o�� : �L��

- L2TPv3��Remote End ID : yamaha

- �\���}

IP�A�h���X�F IP�A�h���X�F 2000::1/64 2000::2/64 | LAN1+-----------+LAN2 LAN2+-----------+LAN1 | +----+.10 |-----| ���}�n |------------------------| ���}�n |-----| .11+----+ | PC |-----| .1| ���[�^�[1 | <====================> | ���[�^�[2 |.2 |----| PC | +----+ | +-----------+ L2VPN +-----------+ | +----+ | | 192.168.100.0/24 192.168.100.0/24 - ���}�n���[�^�[1�̐ݒ��

�y�u���b�W�ݒ�z bridge member bridge1 lan1 tunnel1 ip bridge1 address 192.168.100.1/24 �yLAN�ݒ�z ipv6 lan2 address 2000::1/64 �yL2TPv3�ڑ��Ŏg�p����g���l���̐ݒ�z tunnel select 1 tunnel encapsulation l2tpv3-raw tunnel endpoint address 2001::1 2000::2 l2tp always-on on l2tp tunnel auth on yamaha l2tp tunnel disconnect time off l2tp keepalive use on 60 3 l2tp keepalive log on l2tp hostname YAMAHA-RT1 l2tp syslog on l2tp local router-id 192.168.100.1 l2tp remote router-id 192.168.100.2 l2tp remote end-id yamaha ip tunnel tcp mss limit auto tunnel enable 1 �yL2TPv3�ݒ�z l2tp service on l2tpv3

- ���}�n���[�^�[2�̐ݒ��

�y�u���b�W�ݒ�z bridge member bridge1 lan1 tunnel1 ip bridge1 address 192.168.100.2/24 �yLAN�ݒ�z ipv6 lan2 address 2000::2/64 �yL2TPv3�ڑ��Ŏg�p����g���l���̐ݒ�z tunnel select 1 tunnel encapsulation l2tpv3-raw tunnel endpoint address 2000::2 2000::1 l2tp always-on on l2tp tunnel auth on yamaha l2tp tunnel disconnect time off l2tp keepalive use on 60 3 l2tp keepalive log on l2tp hostname YAMAHA-RT2 l2tp syslog on l2tp local router-id 192.168.100.2 l2tp remote router-id 192.168.100.1 l2tp remote end-id yamaha ip tunnel tcp mss limit auto tunnel enable 1 �yL2TPv3�ݒ�z l2tp service on l2tpv3

L2TPv3/IPsec�̐ݒ��

�y�ݒ��4�F2���_�Ԃł�L2TPv3/IPsec��p����L2VPN�̍\�z(�����̋��_���Œ�A�h���X)�z���}�n���[�^�[1�ƃ��}�n���[�^�[2�̊Ԃ�L2TPv3/IPsec��p����L2VPN���\�z���܂��B

�����[�^�[��LAN1��Z�O�����g�Ƃ���PC�Ԃł̒ʐM���\�ł��B

- ���}�n���[�^�[1

- �v���o�C�_�ڑ�����PP��IP�A�h���X : 203.0.113.1

- LAN1����IP�A�h���X : 192.168.100.1/24

- L2TPv3�̃z�X�g�� : YAMAHA-RT1

- L2TPv3��Router ID : 192.168.100.1

- ���}�n���[�^�[2

- �v���o�C�_�ڑ�����PP��IP�A�h���X : 203.0.113.2

- LAN1����IP�A�h���X : 192.168.100.2/24

- L2TPv3�̃z�X�g�� : YAMAHA-RT2

- L2TPv3��Router ID : 192.168.100.2

- L2TPv3�Ɋ֘A�����ݒ�(�����[�^�[�ŋ���)

- L2TPv3�̎����ڑ� : �L��

- L2TPv3�g���l���F�� : ���� (�p�X���[�h : yamaha)

- L2TPv3�g���l���̐ؒf�^�C�} : �ؒf�^�C�}��ݒ肵�Ȃ�

- L2TPv3�L�[�v�A���C�u : �g�p���� �C���^�[�o��60�b �_�E�����o�܂ł̃J�E���g3��

- L2TPv3�L�[�v�A���C�u�̃��O�o�� : �L��

- L2TPv3�̃R�l�N�V��������Ɋւ��郍�O�o�� : �L��

- L2TPv3��Remote End ID : yamaha

- IPsec�Ɋ֘A�����ݒ�(�����[�^�[�ŋ���(main���[�h))

- �����A���S���Y�� : aes-cbc

- �F�ؕ��� : sha-hmac

- IKE�L�[�v�A���C�u : �g�p����

- IKE�L�[�v�A���C�u�̃��O�o�� : �L��

- NAT�g���o�[�T�� : ����

- ���O���L�� : yamaha

- �\���}

IP�A�h���X�F IP�A�h���X���F 203.0.113.1 203.0.113.2 | LAN1+-----------+LAN2 LAN2+-----------+LAN1 | +----+.10 |-----| ���}�n |--------Internet--------| ���}�n |-----| .11+----+ | PC |-----| .1| ���[�^�[1 |PPPoE PPPoE| ���[�^�[2 |.2 |----| PC | +----+ | +-----------+ +-----------+ | +----+ | <======================> | 192.168.100.0/24 L2VPN 192.168.100.0/24 - ���}�n���[�^�[1�̐ݒ��

�y�o�H�ݒ�z ip route default gateway pp 1 �y�u���b�W�ݒ�z bridge member bridge1 lan1 tunnel1 ip bridge1 address 192.168.100.1/24 �y�v���o�C�_�Ƃ̐ڑ��ݒ�z pp select 1 pp always-on on pppoe use lan2 pp auth accept (�F�ؕ���) pp auth myname (���[�U��) (�p�X���[�h) ppp lcp mru on 1454 ppp ccp type none ip pp address 203.0.113.1/24 ip pp mtu 1454 ip pp nat descriptor 1 pp enable 1 �yL2TPv3�ڑ��Ŏg�p����g���l���̐ݒ�z tunnel select 1 tunnel encapsulation l2tpv3 tunnel endpoint address 192.168.100.1 203.0.113.2 ipsec tunnel 101 ipsec sa policy 101 1 esp aes-cbc sha-hmac ipsec ike keepalive use 1 on ipsec ike keepalive log 1 on ipsec ike local address 1 192.168.100.1 ipsec ike pre-shared-key 1 text yamaha ipsec ike remote address 1 203.0.113.2 l2tp always-on on l2tp tunnel auth on yamaha l2tp tunnel disconnect time off l2tp keepalive use on 60 3 l2tp keepalive log on l2tp hostname YAMAHA-RT1 l2tp syslog on l2tp local router-id 192.168.100.1 l2tp remote router-id 192.168.100.2 l2tp remote end-id yamaha ip tunnel tcp mss limit auto tunnel enable 1 �yNAT�ݒ�z nat descriptor type 1 masquerade nat descriptor address outer 1 ipcp nat descriptor address inner 1 auto nat descriptor masquerade static 1 1 192.168.100.1 udp 500 nat descriptor masquerade static 1 2 192.168.100.1 esp nat descriptor masquerade static 1 3 192.168.100.1 udp 4500 �yIPsec�̃g�����X�|�[�g���[�h�ݒ�z ipsec transport 1 101 udp 1701 ipsec auto refresh on �yL2TPv3�ݒ�z l2tp service on l2tpv3

- ���}�n���[�^�[2�̐ݒ��

�y�o�H�ݒ�z ip route default gateway pp 1 �y�u���b�W�ݒ�z bridge member bridge1 lan1 tunnel1 ip bridge1 address 192.168.100.2/24 �y�v���o�C�_�Ƃ̐ڑ��ݒ�z pp select 1 pp always-on on pppoe use lan2 pp auth accept (�F�ؕ���) pp auth myname (���[�U��) (�p�X���[�h) ppp lcp mru on 1454 ppp ccp type none ip pp address 203.0.113.2/24 ip pp mtu 1454 ip pp nat descriptor 1 pp enable 1 �yL2TPv3�ڑ��Ŏg�p����g���l���̐ݒ�z tunnel select 1 tunnel encapsulation l2tpv3 tunnel endpoint address 192.168.100.2 203.0.113.1 ipsec tunnel 101 ipsec sa policy 101 1 esp aes-cbc sha-hmac ipsec ike keepalive use 1 on ipsec ike keepalive log 1 on ipsec ike local address 1 192.168.100.2 ipsec ike pre-shared-key 1 text yamaha ipsec ike remote address 1 203.0.113.1 l2tp always-on on l2tp tunnel auth on yamaha l2tp tunnel disconnect time off l2tp keepalive use on 60 3 l2tp keepalive log on l2tp hostname YAMAHA-RT2 l2tp syslog on l2tp local router-id 192.168.100.2 l2tp remote router-id 192.168.100.1 l2tp remote end-id yamaha ip tunnel tcp mss limit auto tunnel enable 1 �yNAT�ݒ�z nat descriptor type 1 masquerade nat descriptor address outer 1 ipcp nat descriptor address inner 1 auto nat descriptor masquerade static 1 1 192.168.100.2 udp 500 nat descriptor masquerade static 1 2 192.168.100.2 esp nat descriptor masquerade static 1 3 192.168.100.2 udp 4500 �yIPsec�̃g�����X�|�[�g���[�h�ݒ�z ipsec transport 1 101 udp 1701 ipsec auto refresh on �yL2TPv3�ݒ�z l2tp service on l2tpv3

���v���o�C�_�ڑ��p��PP�C���^�[�t�F�[�X�Ƀt�B���^�[��ݒ肵�Ă���ꍇ�ɂ� �ȉ��̃t�B���^�[�ݒ��lj�����K�v������܂��B���ɉ����ēK�Ȑݒ� ��lj����Ă��������B pp select 1 ip pp secure filter in ... 200080 200081 200082 200083... ip filter 200080 pass * 192.168.100.X esp * * ip filter 200081 pass * 192.168.100.X udp * 500 ip filter 200082 pass * 192.168.100.X udp * 1701 ip filter 200083 pass * 192.168.100.X udp * 4500

�y�ݒ��5�F2���_�Ԃł�L2TPv3/IPsec��p����L2VPN�̍\�z(�Е��̋��_���Œ�A�h���X)�z

���}�n���[�^�[1�ƃ��}�n���[�^�[2�̊Ԃ�L2TPv3/IPsec��p����L2VPN���\�z���܂��B

�����[�^�[��LAN1��Z�O�����g�Ƃ���PC�Ԃł̒ʐM���\�ł��B

- ���}�n���[�^�[1

- �v���o�C�_�ڑ�����PP��IP�A�h���X : 203.0.113.1

- LAN1����IP�A�h���X : 192.168.100.1/24

- L2TPv3�̃z�X�g�� : YAMAHA-RT1

- L2TPv3��Router ID : 192.168.100.1

- ���}�n���[�^�[2

- �v���o�C�_�ڑ�����PP��IP�A�h���X : �s��

- LAN1����IP�A�h���X : 192.168.100.2/24

- L2TPv3�̃z�X�g�� : YAMAHA-RT2

- L2TPv3��Router ID : 192.168.100.2

- L2TPv3�Ɋ֘A�����ݒ�(�����[�^�[�ŋ���)

- L2TPv3�̎����ڑ� : �L��

- L2TPv3�g���l���F�� : ���� (�p�X���[�h : yamaha)

- L2TPv3�g���l���̐ؒf�^�C�} : �ؒf�^�C�}��ݒ肵�Ȃ�

- L2TPv3�L�[�v�A���C�u : �g�p���� �C���^�[�o��60�b �_�E�����o�܂ł̃J�E���g3��

- L2TPv3�L�[�v�A���C�u�̃��O�o�� : �L��

- L2TPv3�̃R�l�N�V��������Ɋւ��郍�O�o�� : �L��

- L2TPv3��Remote End ID : yamaha

- IPsec�Ɋ֘A�����ݒ�(�����[�^�[�ŋ���(aggressive���[�h))

- �����A���S���Y�� : aes-cbc

- �F�ؕ��� : sha-hmac

- IKE�L�[�v�A���C�u : �g�p����

- IKE�L�[�v�A���C�u�̃��O�o�� : �L��

- NAT�g���o�[�T�� : �L��

- ���O���L�� : yamaha

- local name�����remote name : l2tpv3

- �\���}

IP�A�h���X�F IP�A�h���X�F 203.0.113.1 �s�� | LAN1+-----------+LAN2 LAN2+-----------+LAN1 | +----+.10 |-----| ���}�n |---------Internet-------| ���}�n |-----| .11+----+ | PC |-----| .1| ���[�^�[1 |PPPoE PPPoE| ���[�^�[2 |.2 |----| PC | +----+ | +-----------+ +-----------+ | +----+ | <======================> | 192.168.100.0/24 L2VPN 192.168.100.0/24 - ���}�n���[�^�[1�̐ݒ��

�y�o�H�ݒ�z ip route default gateway pp 1 �y�u���b�W�ݒ�z bridge member bridge1 lan1 tunnel1 ip bridge1 address 192.168.100.1/24 �y�v���o�C�_�Ƃ̐ڑ��ݒ�z pp select 1 pp always-on on pppoe use lan2 pp auth accept (�F�ؕ���) pp auth myname (���[�U��) (�p�X���[�h) ppp lcp mru on 1454 ppp ccp type none ip pp address 203.0.113.1/24 ip pp mtu 1454 ip pp nat descriptor 1 pp enable 1 �yL2TPv3�ڑ��Ŏg�p����g���l���̐ݒ�z tunnel select 1 tunnel encapsulation l2tpv3 ipsec tunnel 101 ipsec sa policy 101 1 esp aes-cbc sha-hmac ipsec ike keepalive use 1 on ipsec ike keepalive log 1 on ipsec ike local address 1 192.168.100.1 ipsec ike nat-traversal 1 on ipsec ike pre-shared-key 1 text yamaha ipsec ike remote address 1 any ipsec ike remote name 1 l2tpv3 l2tp always-on on l2tp tunnel auth on yamaha l2tp tunnel disconnect time off l2tp keepalive use on 60 3 l2tp keepalive log on l2tp hostname YAMAHA-RT1 l2tp syslog on l2tp local router-id 192.168.100.1 l2tp remote router-id 192.168.100.2 l2tp remote end-id yamaha ip tunnel tcp mss limit auto tunnel enable 1 �yNAT�ݒ�z nat descriptor type 1 masquerade nat descriptor address outer 1 ipcp nat descriptor address inner 1 auto nat descriptor masquerade static 1 1 192.168.100.1 udp 500 nat descriptor masquerade static 1 2 192.168.100.1 esp nat descriptor masquerade static 1 3 192.168.100.1 udp 4500 �yIPsec�̃g�����X�|�[�g���[�h�ݒ�z ipsec transport 1 101 udp 1701 ipsec auto refresh on �yL2TPv3�ݒ�z l2tp service on l2tpv3

- ���}�n���[�^�[2�̐ݒ��

�y�o�H�ݒ�z ip route default gateway pp 1 �y�u���b�W�ݒ�z bridge member bridge1 lan1 tunnel1 ip bridge1 address 192.168.100.2/24 �y�v���o�C�_�Ƃ̐ڑ��ݒ�z pp select 1 pp always-on on pppoe use lan2 pp auth accept (�F�ؕ���) pp auth myname (���[�U��) (�p�X���[�h) ppp lcp mru on 1454 ppp ipcp ipaddress on ppp ipcp msext on ppp ccp type none ip pp mtu 1454 ip pp nat descriptor 1 pp enable 1 �yL2TPv3�ڑ��Ŏg�p����g���l���̐ݒ�z tunnel select 1 tunnel encapsulation l2tpv3 tunnel endpoint address 192.168.100.2 203.0.113.1 ipsec tunnel 101 ipsec sa policy 101 1 esp aes-cbc sha-hmac ipsec ike keepalive use 1 on ipsec ike keepalive log 1 on ipsec ike local address 1 192.168.100.2 ipsec ike local name 1 l2tpv3 ipsec ike nat-traversal 1 on ipsec ike pre-shared-key 1 text yamaha ipsec ike remote address 1 203.0.113.1 l2tp always-on on l2tp tunnel auth on yamaha l2tp tunnel disconnect time off l2tp keepalive use on 60 3 l2tp keepalive log on l2tp hostname YAMAHA-RT2 l2tp syslog on l2tp local router-id 192.168.100.2 l2tp remote router-id 192.168.100.1 l2tp remote end-id yamaha ip tunnel tcp mss limit auto tunnel enable 1 �yNAT�ݒ�z nat descriptor type 1 masquerade nat descriptor address outer 1 ipcp nat descriptor address inner 1 auto nat descriptor masquerade static 1 1 192.168.100.2 udp 500 nat descriptor masquerade static 1 2 192.168.100.2 esp nat descriptor masquerade static 1 3 192.168.100.2 udp 4500 �yIPsec�̃g�����X�|�[�g���[�h�ݒ�z ipsec transport 1 101 udp 1701 ipsec auto refresh on �yL2TPv3�ݒ�z l2tp service on l2tpv3

���v���o�C�_�ڑ��p��PP�C���^�[�t�F�[�X�Ƀt�B���^�[��ݒ肵�Ă���ꍇ�ɂ� �ȉ��̃t�B���^�[�ݒ��lj�����K�v������܂��B���ɉ����ēK�Ȑݒ� ��lj����Ă��������B pp select 1 ip pp secure filter in ... 200080 200081 200082 200083... ip filter 200080 pass * 192.168.100.X esp * * ip filter 200081 pass * 192.168.100.X udp * 500 ip filter 200082 pass * 192.168.100.X udp * 1701 ip filter 200083 pass * 192.168.100.X udp * 4500

�y�ݒ��6�F2���_�Ԃł�L2TPv3/IPsec��p����L2VPN�̍\�z(�����̋��_���s��A�h���X)�z

���}�n���[�^�[1�ƃ��}�n���[�^�[2�̊Ԃ�L2TPv3/IPsec��p����L2VPN���\�z���܂��B

���}�n���[�^�[1�ł́A�l�b�g�{�����`DNS�T�[�r�X�𗘗p���܂��B

�����[�^�[��LAN1��Z�O�����g�Ƃ���PC�Ԃł̒ʐM���\�ł��B

- ���}�n���[�^�[1

- �v���o�C�_�ڑ�����PP��IP�A�h���X : �s��

- LAN2���̃z�X�g�� : XXX.aaX.netvolante.jp

- LAN1����IP�A�h���X : 192.168.100.1/24

- L2TPv3�̃z�X�g�� : YAMAHA-RT1

- L2TPv3��Router ID : 192.168.100.1

- ���}�n���[�^�[2

- �v���o�C�_�ڑ�����PP��IP�A�h���X : �s��

- LAN1����IP�A�h���X : 192.168.100.2/24

- L2TPv3�̃z�X�g�� : YAMAHA-RT2

- L2TPv3��Router ID : 192.168.100.2

- L2TPv3�Ɋ֘A�����ݒ�(�����[�^�[�ŋ���)

- L2TPv3�̎����ڑ� : �L��

- L2TPv3�g���l���F�� : ���� (�p�X���[�h : yamaha)

- L2TPv3�g���l���̐ؒf�^�C�} : �ؒf�^�C�}��ݒ肵�Ȃ�

- L2TPv3�L�[�v�A���C�u : �g�p���� �C���^�[�o��60�b �_�E�����o�܂ł̃J�E���g3��

- L2TPv3�L�[�v�A���C�u�̃��O�o�� : �L��

- L2TPv3�̃R�l�N�V��������Ɋւ��郍�O�o�� : �L��

- L2TPv3��Remote End ID : yamaha

- IPsec�Ɋ֘A�����ݒ�(�����[�^�[�ŋ���(aggressive���[�h))

- �����A���S���Y�� : aes-cbc

- �F�ؕ��� : sha-hmac

- IKE�L�[�v�A���C�u : �g�p����

- IKE�L�[�v�A���C�u�̃��O�o�� : �L��

- NAT�g���o�[�T�� : �L��

- ���O���L�� : yamaha

- local name�����remote name : l2tpv3

- �\���}

�z�X�g���F IP�A�h���X�F XXX.aaX.netvolante.jp �s�� | LAN1+-----------+LAN2 LAN2+-----------+LAN1 | +----+.10 |-----| ���}�n |---------Internet-------| ���}�n |-----| .11+----+ | PC |-----| .1| ���[�^�[1 |PPPoE PPPoE| ���[�^�[2 |.2 |----| PC | +----+ | +-----------+ +-----------+ | +----+ | <======================> | 192.168.100.0/24 L2VPN 192.168.100.0/24 - ���}�n���[�^�[1�̐ݒ��

�y�o�H�ݒ�z ip route default gateway pp 1 �y�u���b�W�ݒ�z bridge member bridge1 lan1 tunnel1 ip bridge1 address 192.168.100.1/24 �y�v���o�C�_�Ƃ̐ڑ��ݒ�z pp select 1 pp always-on on pppoe use lan2 pp auth accept (�F�ؕ���) pp auth myname (���[�U��) (�p�X���[�h) ppp lcp mru on 1454 ppp ipcp ipaddress on ppp ipcp msext on ppp ccp type none ip pp mtu 1454 ip pp nat descriptor 1 netvolante-dns hostname host pp server=1 XXX.aaX.netvolante.jp pp enable 1 �yDNS�T�[�o�[�̐ݒ�z dns server pp 1 �yL2TPv3�ڑ��Ŏg�p����g���l���̐ݒ�z tunnel select 1 tunnel encapsulation l2tpv3 ipsec tunnel 101 ipsec sa policy 101 1 esp aes-cbc sha-hmac ipsec ike keepalive use 1 on ipsec ike keepalive log 1 on ipsec ike local address 1 192.168.100.1 ipsec ike nat-traversal 1 on ipsec ike pre-shared-key 1 text yamaha ipsec ike remote address 1 any ipsec ike remote name 1 l2tpv3 l2tp always-on on l2tp tunnel auth on yamaha l2tp tunnel disconnect time off l2tp keepalive use on 60 3 l2tp keepalive log on l2tp hostname YAMAHA-RT1 l2tp syslog on l2tp local router-id 192.168.100.1 l2tp remote router-id 192.168.100.2 l2tp remote end-id yamaha ip tunnel tcp mss limit auto tunnel enable 1 �yNAT�ݒ�z nat descriptor type 1 masquerade nat descriptor address outer 1 ipcp nat descriptor address inner 1 auto nat descriptor masquerade static 1 1 192.168.100.1 udp 500 nat descriptor masquerade static 1 2 192.168.100.1 esp nat descriptor masquerade static 1 3 192.168.100.1 udp 4500 �yIPsec�̃g�����X�|�[�g���[�h�ݒ�z ipsec transport 1 101 udp 1701 ipsec auto refresh on �yL2TPv3�ݒ�z l2tp service on l2tpv3

- ���}�n���[�^�[2�̐ݒ��

�y�o�H�ݒ�z ip route default gateway pp 1 �y�u���b�W�ݒ�z bridge member bridge1 lan1 tunnel1 ip bridge1 address 192.168.100.2/24 �y�v���o�C�_�Ƃ̐ڑ��ݒ�z pp select 1 pp always-on on pppoe use lan2 pp auth accept (�F�ؕ���) pp auth myname (���[�U��) (�p�X���[�h) ppp lcp mru on 1454 ppp ipcp ipaddress on ppp ipcp msext on ppp ccp type none ip pp mtu 1454 ip pp nat descriptor 1 pp enable 1 �yDNS�T�[�o�[�̐ݒ�z dns server pp 1 �yL2TPv3�ڑ��Ŏg�p����g���l���̐ݒ�z tunnel select 1 tunnel encapsulation l2tpv3 tunnel endpoint name XXX.aaX.netvolante.jp ipsec tunnel 101 ipsec sa policy 101 1 esp aes-cbc sha-hmac ipsec ike keepalive use 1 on ipsec ike keepalive log 1 on ipsec ike local address 1 192.168.100.2 ipsec ike local name 1 l2tpv3 ipsec ike nat-traversal 1 on ipsec ike pre-shared-key 1 text yamaha ipsec ike remote address 1 XXX.aaX.netvolante.jp l2tp always-on on l2tp tunnel auth on yamaha l2tp tunnel disconnect time off l2tp keepalive use on 60 3 l2tp keepalive log on l2tp hostname YAMAHA-RT2 l2tp syslog on l2tp local router-id 192.168.100.2 l2tp remote router-id 192.168.100.1 l2tp remote end-id yamaha ip tunnel tcp mss limit auto tunnel enable 1 �yNAT�ݒ�z nat descriptor type 1 masquerade nat descriptor address outer 1 ipcp nat descriptor address inner 1 auto nat descriptor masquerade static 1 1 192.168.100.2 udp 500 nat descriptor masquerade static 1 2 192.168.100.2 esp nat descriptor masquerade static 1 3 192.168.100.2 udp 4500 �yIPsec�̃g�����X�|�[�g���[�h�ݒ�z ipsec transport 1 101 udp 1701 ipsec auto refresh on �yL2TPv3�ݒ�z l2tp service on l2tpv3

���v���o�C�_�ڑ��p��PP�C���^�[�t�F�[�X�Ƀt�B���^�[��ݒ肵�Ă���ꍇ�ɂ� �ȉ��̃t�B���^�[�ݒ��lj�����K�v������܂��B���ɉ����ēK�Ȑݒ� ��lj����Ă��������B pp select 1 ip pp secure filter in ... 200080 200081 200082 200083... ip filter 200080 pass * 192.168.100.X esp * * ip filter 200081 pass * 192.168.100.X udp * 500 ip filter 200082 pass * 192.168.100.X udp * 1701 ip filter 200083 pass * 192.168.100.X udp * 4500

�y�ݒ��7�F2���_�Ԃł�L2TPv3/IPsec��p����L2VPN�̍\�z(NGN�ԓ��܂�Ԃ��A�t���b�c�Ev6�I�v�V�����_��g�p)�z

���}�n���[�^�[1�ƃ��}�n���[�^�[2�̊Ԃ�L2TPv3/IPsec��p����L2VPN���\�z���܂��B

NGN�ԓ��ł̐܂�Ԃ��ʐM�����܂��B

���}�n���[�^�[1�ł́A�t���b�c�Ev6�I�v�V�����́u�l�[���v�T�[�r�X�𗘗p���܂��B

�����[�^�[��LAN1��Z�O�����g�Ƃ���PC�Ԃł̒ʐM���\�ł��B

- ���}�n���[�^�[1

- LAN2����IPv6�A�h���X : �s��

- LAN2���̃z�X�g�� : XXX.p-ns.flets-west.jp (NTT���̏ꍇ�� XXX.aoi.flets-east.jp �ƂȂ�܂�)

- LAN1����IP�A�h���X : 192.168.100.1/24

- L2TPv3�̃z�X�g�� : YAMAHA-RT1

- L2TPv3��Router ID : 192.168.100.1

- ���}�n���[�^�[2

- LAN2����IPv6�A�h���X : �s��

- LAN1����IP�A�h���X : 192.168.100.2/24

- L2TPv3�̃z�X�g�� : YAMAHA-RT2

- L2TPv3��Router ID : 192.168.100.2

- L2TPv3�Ɋ֘A�����ݒ�(�����[�^�[�ŋ���)

- L2TPv3�̎����ڑ� : �L��

- L2TPv3�g���l���F�� : ���� (�p�X���[�h : yamaha)

- L2TPv3�g���l���̐ؒf�^�C�} : �ؒf�^�C�}��ݒ肵�Ȃ�

- L2TPv3�L�[�v�A���C�u : �g�p���� �C���^�[�o��60�b �_�E�����o�܂ł̃J�E���g3��

- L2TPv3�L�[�v�A���C�u�̃��O�o�� : �L��

- L2TPv3�̃R�l�N�V��������Ɋւ��郍�O�o�� : �L��

- L2TPv3��Remote End ID : yamaha

- IPsec�Ɋ֘A�����ݒ�(�����[�^�[�ŋ���(aggressive���[�h))

- �����A���S���Y�� : aes256-cbc

- �F�ؕ��� : sha256-hmac

- IKE�L�[�v�A���C�u : �g�p����

- IKE�L�[�v�A���C�u�̃��O�o�� : �L��

- NAT�g���o�[�T�� : ����

- ���O���L�� : yamaha

- local name�����remote name : l2tpv3

- �\���}

�z�X�g���F IP�A�h���X�F XXX.p-ns.flets-west.jp �s�� | LAN1+-----------+LAN2 LAN2+-----------+LAN1 | +----+.10 |-----| ���}�n |---------- NGN ---------| ���}�n |-----| .11+----+ | PC |-----| .1| ���[�^�[1 |RA RA| ���[�^�[2 |.2 |----| PC | +----+ | +-----------+ +-----------+ | +----+ | <======================> | 192.168.100.0/24 L2VPN 192.168.100.0/24 - ���}�n���[�^�[1�̐ݒ��

�y�u���b�W�ݒ�z bridge member bridge1 lan1 tunnel1 ip bridge1 address 192.168.100.1/24 �yNGN�Ƃ̐ڑ��ݒ�z ipv6 lan2 address ra-prefix@lan2::1/64 ipv6 lan2 dhcp service client ir=on �yDNS�T�[�o�[�̐ݒ�z dns server dhcp lan2 �yL2TPv3�ڑ��Ŏg�p����g���l���̐ݒ�z tunnel select 1 tunnel encapsulation l2tpv3 ipsec tunnel 101 ipsec sa policy 101 1 esp aes256-cbc sha256-hmac ipsec ike keepalive log 1 on ipsec ike keepalive use 1 on ipsec ike local address 1 ipv6 prefix ra-prefix@lan2::1 on lan2 ipsec ike pre-shared-key 1 text yamaha ipsec ike remote address 1 any ipsec ike remote name 1 l2tpv3 l2tp always-on on l2tp hostname YAMAHA-RT1 l2tp tunnel auth on yamaha l2tp tunnel disconnect time off l2tp keepalive use on 60 3 l2tp keepalive log on l2tp syslog on l2tp local router-id 192.168.100.1 l2tp remote router-id 192.168.100.2 l2tp remote end-id yamaha ip tunnel tcp mss limit auto tunnel enable 1 �yIPsec�̃g�����X�|�[�g���[�h�ݒ�z ipsec transport 1 101 udp 1701 ipsec auto refresh on �yL2TPv3�ݒ�z l2tp service on l2tpv3 �y�t�B���^�[�̐ݒ�z ipv6 lan2 secure filter in 1 2 3 4 5 100 ipv6 lan2 secure filter out 200 dynamic 81 98 99 ipv6 filter 1 pass * * icmp6 * * ipv6 filter 2 pass * * esp * * ipv6 filter 3 pass * * udp * 500 ipv6 filter 4 pass * * udp * 1701 ipv6 filter 5 pass * * udp * 546 ipv6 filter 100 reject * * * * * ipv6 filter 200 pass * * * * * ipv6 filter dynamic 81 * * domain ipv6 filter dynamic 98 * * tcp ipv6 filter dynamic 99 * * udp

- ���}�n���[�^�[2�̐ݒ��

�y�u���b�W�ݒ�z bridge member bridge1 lan1 tunnel1 ip bridge1 address 192.168.100.2/24 �yNGN�Ƃ̐ڑ��ݒ�z ipv6 lan2 address ra-prefix@lan2::1/64 ipv6 lan2 dhcp service client ir=on �yDNS�T�[�o�[�̐ݒ�z dns server dhcp lan2 �yL2TPv3�ڑ��Ŏg�p����g���l���̐ݒ�z tunnel select 1 tunnel encapsulation l2tpv3 tunnel endpoint name XXX.p-ns.flets-west.jp fqdn ipsec tunnel 101 ipsec sa policy 101 1 esp aes256-cbc sha256-hmac ipsec ike keepalive log 1 on ipsec ike keepalive use 1 on ipsec ike local address 1 ipv6 prefix ra-prefix@lan2::1 on lan2 ipsec ike local name 1 l2tpv3 ipsec ike pre-shared-key 1 text yamaha ipsec ike remote address 1 XXX.p-ns.flets-west.jp l2tp always-on on l2tp hostname YAMAHA-RT2 l2tp tunnel auth on yamaha l2tp tunnel disconnect time off l2tp keepalive use on 60 3 l2tp keepalive log on l2tp syslog on l2tp local router-id 192.168.100.2 l2tp remote router-id 192.168.100.1 l2tp remote end-id yamaha ip tunnel tcp mss limit auto tunnel enable 1 �yIPsec�̃g�����X�|�[�g���[�h�ݒ�z ipsec transport 1 101 udp 1701 ipsec auto refresh on �yL2TPv3�ݒ�z l2tp service on l2tpv3 �y�t�B���^�[�̐ݒ�z ipv6 lan2 secure filter in 1 2 3 4 5 100 ipv6 lan2 secure filter out 200 dynamic 81 98 99 ipv6 filter 1 pass * * icmp6 * * ipv6 filter 2 pass * * esp * * ipv6 filter 3 pass * * udp * 500 ipv6 filter 4 pass * * udp * 1701 ipv6 filter 5 pass * * udp * 546 ipv6 filter 100 reject * * * * * ipv6 filter 200 pass * * * * * ipv6 filter dynamic 81 * * domain ipv6 filter dynamic 98 * * tcp ipv6 filter dynamic 99 * * udp

�y�ݒ��8�F2���_�Ԃł�L2TPv3/IPsec��p����L2VPN�̍\�z(�����̋��_��DHCP�T�[�o�[������)�z

���}�n���[�^�[1�ƃ��}�n���[�^�[2�̊Ԃ�L2TPv3/IPsec��p����L2VPN���\�z���܂��B

���[�^�[��LAN1��Z�O�����g�Ƃ���PC�Ԃł̒ʐM���\�ł��B

�����̋��_�ɂ́ADHCP�T�[�o�[�����ꂼ�ꑶ�݂��܂��B�e���_��DHCP�T�[�o�[�́A�����̋��_�̒[���ɂ���DHCP�ɂ��IP�A�h���X�̊��蓖�Ă��s���܂��B

IP�A�h���X�̏Փ˂�����邽�߁A�e���_��DHCP�T�[�o�[��IP�A�h���X�̊��蓖�Ĕ͈͂́A�d�����Ȃ��悤�ɐݒ肵�܂��B

- ���}�n���[�^�[1

- �v���o�C�_�ڑ�����PP��IP�A�h���X : 203.0.113.1

- LAN1����IP�A�h���X : 192.168.100.1/24

- L2TPv3�̃z�X�g�� : YAMAHA-RT1

- L2TPv3��Router ID : 192.168.100.1

- DHCP�Ŋ��蓖�Ă�IP�A�h���X�͈̔́F192.168.100.2-192.168.100.127

- ���}�n���[�^�[2

- �v���o�C�_�ڑ�����PP��IP�A�h���X : 203.0.113.2

- LAN1����IP�A�h���X : 192.168.100.254/24

- L2TPv3�̃z�X�g�� : YAMAHA-RT2

- L2TPv3��Router ID : 192.168.100.2

- DHCP�Ŋ��蓖�Ă�IP�A�h���X�͈̔́F192.168.100.128-192.168.100.253

- L2TPv3�Ɋ֘A�����ݒ�(�����[�^�[�ŋ���)

- L2TPv3�̎����ڑ� : �L��

- L2TPv3�g���l���F�� : ���� (�p�X���[�h : yamaha)

- L2TPv3�g���l���̐ؒf�^�C�} : �ؒf�^�C�}��ݒ肵�Ȃ�

- L2TPv3�L�[�v�A���C�u : �g�p���� �C���^�[�o��60�b �_�E�����o�܂ł̃J�E���g3��

- L2TPv3�L�[�v�A���C�u�̃��O�o�� : �L��

- L2TPv3�̃R�l�N�V��������Ɋւ��郍�O�o�� : �L��

- L2TPv3��Remote End ID : yamaha

- IPsec�Ɋ֘A�����ݒ�(�����[�^�[�ŋ���(main���[�h))

- �����A���S���Y�� : aes-cbc

- �F�ؕ��� : sha-hmac

- IKE�L�[�v�A���C�u : �g�p����

- IKE�L�[�v�A���C�u�̃��O�o�� : �L��

- NAT�g���o�[�T�� : ����

- ���O���L�� : yamaha

- �\���}

IP�A�h���X�F IP�A�h���X�F 203.0.113.1 203.0.113.2 | LAN1+-----------+LAN2 LAN2+-----------+LAN1 | +----+.10 |-----| ���}�n |--------Internet--------| ���}�n |-----| .140+----+ | PC |-----| .1| ���[�^�[1 |PPPoE PPPoE| ���[�^�[2 |.254 |-----| PC | +----+ | +-----------+ +-----------+ | -+----+ | <======================> | 192.168.100.0/24 L2VPN 192.168.100.0/24 <----------> <---------> ���}�n���[�^�[1��DHCP�T�[�o�[�� ���}�n���[�^�[2��DHCP�T�[�o�[�� IP �A�h���X�����蓖�Ă�Z�O�����g IP �A�h���X�����蓖�Ă�Z�O�����g - ���}�n���[�^�[1�̐ݒ��

�y�o�H�ݒ�z ip route default gateway pp 1 �y�u���b�W�ݒ�z bridge member bridge1 lan1 tunnel1 ip bridge1 address 192.168.100.1/24 �y�v���o�C�_�Ƃ̐ڑ��ݒ�z pp select 1 pp always-on on pppoe use lan2 pp auth accept (�F�ؕ���) pp auth myname (���[�U��) (�p�X���[�h) ppp lcp mru on 1454 ppp ccp type none ip pp address 203.0.113.1/24 ip pp mtu 1454 ip pp nat descriptor 1 pp enable 1 �yL2TPv3�ڑ��Ŏg�p����g���l���̐ݒ�z tunnel select 1 tunnel encapsulation l2tpv3 tunnel endpoint address 192.168.100.1 203.0.113.2 ipsec tunnel 101 ipsec sa policy 101 1 esp aes-cbc sha-hmac ipsec ike keepalive use 1 on ipsec ike keepalive log 1 on ipsec ike local address 1 192.168.100.1 ipsec ike pre-shared-key 1 text yamaha ipsec ike remote address 1 203.0.113.2 l2tp always-on on l2tp tunnel auth on yamaha l2tp tunnel disconnect time off l2tp keepalive use on 60 3 l2tp keepalive log on l2tp hostname YAMAHA-RT1 l2tp syslog on l2tp local router-id 192.168.100.1 l2tp remote router-id 192.168.100.254 l2tp remote end-id yamaha ip tunnel tcp mss limit auto tunnel enable 1 �yNAT�ݒ�z nat descriptor type 1 masquerade nat descriptor address outer 1 ipcp nat descriptor address inner 1 auto nat descriptor masquerade static 1 1 192.168.100.1 udp 500 nat descriptor masquerade static 1 2 192.168.100.1 esp nat descriptor masquerade static 1 3 192.168.100.1 udp 4500 �yIPsec�̃g�����X�|�[�g���[�h�ݒ�z ipsec transport 1 101 udp 1701 ipsec auto refresh on �yL2TPv3�ݒ�z l2tp service on l2tpv3 �y�t�B���^�[�̐ݒ�z tunnel select 1 ip tunnel secure filter in 1 2 ip filter 1 reject * * udp dhcps,dhcpc dhcps,dhcpc ip filter 2 pass * * �yDHCP�ݒ�z dhcp service server dhcp server rfc2131 compliant except remain-silent dhcp scope 1 192.168.100.2-192.168.100.127/24

- ���}�n���[�^�[2�̐ݒ��

�y�o�H�ݒ�z ip route default gateway pp 1 �y�u���b�W�ݒ�z bridge member bridge1 lan1 tunnel1 ip bridge1 address 192.168.100.254/24 �y�v���o�C�_�Ƃ̐ڑ��ݒ�z pp select 1 pp always-on on pppoe use lan2 pp auth accept (�F�ؕ���) pp auth myname (���[�U��) (�p�X���[�h) ppp lcp mru on 1454 ppp ccp type none ip pp address 203.0.113.2/24 ip pp mtu 1454 ip pp nat descriptor 1 pp enable 1 �yL2TPv3�ڑ��Ŏg�p����g���l���̐ݒ�z tunnel select 1 tunnel encapsulation l2tpv3 tunnel endpoint address 192.168.100.254 203.0.113.1 ipsec tunnel 101 ipsec sa policy 101 1 esp aes-cbc sha-hmac ipsec ike keepalive use 1 on ipsec ike keepalive log 1 on ipsec ike local address 1 192.168.100.254 ipsec ike pre-shared-key 1 text yamaha ipsec ike remote address 1 203.0.113.1 l2tp always-on on l2tp tunnel auth on yamaha l2tp tunnel disconnect time off l2tp keepalive use on 60 3 l2tp keepalive log on l2tp hostname YAMAHA-RT2 l2tp syslog on l2tp local router-id 192.168.100.254 l2tp remote router-id 192.168.100.1 l2tp remote end-id yamaha ip tunnel tcp mss limit auto tunnel enable 1 �yNAT�ݒ�z nat descriptor type 1 masquerade nat descriptor address outer 1 ipcp nat descriptor address inner 1 auto nat descriptor masquerade static 1 1 192.168.100.254 udp 500 nat descriptor masquerade static 1 2 192.168.100.254 esp nat descriptor masquerade static 1 3 192.168.100.254 udp 4500 �yIPsec�̃g�����X�|�[�g���[�h�ݒ�z ipsec transport 1 101 udp 1701 ipsec auto refresh on �yL2TPv3�ݒ�z l2tp service on l2tpv3 �y�t�B���^�[�̐ݒ�z tunnel select 1 ip tunnel secure filter in 1 2 ip filter 1 reject * * udp dhcps,dhcpc dhcps,dhcpc ip filter 2 pass * * �yDHCP�ݒ�z dhcp service server dhcp server rfc2131 compliant except remain-silent dhcp scope 1 192.168.100.128-192.168.100.253/24

���v���o�C�_�ڑ��p��PP�C���^�[�t�F�[�X�Ƀt�B���^�[��ݒ肵�Ă���ꍇ�ɂ� �ȉ��̃t�B���^�[�ݒ��lj�����K�v������܂��B���ɉ����ēK�Ȑݒ� ��lj����Ă��������B pp select 1 ip pp secure filter in ... 200080 200081 200082 200083... ip filter 200080 pass * 192.168.100.X esp * * ip filter 200081 pass * 192.168.100.X udp * 500 ip filter 200082 pass * 192.168.100.X udp * 1701 ip filter 200083 pass * 192.168.100.X udp * 4500

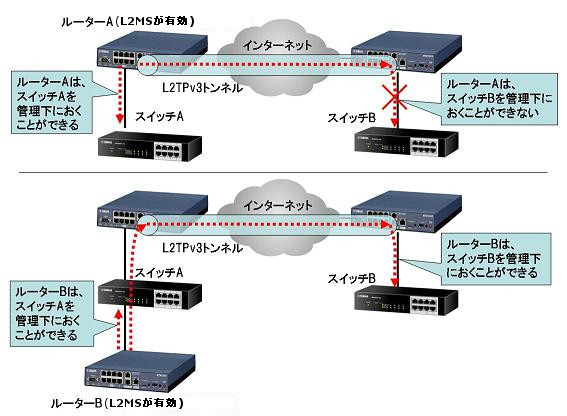

L2TPv3��L2MS

L2TPv3�ł́AL2MS�p�P�b�g�����̃C�[�T�t���[���Ɠ��l�ɃJ�v�Z�������邱�Ƃ��ł��܂��B���u�ɂ��郄�}�n���̃X�C�b�`��A�N�Z�X�|�C���g��1���_�ł܂Ƃ߂ĊǗ����ɂ������Ƃ��ł��܂��B

���}�n���̃��[�^�[��L2MS�̊Ǘ����ɒu���ꍇ�́A�Ώۂ̃��[�^�[��L2MS�̓��샂�[�h���G�[�W�F���g���[�h�ɂ��Ă��������B���}�n���̃��[�^�[��L2MS�̊Ǘ����ɒu���Ȃ��ꍇ�́A�Ώۂ̃��[�^�[��L2MS���ɂ��Ă��������BL2MS�̓��샂�[�h�̏ڍׂ�L2MS���Q�Ƃ��Ă��������B

L2TPv3��L2MS�̃}�l�[�W���[�Ƃ̕��p�ɑΉ����Ă���ꍇ�AL2TPv3�g���l���̒[�_�ƂȂ��Ă��郋�[�^�[��L2MS�̃}�l�[�W���[�ɂ��邱�Ƃ��ł��܂��BL2TPv3��L2MS�̃}�l�[�W���[�Ƃ̕��p���\�ȋ@�킨��уt�@�[���E�F�A�ɂ��ẮA�Ή��@��ƃt�@�[���E�F�A���r�W�������Q�Ƃ��Ă��������B

L2TPv3��L2MS�̃}�l�[�W���[�Ƃ̕��p�ɑΉ����Ă��Ȃ��ꍇ�AL2TPv3�g���l���̒[�_�ƂȂ��Ă��郋�[�^�[��L2MS�̃}�l�[�W���[�ɂ��邱�Ƃ͂ł��܂���B�ȉ��̂悤��L2TPv3�g���l���̒[�_�ł͂Ȃ����[�^�[��L2MS�̃}�l�[�W���[�Ƃ��ă��}�n���̃X�C�b�`��A�N�Z�X�|�C���g���Ǘ����ɂ������Ƃ��ł��܂��B���̏ꍇ�́AL2TPv3�g���l���̒[�_�ƂȂ郋�[�^�[�ł�L2MS���ɂ��Ă��������B

L2TPv3�ƃ^�OVLAN�̕��p

L2TPv3�ł́AIEEE802.1Q�^�O���t�����ꂽL2�t���[������M�����ꍇ�ł��^�O���t�����ꂽ�܂�L2TPv3�g���l���փu���b�W���O���邱�Ƃ��ł��܂��B L2TPv3�̒[�_�ƂȂ郋�[�^�[�ȊO�ɁA�^�OVLAN�Ńl�b�g���[�N���Ǘ����郋�[�^�[��ݒu���邱�ƂŁA�����_�Ɖ��u���_�œ����Z�O�����g��VLAN�l�b�g���[�N���\�z���邱�Ƃ��ł��܂��B ���̍\���́AL2TPv3�ɑΉ��������ׂĂ̋@�킨��у��r�W�����Ŏ����\�ł��B

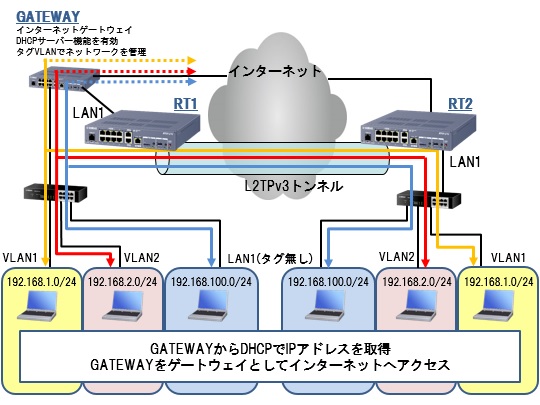

��}�ł́AGATEWAY�Ń^�OVLAN��ݒ肷�邱�Ƃɂ�莩���_��VLAN�l�b�g���[�N���\�z���ART1-RT2�Ԃō\�z���ꂽL2TPv3�g���l�����o�R���ĉ��u���_�ł������_�Ɠ����Z�O�����g��VLAN�l�b�g���[�N���\�z���Ă��܂��B�܂��AGATEWAY��DHCP�T�[�o�[�@�\��L���ɂ��邱�Ƃʼn��u���_��VLAN�l�b�g���[�N�ɂ�IP�A�h���X��z�z���邱�Ƃ��ł��܂��B���̂Ƃ��A���u���_�ɂ���[���̃C���^�[�l�b�g�A�N�Z�X��GATEWAY�o�R�ƂȂ�܂��B

��}�̍\���ł̐ݒ��͈ȉ��̂Ƃ���ł��B

- GATEWAY�̐ݒ��

�y�o�H�ݒ�z ip route default gateway pp 1 ip lan1 address 192.168.100.1/24 �y�^�OVLAN�ݒ�z vlan lan1/1 802.1q vid=100 name=VLAN1 ip lan1/1 address 192.168.1.1/24 vlan lan1/2 802.1q vid=200 name=VLAN2 ip lan1/2 address 192.168.2.1/24 �y�v���o�C�_�Ƃ̐ڑ��ݒ�z pp select 1 pp always-on on pppoe use lan2 pp auth accept (�F�ؕ���) pp auth myname (���[�U��) (�p�X���[�h) ppp lcp mru on 1454 ppp ipcp ipaddress on ppp ccp type none ip pp mtu 1454 ip pp nat descriptor 1 pp enable 1 �yNAT�ݒ�z nat descriptor type 1 masquerade nat descriptor address outer 1 ipcp nat descriptor address inner 1 auto nat descriptor masquerade static 1 1 192.168.100.254 udp 500 nat descriptor masquerade static 1 2 192.168.100.254 esp nat descriptor masquerade static 1 3 192.168.100.254 udp 4500 �yDHCP�ݒ�z dhcp service server dhcp server rfc2131 compliant except remain-silent dhcp scope 1 192.168.100.2-192.168.100.191/24 dhcp scope 2 192.168.1.3-192.168.1.191/24 dhcp scope 3 192.168.2.3-192.168.2.191/24 �y�X�C�b�`�ݒ�z switch control use lan1 on switch select lan1:1 switch control function set vlan-port-mode 1 hybrid switch control function set vlan-access 3 100 switch control function set vlan-access 4 100 switch control function set vlan-access 5 100 switch control function set vlan-access 6 200 switch control function set vlan-access 7 200 switch control function set vlan-access 8 200 switch control function set vlan-trunk 1 100 join switch control function set vlan-trunk 1 200 join

- RT1�̐ݒ��

�y�o�H�ݒ�z ip route default gateway 192.168.100.1 �y�u���b�W�ݒ�z bridge member bridge1 lan1 tunnel1 ip bridge1 address 192.168.100.254/24 �y�^�OVLAN�ݒ�z vlan lan1/1 802.1q vid=100 name=VLAN1 # �� ���̐ݒ�́A1500�o�C�g�̃^�O�t���p�P�b�g��ʂ����߂ɕK�v�Ȑݒ�ł��B # �ȉ��̋@��A���r�W�����ł͎d�l�ύX�ɂ�肱�̐ݒ�͕s�v�ɂȂ�܂��B # - RTX5000/RTX3500 Rev.14.00.26 �ȍ~ # - RTX1210 Rev.14.01.26 �ȍ~ # - NVR700W Rev.15.00.14 �ȍ~ # - RTX830 Rev.15.02.03 �ȍ~ # - RTX1220 ���ׂẴ��r�W���� # - RTX1300 ���ׂẴ��r�W���� # - RTX3510 ���ׂẴ��r�W���� # - RTX840 ���ׂẴ��r�W���� �yL2TPv3�ڑ��Ŏg�p����g���l���̐ݒ�z tunnel select 1 tunnel encapsulation l2tpv3 tunnel endpoint address 192.168.100.254 203.0.113.2 ipsec tunnel 101 ipsec sa policy 101 1 esp aes-cbc sha-hmac ipsec ike keepalive log 1 on ipsec ike keepalive use 1 on ipsec ike local address 1 192.168.100.254 ipsec ike pre-shared-key 1 text yamaha ipsec ike remote address 1 203.0.113.2 l2tp always-on on l2tp hostname YAMAHA-RT1 l2tp tunnel auth on yamaha l2tp tunnel disconnect time off l2tp keepalive use on 60 3 l2tp keepalive log on l2tp syslog on l2tp local router-id 192.168.100.254 l2tp remote router-id 192.168.100.253 l2tp remote end-id yamaha ip tunnel tcp mss limit auto tunnel enable 1 �yIPsec�̃g�����X�|�[�g���[�h�ݒ�z ipsec transport 1 101 udp 1701 ipsec auto refresh on �yL2TPv3�ݒ�z l2tp service on l2tpv3

- RT2�̐ݒ��

�y�o�H�ݒ�z ip route default gateway pp 1 �y�u���b�W�ݒ�z bridge member bridge1 lan1 tunnel1 ip bridge1 address 192.168.100.253/24 �y�^�OVLAN�ݒ�z vlan lan1/1 802.1q vid=100 name=VLAN1 # �� ���̐ݒ�́A1500�o�C�g�̃^�O�t���p�P�b�g��ʂ����߂ɕK�v�Ȑݒ�ł��B # �ȉ��̋@��A���r�W�����ł͎d�l�ύX�ɂ�肱�̐ݒ�͕s�v�ɂȂ�܂��B # - RTX5000/RTX3500 Rev.14.00.26 �ȍ~ # - RTX1210 Rev.14.01.26 �ȍ~ # - NVR700W Rev.15.00.14 �ȍ~ # - RTX830 Rev.15.02.03 �ȍ~ # - RTX1220 ���ׂẴ��r�W���� # - RTX1300 ���ׂẴ��r�W���� # - RTX3510 ���ׂẴ��r�W���� # - RTX840 ���ׂẴ��r�W���� �y�v���o�C�_�Ƃ̐ڑ��ݒ�z pp select 1 pp always-on on pppoe use lan2 pp auth accept (�F�ؕ���) pp auth myname (���[�U��) (�p�X���[�h) ppp lcp mru on 1454 ppp ipcp ipaddress on ppp ccp type none ip pp mtu 1454 ip pp nat descriptor 1 pp enable 1 �yL2TPv3�ڑ��Ŏg�p����g���l���̐ݒ�z tunnel select 1 tunnel encapsulation l2tpv3 tunnel endpoint address 192.168.100.253 203.0.113.1 ipsec tunnel 101 ipsec sa policy 101 1 esp aes-cbc sha-hmac ipsec ike keepalive log 1 on ipsec ike keepalive use 1 on ipsec ike local address 1 192.168.100.253 ipsec ike pre-shared-key 1 text yamaha ipsec ike remote address 1 203.0.113.1 l2tp always-on on l2tp hostname YAMAHA-RT2 l2tp tunnel auth on yamaha l2tp tunnel disconnect time off l2tp keepalive use on 60 3 l2tp keepalive log on l2tp syslog on l2tp local router-id 192.168.100.253 l2tp remote router-id 192.168.100.254 l2tp remote end-id yamaha ip tunnel tcp mss limit auto tunnel enable 1 �yNAT�ݒ�z nat descriptor type 1 masquerade nat descriptor address outer 1 ipcp nat descriptor address inner 1 auto nat descriptor masquerade static 1 1 192.168.100.253 udp 500 nat descriptor masquerade static 1 2 192.168.100.253 esp nat descriptor masquerade static 1 3 192.168.100.253 udp 4500 �yIPsec�̃g�����X�|�[�g���[�h�ݒ�z ipsec transport 1 101 udp 1701 ipsec auto refresh on �yL2TPv3�ݒ�z l2tp service on l2tpv3 �y�X�C�b�`�ݒ�z switch control mode agent switch select lan1:1 switch control function set vlan-port-mode 1 hybrid switch control function set vlan-access 3 100 switch control function set vlan-access 4 100 switch control function set vlan-access 5 100 switch control function set vlan-access 6 200 switch control function set vlan-access 7 200 switch control function set vlan-access 8 200 switch control function set vlan-trunk 1 100 join switch control function set vlan-trunk 1 200 join

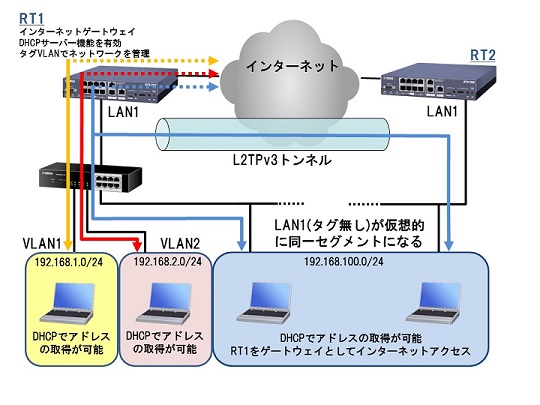

���}�n���[�^�[�ł́A��L�̂悤�ȍ\���͎����\�ł������ŁA1��̃��[�^�[��Ń^�OVLAN�ɂ����VLAN�l�b�g���[�N���Ǘ�����L2TPv3�g���l�����\�z���邱�Ƃ��ł��܂���ł����B���̐����ɑ��ċ@�\�lj����s���AL2TPv3�ƃ^�OVLAN���Ɏg�p�ł���悤�ɂȂ�܂����B�^�OVLAN�Ńl�b�g���[�N���\�����ꂽ���_�ŁA�����̃l�b�g���[�N��ύX���邱�ƂȂ��AL2TPv3��p����L2VPN�����邱�Ƃ��ł��܂��BL2TPv3�ƃ^�OVLAN�̕��p���\�ȋ@�킨��уt�@�[���E�F�A�ɂ��ẮA�Ή��@��ƃt�@�[���E�F�A���r�W�������Q�Ƃ��Ă��������B

��}�ł́AVLAN1�AVLAN2�ALAN1(�^�O����)��3�̃Z�O�����g���\�z���ꂽ�����̃l�b�g���[�N�ɂ�����L2TPv3�����邱�ƂŁA���u���_�ł�LAN1(�^�O����)�̃Z�O�����g���\�z�ł��܂��B

��}�̍\���ł̐ݒ��͈ȉ��̂Ƃ���ł��B

- RT1�̐ݒ��

�y�o�H�ݒ�z ip route default gateway pp 1 �y�u���b�W�ݒ�z bridge member bridge1 lan1 tunnel1 ip bridge1 address 192.168.100.1/24 �y�^�OVLAN�ݒ�z vlan lan1/1 802.1q vid=100 name=VLAN1 ip lan1/1 address 192.168.1.1/24 vlan lan1/2 802.1q vid=200 name=VLAN2 ip lan1/2 address 192.168.2.1/24 �y�v���o�C�_�Ƃ̐ڑ��ݒ�z pp select 1 pp always-on on pppoe use lan2 pp auth accept (�F�ؕ���) pp auth myname (���[�U��) (�p�X���[�h) ppp lcp mru on 1454 ppp ccp type none ppp ipcp ipaddress on ip pp mtu 1454 ip pp nat descriptor 1 pp enable 1 �yL2TPv3�ڑ��Ŏg�p����g���l���̐ݒ�z tunnel select 1 tunnel encapsulation l2tpv3 tunnel endpoint address 192.168.100.1 203.0.113.2 ipsec tunnel 101 ipsec sa policy 101 1 esp aes-cbc sha-hmac ipsec ike keepalive use 1 on ipsec ike keepalive log 1 on ipsec ike local address 1 192.168.100.1 ipsec ike pre-shared-key 1 text yamaha ipsec ike remote address 1 203.0.113.2 l2tp always-on on l2tp tunnel auth on yamaha l2tp tunnel disconnect time off l2tp keepalive use on 60 3 l2tp keepalive log on l2tp hostname YAMAHA-RT1 l2tp syslog on l2tp local router-id 192.168.100.1 l2tp remote router-id 192.168.100.2 l2tp remote end-id yamaha ip tunnel tcp mss limit auto tunnel enable 1 �yNAT�ݒ�z nat descriptor type 1 masquerade nat descriptor address outer 1 ipcp nat descriptor address inner 1 auto nat descriptor masquerade static 1 1 192.168.100.1 udp 500 nat descriptor masquerade static 1 2 192.168.100.1 esp nat descriptor masquerade static 1 3 192.168.100.1 udp 4500 �yIPsec�̃g�����X�|�[�g���[�h�ݒ�z ipsec transport 1 101 udp 1701 ipsec auto refresh on �yL2TPv3�ݒ�z l2tp service on l2tpv3 �yDHCP�ݒ�z dhcp service server dhcp server rfc2131 compliant except remain-silent dhcp scope 1 192.168.100.3-192.168.100.191/24 dhcp scope 2 192.168.1.3-192.168.1.191/24 dhcp scope 3 192.168.2.3-192.168.2.191/24 �y�X�C�b�`�ݒ�z switch control use lan1 on switch select lan1:1 switch control function set vlan-port-mode 1 hybrid switch control function set vlan-access 3 100 switch control function set vlan-access 4 100 switch control function set vlan-access 5 100 switch control function set vlan-access 6 200 switch control function set vlan-access 7 200 switch control function set vlan-access 8 200 switch control function set vlan-trunk 1 100 join switch control function set vlan-trunk 1 200 join

- RT2�̐ݒ��

�y�o�H�ݒ�z ip route default gateway pp 1 �y�u���b�W�ݒ�z bridge member bridge1 lan1 tunnel1 ip bridge1 address 192.168.100.2/24 �y�v���o�C�_�Ƃ̐ڑ��ݒ�z pp select 1 pp always-on on pppoe use lan2 pp auth accept (�F�ؕ���) pp auth myname (���[�U��) (�p�X���[�h) ppp lcp mru on 1454 ppp ccp type none ppp ipcp ipaddress on ip pp mtu 1454 ip pp nat descriptor 1 pp enable 1 �yL2TPv3�ڑ��Ŏg�p����g���l���̐ݒ�z tunnel select 1 tunnel encapsulation l2tpv3 tunnel endpoint address 192.168.100.2 203.0.113.1 ipsec tunnel 101 ipsec sa policy 101 1 esp aes-cbc sha-hmac ipsec ike keepalive use 1 on ipsec ike keepalive log 1 on ipsec ike local address 1 192.168.100.2 ipsec ike pre-shared-key 1 text yamaha ipsec ike remote address 1 203.0.113.1 l2tp always-on on l2tp tunnel auth on yamaha l2tp tunnel disconnect time off l2tp keepalive use on 60 3 l2tp keepalive log on l2tp hostname YAMAHA-RT2 l2tp syslog on l2tp local router-id 192.168.100.2 l2tp remote router-id 192.168.100.1 l2tp remote end-id yamaha ip tunnel tcp mss limit auto tunnel enable 1 �yNAT�ݒ�z nat descriptor type 1 masquerade nat descriptor address outer 1 ipcp nat descriptor address inner 1 auto nat descriptor masquerade static 1 1 192.168.100.2 udp 500 nat descriptor masquerade static 1 2 192.168.100.2 esp nat descriptor masquerade static 1 3 192.168.100.2 udp 4500 �yIPsec�̃g�����X�|�[�g���[�h�ݒ�z ipsec transport 1 101 udp 1701 ipsec auto refresh on �yL2TPv3�ݒ�z l2tp service on l2tpv3

SYSLOG���b�Z�[�W�ꗗ

�{�@�\�ɂ����ďo�͂����SYSLOG���b�Z�[�W���ȉ��Ɏ����܂��B

| ���x�� | �o�̓��b�Z�[�W | �Ӗ� |

|---|---|---|

| INFO | [L2TP] opend port 1701/udp | UDP�̃|�[�g�ԍ�1701���J�� |

| [L2TP] closed port 1701/udp | UDP�̃|�[�g�ԍ�1701��� | |

| [L2TPv3] TUNNEL[XX] connected from IP�A�h���X | �R�l�N�V�����m���v��(SCCRQ)����M | |

| [L2TPv3] TUNNEL[XX] connect to IP�A�h���X | �R�l�N�V�����m���v��(SCCRQ)�𑗐M | |

| [L2TPv3] TUNNEL[XX] tunnel �g���l���ԍ� established | L2TP�g���l�����m�� | |

| [L2TPv3] TUNNEL[XX] session �Z�b�V�����ԍ� established | L2TP�Z�b�V�������m�� | |

| [L2TPv3] TUNNEL[XX] disconnecting tunnel �g���l���ԍ� | L2TP�g���l���̐ؒf���������s�� | |

| [L2TPv3] TUNNEL[XX] disconnect tunnel �g���l���ԍ� complete | L2TP�g���l���̍폜������ | |

| [L2TPv3] TUNNEL[XX] disconnect session �Z�b�V�����ԍ� complete | L2TP�Z�b�V�����̍폜������ | |

| [L2TPv3] TUNNEL[XX] state timer for waiting L2TP���䃁�b�Z�[�W expired | L2TP���䃁�b�Z�[�W�̎�M�҂��^�C�}�[�������������߁AL2TP�g���l���̐ؒf�������J�n | |

| [L2TPv3] TUNNEL[XX] disconnect timer expired tunnel �g���l���ԍ� | L2TP�ؒf�^�C�}�[�������������߁AL2TP�g���l���̐ؒf�������J�n | |

| [L2TPv3] TUNNEL[XX] keepalive timer expired tunnel �g���l���ԍ� | L2TP�L�[�v�A���C�u�Őڑ���̃_�E�������o�������߁AL2TP�g���l���̐ؒf�������J�n | |

| [L2TPv3] TUNNEL[XX] authentication error tunnel �g���l���ԍ� | L2TP�g���l���F�G���[�ɂ��AL2TP�g���l���̐ؒf�������J�n | |

| DEBUG | [L2TPv3] can't find tunnel number | �ڑ����邽�߂̃g���l���C���^�[�t�F�[�X���݂���Ȃ� |

| [L2TPv3] receive wrong header | �s����L2TP�w�b�_���܂�L2TP���b�Z�[�W����M | |

| [L2TPv3] router-id mismatched tunnel | ��M����Router ID AVP�̓��e��l2tp remote route-id�R�}���h�̐ݒ�l���s��v | |

| [L2TPv3] remote end-id not exist | Remote End ID AVP���܂܂�Ȃ�ICRQ���b�Z�[�W����M | |

| [L2TPv3] remote end-id mismatched | Remote End ID AVP�̓��e��l2tp remote end-id�R�}���h�̐ݒ�l���s��v | |

| [L2TPv3] tunnel state mismatch L2TP���b�Z�[�W | L2TP�g���l���̊m���V�[�P���X�̒��œK�łȂ�L2TP���b�Z�[�W����M | |

| [L2TPv3] session state mismatch L2TP���b�Z�[�W | L2TP�Z�b�V�����̊m���V�[�P���X�̒��œK�łȂ�L2TP���b�Z�[�W����M | |

| [L2TPv3] tie breaking tunnel L2TP�g���l���ԍ� | L2TP�g���l���̊m���V�[�P���X�̒��ŁA�^�C�u���[�N�ɂ��g���l����ؒf | |

| [L2TPv3] tie breaking session L2TP�Z�b�V�����ԍ� | L2TP�Z�b�V�����̊m���V�[�P���X�̒��ŁA�^�C�u���[�N�ɂ��g���l����ؒf | |

| [L2TPv3] AVP attr type illegal | �s���ȃ^�C�v��AVP���܂܂ꂽL2TP���b�Z�[�W����M | |

| [L2TP] wrong version header ver.XX | ���Ή���L2TP�o�[�W�����̃��b�Z�[�W����M | |

| [L2TP] receive too small packet size:XX | �K�v�Ȓ��������Ȃ�L2TP���b�Z�[�W����M | |

| [L2TP] AVPs check error | ��͕s�\��AVP����M |