小規模ネットワークの設計 (ケース1)

従業員数が40人程度、端末の台数が120台程度(2~3台/1人)を想定した

小規模なネットワークをヤマハネットワーク機器で構成した場合の例を以下に示します。

お客様の想定利用環境 ネットワークに対するお客様の要件 ネットワーク構成と設計のポイント ネットワーク機器のコンフィグ 関連情報

お客様の想定利用環境

- オフィスは1Fと2Fで、社員は40名程度(1Fはスタッフ用、2Fはエンジニア用で各フロア20名程度)

- 社員一人あたりの所有端末数は、3台(有線端末1台、無線端末2台)程度

- フロアには以下の機器を設置

- 社員が共通で使用する複合機が2台

- エンジニア用のサーバーが1台、スタッフ用のサーバーが1台、社員が共通で使用するサーバーが1台

- IP電話が16台(別途IP-PBXあり)

- 監視用のIPカメラが4台

ネットワークに対するお客様の要件

- アクセス層の冗長性を確保するためにWi-Fi と有線を用意したい

- フロア内の通信、LAN全体の通信を効率的に行えるようにしたい

- ギガビットを超える通信の実現に柔軟に対応できるようにしておきたい

- 初期導入費用、固定費を安く抑えたい

- 部署ごとにネットワークを分離したい

- 業務に支障がでないように、ゲスト用ネットワークと分離したい

- ITシステム担当の保守・運用業務を軽減したい

ネットワーク構成と設計のポイント

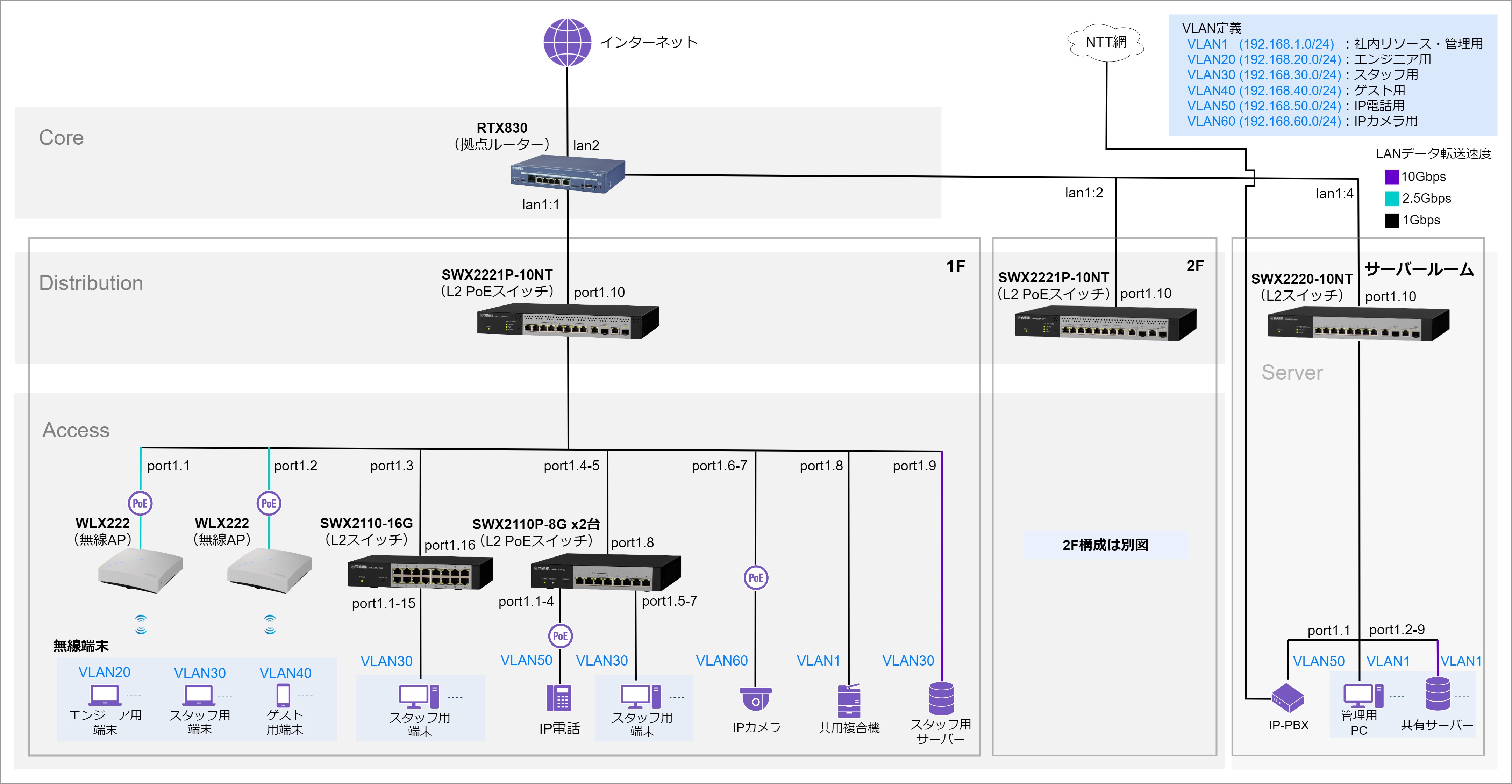

ネットワーク構成図 (全体)

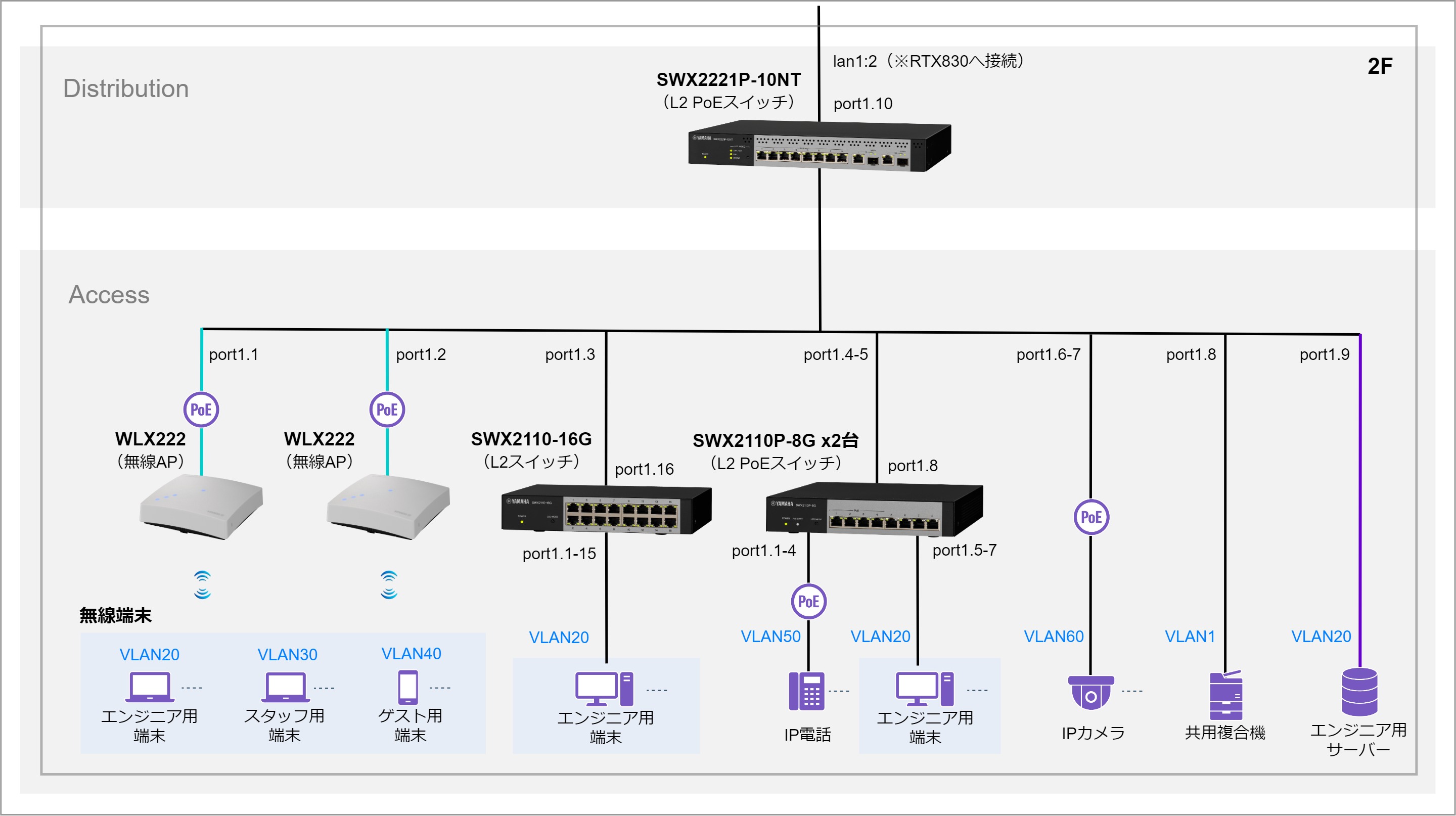

ネットワーク構成図 (2F)

ネットワーク機器一覧

レイヤー |

種類 |

機種 |

台数 |

機能 |

|---|---|---|---|---|

| コア | 拠点ルーター | GbERTX830 | 1 |

VLAN間ルーティング / DHCPサーバー / DNSサーバー IPフィルター / QoS LANマップによるLANの見える化 |

| ディストリビューション | フロアスイッチ (PoE) |

GbESWX2221P-10NT |

2 |

VLANによるセグメント分割 無線LAN AP、IPカメラへのPoE給電 共用複合機、エンジニア用/スタッフ用サーバーの収容 ループ発生時のループ防止 |

| アクセス | サーバースイッチ |

GbESWX2220-10NT |

1 |

VLANによるセグメント分割 管理用PC、共有サーバーの収容 ループ発生時のループ防止 |

| アクセススイッチ |

GbESWX2110-16G |

2 |

VLANによるセグメント分割 ループ発生時のループ防止 |

|

| アクセススイッチ (PoE) |

GbESWX2110P-8G |

4 |

VLANによるセグメント分割 IP電話へのPoE給電 ループ発生時のループ防止 |

|

| 無線LAN AP |

Wi-Fi 6WLX222 |

4 |

SSID毎にVLANを設定 プライバシーセパレーターによるゲスト間の通信遮断 内蔵RADIUSサーバーによるユーザー認証 |

ネットワーク設計のポイント

- インターネット接続、LAN内のレイヤー3機能、IPアドレスの配布は、拠点ルーターで実現

- 部署ごと、ゲスト用ネットワークの分割はVLANで実現

- ゲスト用ネットワークは作業用ネットワークへの影響を軽減するためにQoSで使用帯域を制限する

- フロアスイッチ、アクセススイッチ、無線LAN アクセスポイントは安価なもので実現

- PoE給電用フロアスイッチとして、各階のアクセススイッチ, 共有複合機, エンジニア/スタッフ用サーバの接続、無線LAN AP, IPカメラの給電可能なモデル (SWX2221P-10NT) を2台採用

- サーバースイッチとして、共有サーバ, 管理用PCの接続可能なモデル (SWX2220-10NT) を1台採用

- PoE給電用アクセススイッチとして、エンジニア/スタッフ用端末の接続、IP電話の給電可能なモデル(SWX2110P-8G)を4台採用

- 有線端末接続用アクセススイッチとして、エンジニア/スタッフ用端末の接続可能なモデル (SWX2110-16G) を2台採用

- 拠点ルーターとアクセススイッチは、Cat6A ケーブルで接続して将来の通信に備える

- LANマップを活用して日頃の保守・運用業務の軽減を図る

- シンプルな無線LAN管理を実現

- WLX222に搭載されている「Radio Optimization機能」を有効にすることで、設定を無線環境に合わせて動的に変更し最適化する

- ヤマハ無線LANアクセスポイントと連携する「LLDP自動設定機能」を使用することで、接続されたWLX222を自動的に認識し、LLDPによる死活監視を開始する

- セキュリティシステムを構成

- WLX222の内蔵RADIUSサーバーを使用し、無線端末の高度なセキュリティを実現する

ネットワーク機器のコンフィグ

本構成のサンプルコンフィグを

こちら

から取得できます。

取得したファイルを解凍すると、以下の構成で、構成機器のコンフィグが格納されています。

ご活用下さい。

- office-small-scale-01-config-ver1

- rtx830

- rtx830_config.txt

- swx2221p

- swx2221p-10nt_1f_config.txt

- swx2221p-10nt_2f_config.txt

- swx2220

- swx2220-10nt_server_config_case01.txt

- swx2110

- swx2110-16g_lan1-1_3.conf

- swx2110p-8g_lan1-1_4.conf

- swx2110p-8g_lan1-1_5.conf

- swx2110-16g_lan1-2_3.conf

- swx2110p-8g_lan1-2_4.conf

- swx2110p-8g_lan1-2_5.conf

- wlx222

- wlx222_cluster-01_config.txt

- wlx222_cluster-02_config.txt

- wlx222_cluster-03_config.txt

- wlx222_cluster-04_config.txt

- rtx830

本コンフィグは、設定の参考例を示したもので、動作を保証するものではございません。

ご利用いただく際には、十分に評価・検証を実施してください。

なお、 SWX2110-16G と SWX2110P-8G のコンフィグは、バイナリファイルとなっています。

RTX830のコンフィグ設定に書かれた以下のコンフィグファイル名で、SDカードディレクトリに保存すると、RTX830 GUI上から設定を復元させることができます。

【1F/SWX2221P-10NT】 (接続元のスイッチ)port1.3に接続しているSWX2110-16Gのコンフィグファイル名: swx2110-16g_lan1-1_3.conf

port1.4に接続しているSWX2110P-8Gのコンフィグファイル名: swx2110p-8g_lan1-1_4.conf

port1.5に接続しているSWX2110P-8Gのコンフィグファイル名: swx2110p-8g_lan1-1_5.conf

【2F/SWX2221P-10NT】 (接続元のスイッチ)port1.3に接続しているSWX2110-16Gのコンフィグファイル名: swx2110-16g_lan1-2_3.conf

port1.4に接続しているSWX2110P-8Gのコンフィグファイル名: swx2110p-8g_lan1-2_4.conf

port1.5に接続しているSWX2110P-8Gのコンフィグファイル名: swx2110p-8g_lan1-2_5.conf

ご利用いただく際には、十分に評価・検証を実施してください。

なお、 SWX2110-16G と SWX2110P-8G のコンフィグは、バイナリファイルとなっています。

RTX830のコンフィグ設定に書かれた以下のコンフィグファイル名で、SDカードディレクトリに保存すると、RTX830 GUI上から設定を復元させることができます。

【1F/SWX2221P-10NT】 (接続元のスイッチ)

【2F/SWX2221P-10NT】 (接続元のスイッチ)