ヤマハルーターでクラウド型ファイアウォールサービスの「Palo Alto Networks Prisma Access(以下、Prisma Access)」を利用する際の設定例です。

検証の環境は次の通りです。

※ 本ページに記載する内容はSCSK社での接続検証結果であり、Prisma Accessとの接続を保証するものではありません。

※ Palo Alto Networks Prisma Accessのライセンス購入、利用登録や設定方法等については、https://www.scsk.jp/product/common/paloalto/prisma_access.html をご参照ください。

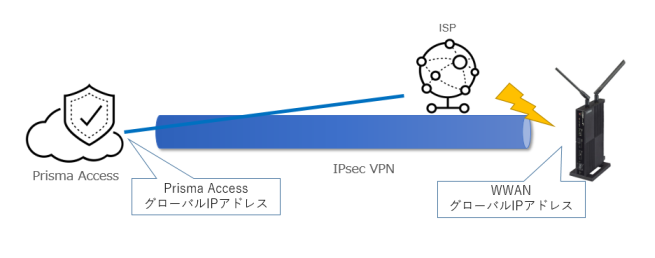

NVR700WとPrisma Accessの間でIKEv1を使用したIPsec VPNを構築し、NVR700W側のローカルネットワークからPrisma Accessのセキュリティサービスを利用することを想定した設定です。

IKEv1を使用したIPsec VPNでは、下記パラメーターを使用します。

【IKEフェーズ1 (ISAKMP SAのネゴシエーション)】

| 認証方式 | 事前共有鍵(pre-shared-key) |

| 事前共有鍵(pre-shared-key) | (Prisma Accessに設定した共有キー) |

| DHグループ | 1024-bit MODP Group |

| 暗号化アルゴリズム | AES256-CBC |

| 認証アルゴリズム | SHA256-HMAC |

| ISAKMP SAの有効期限 | 28800秒 (8時間) |

| NATトラバーサル | 有効(Type 2) |

| IKEキープアライブ | DPD(RFC3706) |

【IKEフェーズ2 (IPsec SAのネゴシエーション)】

| SAモード | トンネルモード |

| セキュリティプロトコル | ESP (暗号化+認証) |

| PFS | 有効 |

| 暗号化アルゴリズム | AES256-CBC |

| 認証アルゴリズム | SHA256-HMAC |

| IPsec SAの有効期限 | 3600秒 (1時間) |

Prisma Accessでは全てのプロトコルに対する保護を行うため、デフォルト経路をVPNトンネルに向けています。

【経路設定】 ip route default gateway tunnel 1 ip route (Prisma AccessプライマリーPOPのIPアドレス) gateway pdp wan1 【LAN設定】 ip lan1 address 192.168.100.254/24 【無線WAN設定】 ip wan1 address pdp ip wan1 nat descriptor 1 wan1 bind wwan 1 wwan select 1 wwan always-on on wwan auth accept chap wwan auth myname (ユーザー名) (パスワード) wwan auto connect on wwan disconnect time off wwan disconnect input time off wwan disconnect output time off wwan access-point name (アクセスポイントの情報) wwan access limit length off wwan access limit time off wwan enable 1 wwan-module use on 【IPsec VPN メイン側設定】 tunnel select 1 ipsec tunnel 101 ipsec sa policy 101 1 esp aes256-cbc sha256-hmac ipsec ike duration ipsec-sa 1 3600 ipsec ike duration isakmp-sa 1 28800 ipsec ike encryption 1 aes256-cbc ipsec ike group 1 modp1024 ipsec ike hash 1 sha256 ipsec ike keepalive use 1 on dpd 5 5 ipsec ike local address 1 192.168.100.254 ipsec ike local name 1 (Prisma Accessに設定したユーザーFQDN名) user-fqdn ipsec ike local id 1 192.168.100.0/24 ipsec ike nat-traversal 1 on type=2 ipsec ike pfs 1 on ipsec ike pre-shared-key 1 text (Prisma Accessに設定した共有キー) ipsec ike remote address 1 (Prisma AccessのグローバルIPアドレス) ipsec ike remote id 1 0.0.0.0/0 ip tunnel tcp mss limit auto tunnel enable 1 ipsec auto refresh on 【NAT設定】 nat descriptor type 1 masquerade nat descriptor address outer 1 primary nat descriptor masquerade static 1 1 192.168.100.254 esp nat descriptor masquerade static 1 2 192.168.100.254 udp 500 nat descriptor masquerade static 1 3 192.168.100.254 udp 4500 【DHCP設定】 dhcp service server dhcp server rfc2131 compliant except remain-silent dhcp scope 1 192.168.100.2-192.168.100.191/24 【DNS設定】 dns server (プロバイダー側から指定されたDNSサーバーのIPアドレス) |

IPsec VPNが確立しているかどうかを確認します。

"show ipsec sa "、"show status tunnel" コマンドの出力が以下のようであれば、Prisma AccessとのIPsec VPNは確立しています。

【show ipsec saコマンドの実行例】

# show ipsec sa Total: isakmp:1 send:1 recv:1 sa sgw isakmp connection dir life[s] remote-id ----------------------------------------------------------------------------- 1 1 - isakmp - 28790 (Prisma AccessのグローバルIPアドレス) 2 1 1 tun[001]esp send 3592 (Prisma AccessのグローバルIPアドレス) 3 1 1 tun[001]esp recv 3592 (Prisma AccessのグローバルIPアドレス) |

【show status tunnelコマンドの実行例】

# show status tunnel 1

TUNNEL[1]:

説明:

インタフェースの種類: IPsec

トンネルインタフェースは接続されています

開始: 2020/05/22 04:28:09

通信時間: 1秒

受信: (IPv4) 891174 パケット [81988664 オクテット]

(IPv6) 0 パケット [0 オクテット]

送信: (IPv4) 892898 パケット [82145685 オクテット]

(IPv6) 0 パケット [0 オクテット]

|

Copyright (C) 2020, Yamaha Corporation.