$Date: 2025/07/18 15:32:42 $

不正アクセス検知機能(IDS)によって不正アクセスを検知すると、設定したメールアドレスに対して検知した内容をメールで通知します。

| 機種 | ファームウェア | GUI対応 |

|---|---|---|

| vRXシリーズ | すべてのリビジョン | × |

| RTX840 | ○ | |

| RTX3510 | × | |

| RTX1300 | ○ | |

| RTX1220 | ○ | |

| RTX830 | ○ | |

| NVR510 | Rev.15.01.02以降 | × |

| Rev.15.01.09以降 | ○ | |

| NVR700W | Rev.15.00.02以降 | × |

| Rev.15.00.10以降 | ○ | |

| RTX1210 | Rev.14.01.05以降 | × |

| Rev.14.01.20以降 | ○ | |

| RTX5000 | すべてのリビジョン | × |

| RTX3500 | × | |

| FWX120 | ○ | |

| RTX810 | ○ | |

| NVR500 | ○ | |

| RTX1200 | ○ | |

| SRT100 | Rev.10.00.27以降 | ○ |

| RTX3000 | Rev.9.00.34以降 | × |

不正アクセス検知時のメール通知を使用するためには、ip I/F intrusion detectionコマンドとmail notify trigger intrusionコマンドの設定が必要です。ip I/F intrusion detectionコマンドで設定した不正アクセス検知機能(IDS)により不正アクセスが検知され、検知した情報がmail notify trigger intrusionコマンドで指定した条件に合った場合に、メール通知が動作します。

mail notify trigger intrusionコマンドでは、不正アクセスの種類(ip I/F intrusion detectionコマンドのオプション ['ip'、'ip-option'、'fragment'、'icmp'、'udp'、'tcp'、'ftp', 'winny'])ごとに通知対象を分けることができません。検知した全ての不正アクセスが通知対象となります。

また、ip I/F intrusion detectionコマンドのrejectオプションは、メール通知の動作に影響は与えません。

mail notify trigger intrusionコマンドで指定できるインターフェースは、以下の表に基づきます。

PP/TUNNELインタフェースのインタフェース番号に'*'を指定すると、全てのLAN/PP/TUNNELインタフェースに対して有効になります。

また、一つのコマンドに対して重複したインタフェース+方向を指定することはできません。

| インターフェース名 | 範囲 |

|---|---|

| LAN | lan1〜lan4+'*' |

| PP | 1〜150+'*' |

| TUNNEL |

1〜100+'*' (vRX さくらのクラウド版) 1〜1000+'*' (vRX Amazon EC2, VMware ESXi版 コンパクトモード) 1〜6000+'*' (上記以外) |

| * | LAN、PP、TUNNELを含む全てのインターフェース |

| インターフェース名 | 範囲 |

|---|---|

| LAN | lan1〜lan4+lan1.1〜lan1.4+lan2.1〜lan2.4+lanN/1〜lanN/32 + '*' |

| PP | 1〜150+'*' |

| TUNNEL | 1〜3000+'*' |

| * | LAN、PP、TUNNELを含む全てのインターフェース |

| インターフェース名 | 範囲 |

|---|---|

| LAN | lan1〜lan4+lan1.1〜lan1.4+lan2.1〜lan2.4+lanN/1〜lanN/32 + '*' |

| WAN | wan1 |

| PP | 1〜150+'*' |

| TUNNEL | 1〜1000+'*' |

| * | LAN、WAN、PP、TUNNELを含む全てのインターフェース |

| インターフェース名 | 範囲 |

|---|---|

| LAN | lan1〜lan4+lan1.1〜lan1.4+lan2.1〜lan2.4+lanN/1〜lanN/32 + '*' |

| PP | 1〜150+'*' |

| TUNNEL | 1〜1000+'*' |

| * | LAN、PP、TUNNELを含む全てのインターフェース |

| インターフェース名 | 範囲 |

|---|---|

| LAN | lan1〜lan4+lanN/1〜lanN/32 + '*' |

| PP | 1〜150+'*' |

| TUNNEL | 1〜1000+'*' |

| * | LAN、PP、TUNNELを含む全てのインターフェース |

| インターフェース名 | 範囲 |

|---|---|

| LAN | lan1〜lan8+lanN/1〜lanN/32 + '*' |

| WAN | wan1 |

| PP | 1〜100+'*' |

| TUNNEL | 1〜100+'*' |

| * | LAN、WAN、PP、TUNNELを含む全てのインターフェース |

| インターフェース名 | 範囲 |

|---|---|

| LAN | lan1〜lan3+lan1.1〜lan1.8+lanN/1〜lanN/32 + '*' |

| WAN | wan1 |

| PP | 1〜100+'*' |

| TUNNEL | 1〜100+'*' |

| * | LAN、WAN、PP、TUNNELを含む全てのインターフェース |

| インターフェース名 | 範囲 |

|---|---|

| LAN | lan1〜lan3+lan1.1〜lan1.8+lanN/1〜lanN/32 + '*' |

| WAN | wan1 |

| PP | 1〜100+'*' |

| TUNNEL | 1〜100+'*' |

| * | LAN、WAN、PP、TUNNELを含む全てのインターフェース |

| インターフェース名 | 範囲 |

|---|---|

| LAN | lan1〜lan3+lan1.1〜lan1.8+lanN/1〜lanN/32 + '*' |

| WAN | wan1 |

| PP | 1〜100+'*' |

| TUNNEL | 1〜100+'*' |

| * | LAN、WAN、PP、TUNNELを含む全てのインターフェース |

| インターフェース名 | 範囲 |

|---|---|

| LAN | lan1〜lan2+lan1.1〜lan1.4+lanN/1〜lanN/32 + '*' |

| WAN | wan1 |

| PP | 1〜30+'*' |

| TUNNEL | 1〜20+'*' |

| * | LAN、WAN、PP、TUNNELを含む全てのインターフェース |

| インターフェース名 | 範囲 |

|---|---|

| LAN | lan1〜lan2+lan1.1〜lan1.4+lanN/1〜lanN/32 + '*' |

| WAN | wan1 |

| PP | 1〜30+'*' |

| TUNNEL | 1〜20+'*' |

| * | LAN、WAN、PP、TUNNELを含む全てのインターフェース |

| インターフェース名 | 範囲 |

|---|---|

| LAN | lan1〜lan2+lan1.1〜lan1.4+lanN/1〜lanN/8 + '*' |

| WAN | wan1 |

| PP | 1〜30+'*' |

| TUNNEL | 1〜6+'*' |

| * | LAN、WAN、PP、TUNNELを含む全てのインターフェース |

| インターフェース名 | 範囲 |

|---|---|

| LAN | lan1〜lan2+lan1.1〜lan1.4+lanN/1〜lanN/8 + '*' |

| WAN | wan1 |

| PP | 1〜30+'*' |

| TUNNEL | 1〜30+'*' |

| * | LAN、WAN、PP、TUNNELを含む全てのインターフェース |

| インターフェース名 | 範囲 |

|---|---|

| LAN | lan1〜lan2+lan1.1〜lan1.4+lanN/1〜lanN/8 + '*' |

| WAN | wan1 |

| PP | 1〜30+'*' |

| TUNNEL | 1〜10+'*' |

| * | LAN、WAN、PP、TUNNELを含む全てのインターフェース |

| インターフェース名 | 範囲 |

|---|---|

| LAN | lan1〜lan2+lan1.1〜lan1.4+lanN/1〜lanN/32 + '*' |

| WAN | wan1 |

| ONU | onu1 |

| PP | 1〜30+'*' |

| TUNNEL | 1〜6+'*' |

| * | LAN、WAN、ONU、PP、TUNNELを含む全てのインターフェース |

| インターフェース名 | 範囲 |

|---|---|

| LAN | lan1〜lan2 + '*' |

| WAN | wan1 |

| ONU | onu1 |

| PP | 1〜30+'*' |

| TUNNEL | 1〜4+'*' |

| * | LAN、WAN、ONU、PP、TUNNELを含む全てのインターフェース |

| インターフェース名 | 範囲 |

|---|---|

| LAN | lan1〜lan2 + '*' |

| WAN | wan1 |

| PP | 1〜30+'*' |

| TUNNEL | 1〜4+'*' |

| * | LAN、WAN、PP、TUNNELを含む全てのインターフェース |

最初のトリガを検出してから、mail templateコマンドのnotify-wait-timeオプションで指定した時間内に検出した不正アクセスについては、一通のメールにまとめて通知されます。

また、mail templateコマンドで設定した待機時間(notify-wait-timeオプション)内に、mail notify trigger intrusionコマンドで同じテンプレートIDを指定している他のトリガが発生した場合は、その期間内に検出した全てのトリガが同一のメールで通知されます。

不正アクセスが頻発する場合は、以下の手順で通知されるメールの数を抑制することができます。

手動実行によって不正アクセス検知のメールを送信するコマンドには対応しません。

ここではSRT100、RTX1200のGUIについて説明します。

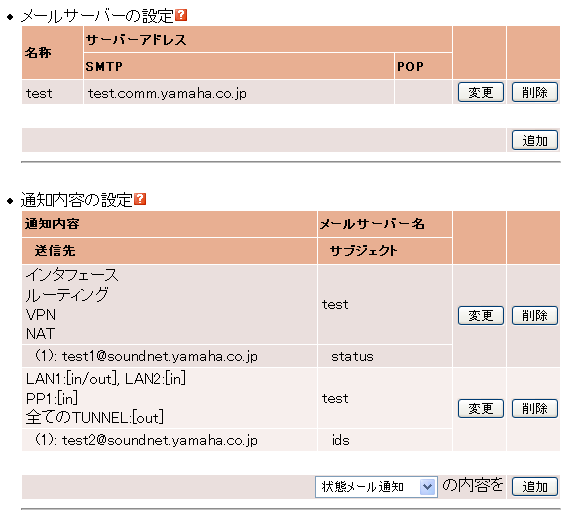

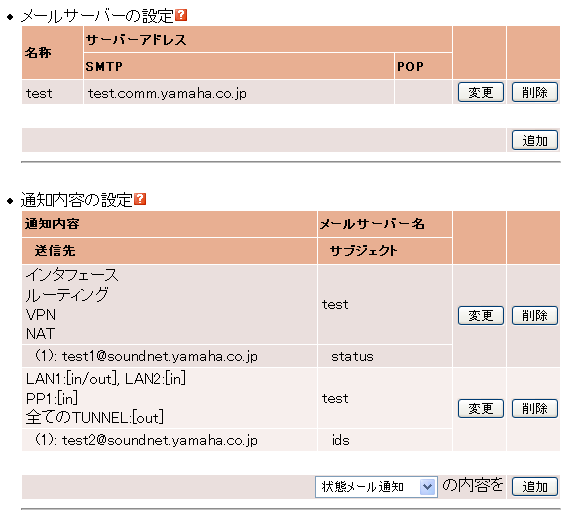

1. メール通知機能 メイン画面

メイン画面の「通知内容の設定」にセレクトメニューを追加し、"状態メール通知"の設定画面、および"不正アクセス検知"の設定画面を選択して移動できるようにします。

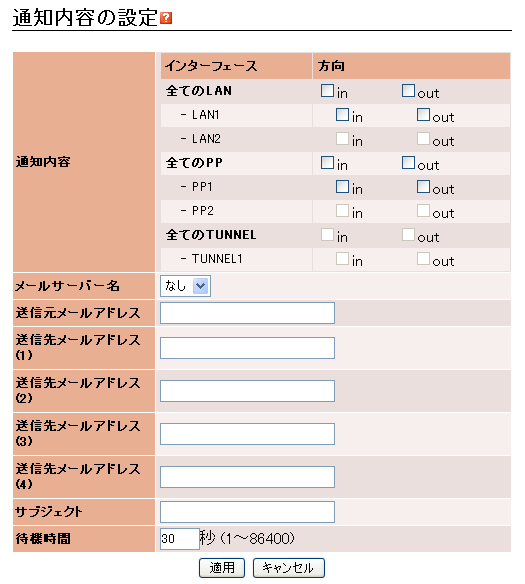

2. 不正アクセス検知時のメール通知機能 設定画面

上図で設定するコマンドは以下。

"通知内容"で表示される内容は、以下の動作に従います。

不正アクセス検知、メールサーバー、メールテンプレートおよびトリガの設定を行います。

設定が完了した後、不正アクセス検知機能によって不正アクセスが検知されると同時にメールが通知されます。

ip lan1 intrusion detection in on

mail server name 1 (サーバー名)

mail server smtp 1 (SMTPサーバーのアドレス)

mail template 1 1 From:(送信元メールアドレス) To:(送信先メールアドレス) Subject:(サブジェクト名)

mail notify 1 1 trigger intrusion lan1 in

例)

Model: SRT100

Revision: Rev.10.00.27

Name: yamaha-srt100-00a0de07fc07

Time: 2007/10/23 08:58:53

Template ID: 1

ID 時刻 インタフェース 不正アクセス検知内容

------------------------------------------------------------------------------

0001 2007/10/23 08:58:53 LAN1 [ in] ICMP too large

(192.168.100.2 -> 192.168.100.1 )