無線接続を許可する利用者の情報を、RADIUSユーザーとして設定します。

(1) RADIUSユーザーに対する設定項目

RADIUSユーザーごとの設定項目は以下の通りです。

無線の認証に証明書を用いる場合は、証明書を発行するための設定もRADIUSユーザーごとに必要になります。

| 設定項目 | 説明 |

|---|

| 認証方式 | "パスワード(PEAP)"、"証明書(EAP-TLS)"、"MAC認証(PAP)"から選択します。 |

| ユーザーID | ユーザーの識別子です。

認証方式に"パスワード(PEAP)"を選択した場合、ユーザー名として扱います。

認証方式に"MAC認証(PAP)"を選択した場合、接続を許可したい接続端末のMACアドレスを、VAP設定の区切り文字と大文字/小文字の設定に従って表記した文字列を設定します。

|

| パスワード | 認証方式によって、以下の通り扱います。

認証方式に"パスワード(PEAP)"を選択した場合: PEAPのパスワード

認証方式に"証明書(EAP-TLS)"を選択した場合: 証明書インストール時のパスワード

認証方式に"MAC認証(PAP)"を選択した場合は設定できません。

|

| 名前 | 利用者名です。

管理者が管理しやすい名前をつけてください。 |

| MACアドレス | 省略可能です。

利用者の接続端末を限定する場合に設定します。

接続端末のMACアドレスを設定します。

認証方式に"MAC認証(PAP)"を選択した場合は設定できません。

|

| 接続SSID | 省略可能です。

利用者の接続先ESSIDを限定する場合に設定します。

認証方式に"MAC認証(PAP)"を選択した場合は設定できません。

|

| 証明書送信メールアドレス | 認証方式に"証明書(EAP-TLS)"を選択した場合のみ使用される設定項目です。

発行した証明書をメールで配布する場合の、メール送信先です。

証明書をメールで配布しない場合は設定不要です。

|

| 証明書有効期限 | 認証方式に"証明書(EAP-TLS)"を選択した場合のみ使用される設定項目です。

発行する証明書の有効期限を設定します。有効期限が切れると証明書は自動的に失効して使用できなくなります。

本設定項目の指定を省略すると、2036年12月31日まで有効な証明書となります。 |

radius userコマンドではさらに"comment"パラメーターに任意の文字列を設定することができます。

ただし、本パラメーターはWeb設定画面では設定や確認はできません。

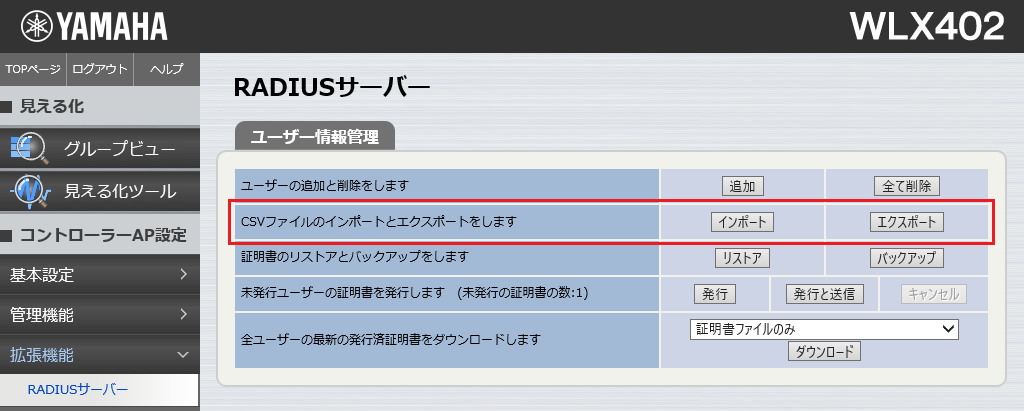

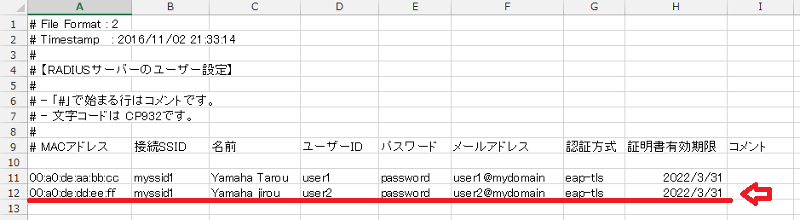

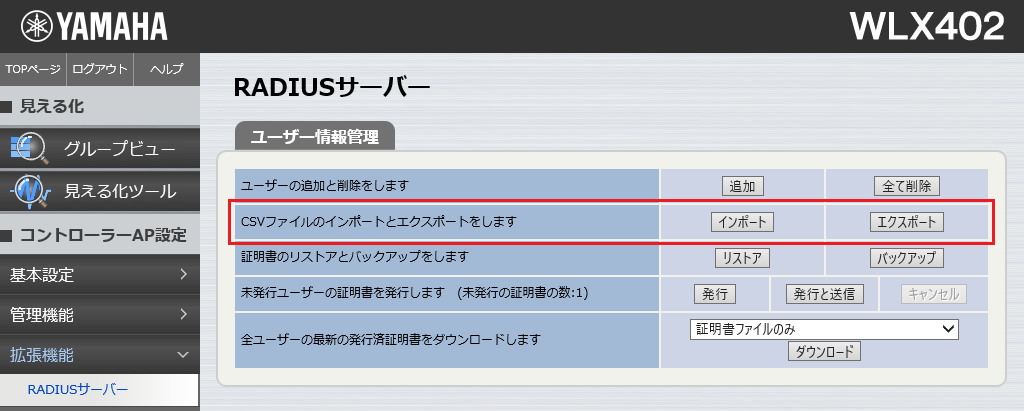

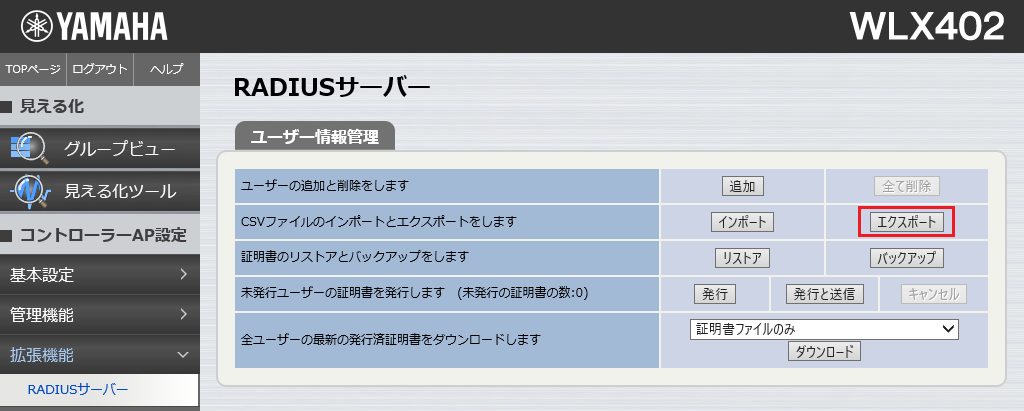

(2) CSVファイルによる一括設定

CSVファイルを用いて、RADIUSユーザーを一括して登録、削除、設定変更することができます。

特に多数の無線利用者がいる場合や、例えば学校など無線利用者が一斉に入れ替わるような場合に、まとめてRADIUSユーザーを編集できます。

CSVファイルを用いてRADIUSユーザーを編集するときは、まず既存の設定をエクスポートし、

そのファイルに編集を加えてからインポートして書き戻す手順となります。

もしRADIUSユーザーが1件も登録されていないときエクスポートすると、空項目だけのCSVファイルが出力されます。

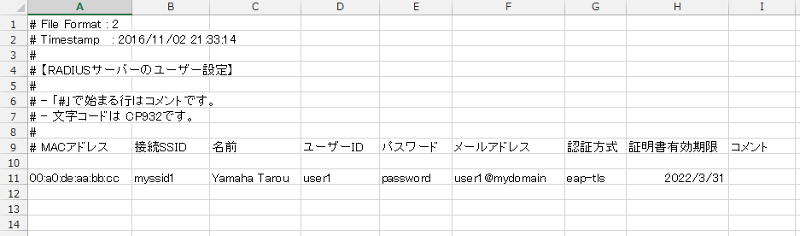

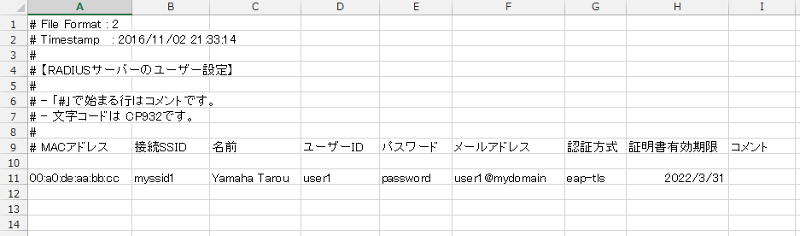

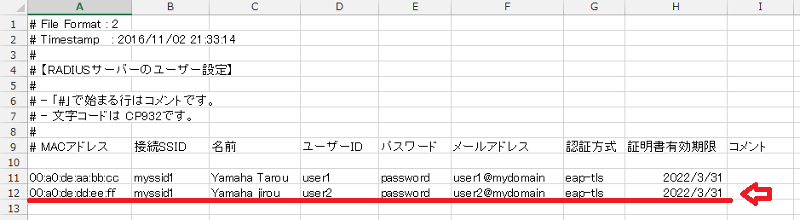

CSVファイルではそれぞれの1行が1RADIUSユーザーに対応しています。

コメント行に各カラムにどのパラメータを入力すべきか表示されていますので、そのコメント行に従ってカラムを埋めてください。

無線利用者の端末を認証するためのクライアント証明書を発行・管理する機能です。

(1) ルート認証局とサーバー証明書

ルート認証局とは、クライアント証明書とサーバー証明書の発行元です。

異なるルート認証局が発行した証明書を混在させて使用することはできないので、1無線LANシステムで使用する証明書のルート認証局は一つだけにしなくてはなりません。

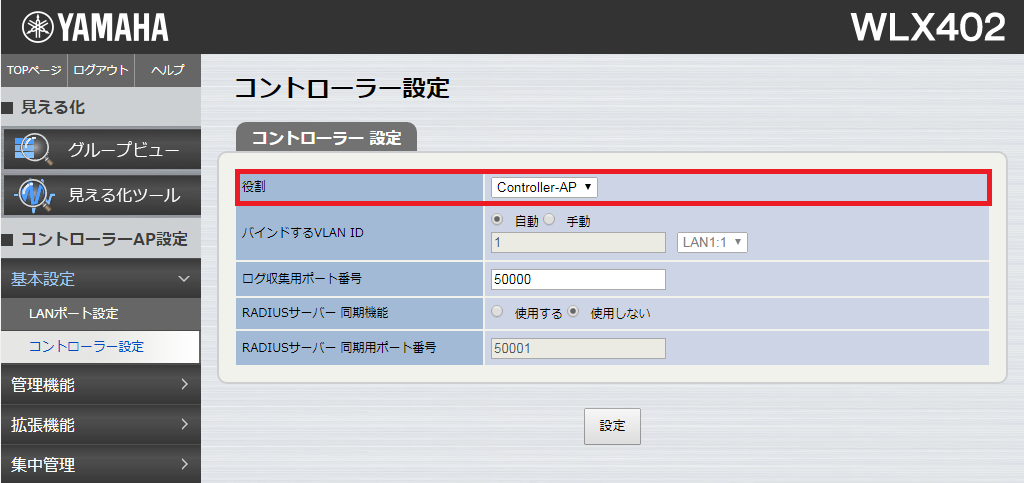

本製品ではController-AP上にルート認証局を設置する構成となります。

本製品におけるルート認証局の設置と削除のタイミングは以下の通りです。

最初に設置したルート認証局を一貫して保持し続ける必要がありますので、不用意に削除してしまわないようご注意ください。

また万一削除してしまった場合に備えて、後述のバックアップを予め行っておくよう対策をお願いします。

ひとたびルート認証局を削除してしまうと、同じ認証局名を設定したとしても以前とは異なる認証局になります。

もしバックアップ前にルート認証局を削除してしまった場合、それ以降は無線利用者の増減があっても証明書の追加/失効はできません。

結局証明書の発行を最初から全てやり直す羽目になります。

なおサーバー証明書に関しては、本機能のRADIUSサーバーに対し認証局からサーバー証明書が自動的に発行されます。

サーバー証明書の発行・削除については、上記ルート証明書のそれぞれ設置・削除のタイミングで同時に行われます。

(2) クライアント証明書の発行

クライアント証明書は、無線利用者の無線端末にインストールする証明書で、本製品ではそれぞれRADIUSユーザーに紐付いて発行されます。

RADIUSユーザーごとにはそれぞれ最大2枚までクライアント証明書を発行することができます。

既にクライアント証明書が 2枚発行済みのRADIUSユーザーに対して新たに証明書を発行すると、2枚のうち先に発行した方の証明書が自動的に失効しますのでご注意ください。

RADIUSユーザーごとの証明書発行状況は、Web設定画面のRADIUSユーザー情報管理のページで「証明書」のボタンを押して確認することができます。

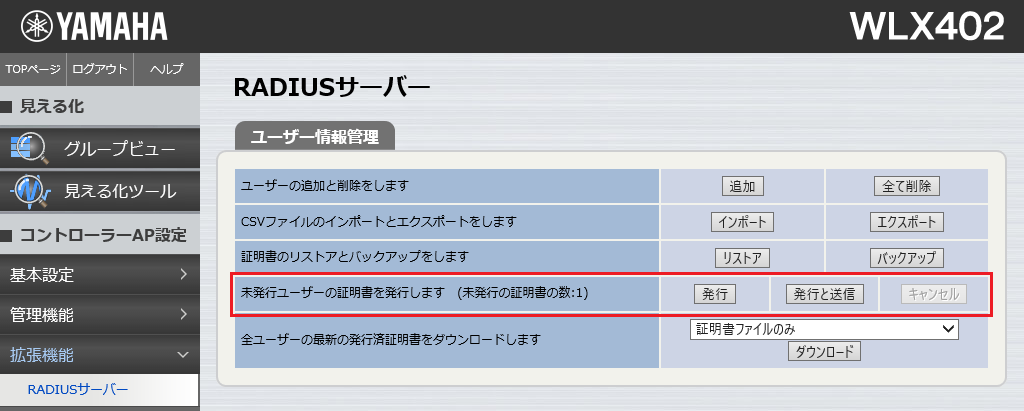

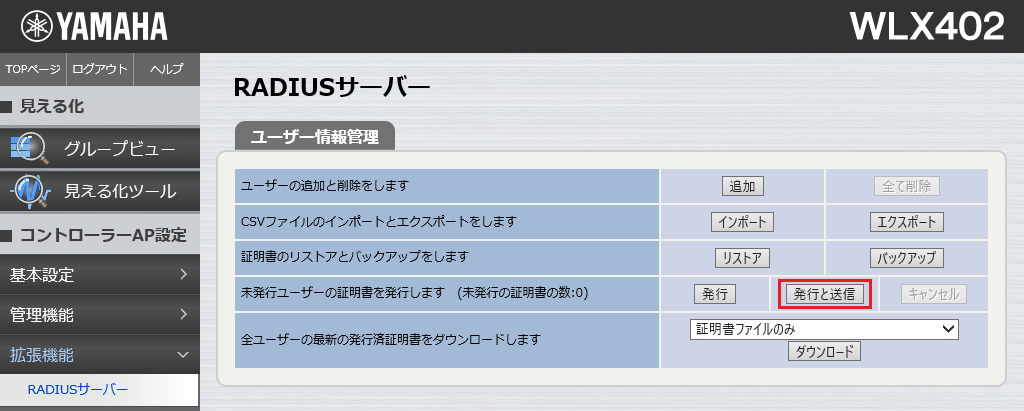

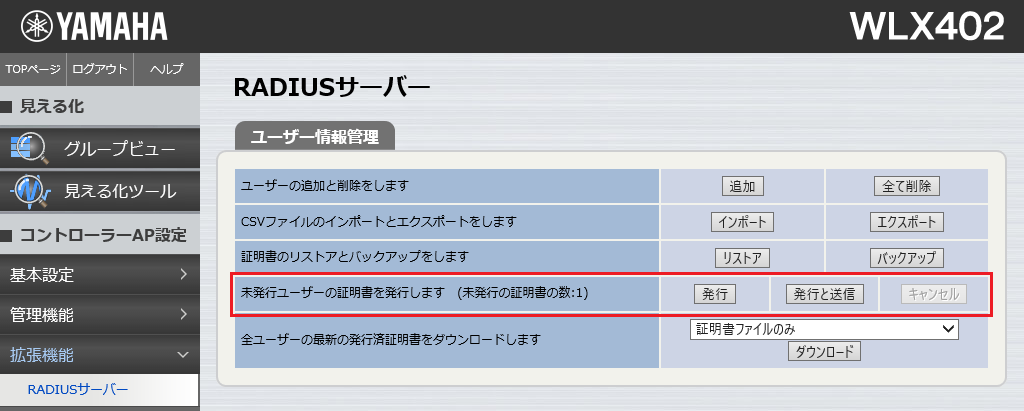

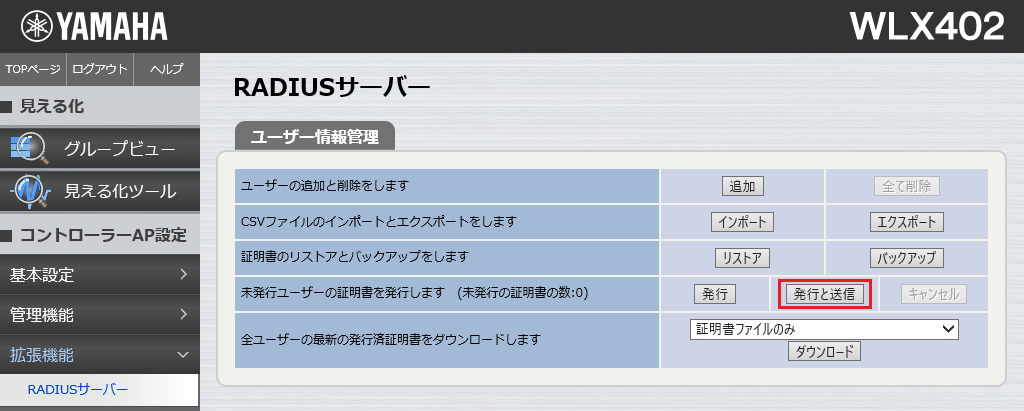

Web設定画面のRADIUSユーザー情報管理のページで「発行」または「発行と送信」のボタンを押すことで、

未発行のRADIUSユーザーに対しクライアント証明書が発行されます。

(証明書発行後、ボタンを押すまでの間にユーザー情報に変更があったユーザーに対しても発行されます)。

ただし、ここではかんたん接続ファイルの送信はできません。

「発行」ボタンを押すと証明書の発行が開始されます。発行完了までには時間がかかります。

証明書を発行する際は、時間に余裕を持って実行ください。

発行処理中は、Web設定画面のRADIUSユーザー情報管理のページで一部のボタンがグレーアウトし、追加の操作ができなくなります。

もし発行処理中に発行処理を中止したい場合は、「キャンセル」ボタンを押してください。

(3) クライアント証明書の配布

(3)-1 クライアント証明書の配布方法

発行されたクライアント証明書は、無線利用者のPCなど無線端末にインストールしなければなりません。

本製品では、以下のどちらかの方法で利用者あてに証明書を配布いただけます。

(a) メールによる配布

メール通知の設定と、各RADIUSユーザーのメールアドレスの設定が必要です。

Web設定画面のRADIUSユーザー情報管理のページで「発行と送信」のボタンを押すと、まず未発行のユーザーに対し証明書の発行処理が行われ、その後証明書がメール添付で送信されます。

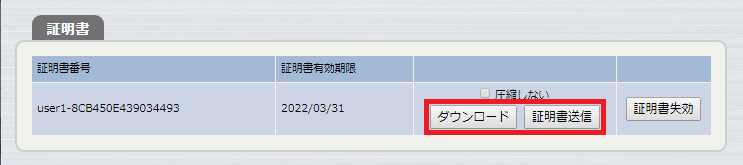

もしくは、既に発行済みの証明書を選んでメールで送信することもできます。

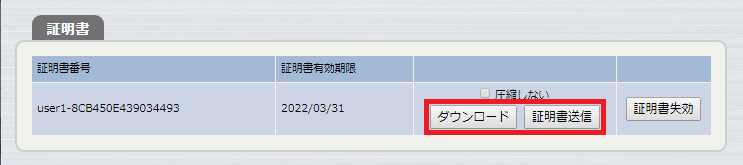

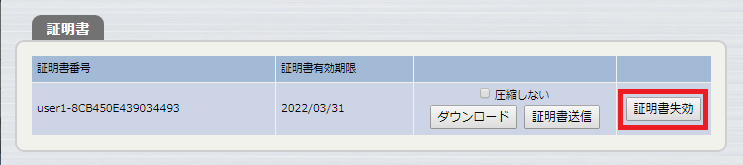

その場合は、Web設定画面のRADIUSユーザー情報管理のページで「証明書」のボタンを押して表示される証明書ページで、当該証明書の「証明書送信」ボタンを押して送信してください。

(b) ファイルをダウンロードして配布

証明書ファイルを管理者の方がダウンロードし、何らかの方法で利用者にお渡しいただく方法です。

予めWeb設定画面のRADIUSユーザー情報管理のページで証明書の発行だけ行っておきます。その後上記RADIUSユーザーごとの証明書ページで、発行済み証明書の「ダウンロード」ボタンを押して証明書をダウンロードしてください。

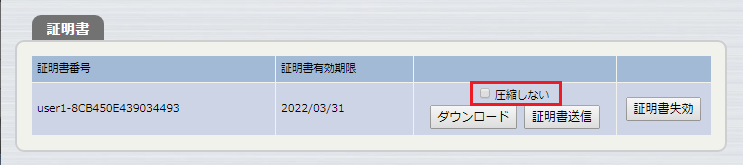

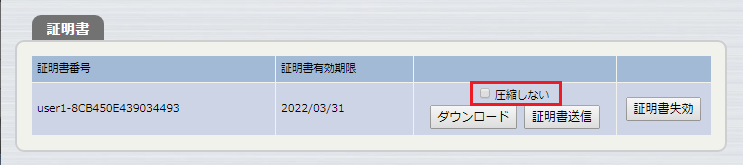

(3)-2 証明書を圧縮しないで配布する(Rev.17.00.09以降)

本製品では、証明書を配布するときに、ZIPで圧縮するか否かを選択できます。

証明書を圧縮しないで配布することで、ZIPファイルを展開できない無線端末でも、受け取った証明書をそのままインストールできます。

証明書を圧縮しないで配布するには、「圧縮しない」チェックボックスにチェックを入れて「ダウンロード」または「証明書送信」ボタンを押してください。

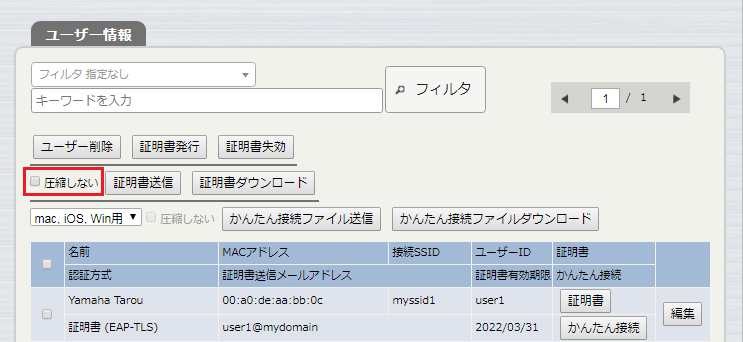

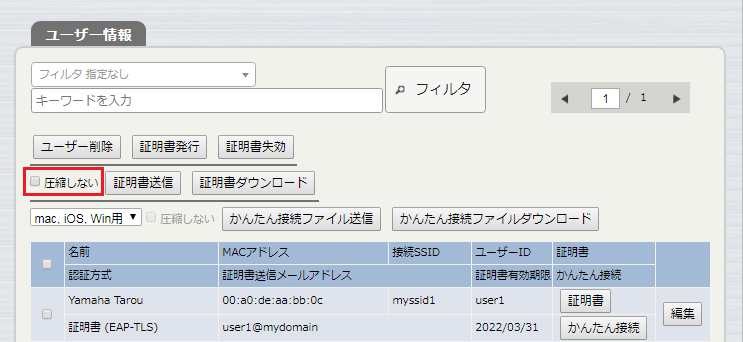

Web設定画面のRADIUSユーザー情報管理ページの「ユーザー情報」でも証明書を圧縮しないで配布できます。

証明書を圧縮しないで配布するには、「圧縮しない」チェックボックスにチェックを入れて「証明書送信」ボタンを押してください。

証明書を圧縮しないでダウンロードすることはできません。

「圧縮しない」チェックボックスにチェックが入っていると、「証明書ダウンロード」ボタンが無効になります。

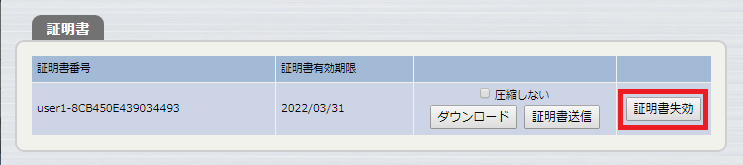

(4) クライアント証明書の失効

証明書には期限が設定されており、期限を過ぎると自動的に失効し使用できなくなります。

例えば急な退職など、期限前に無線利用者の証明書を失効させたい場合は、RADIUSユーザーごとの証明書ページで当該証明書の「証明書失効」ボタンを押してください。

失効させた証明書は証明書ページに表示されなくなります。

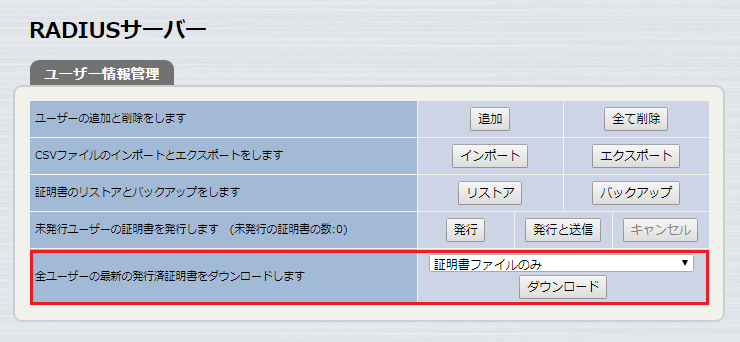

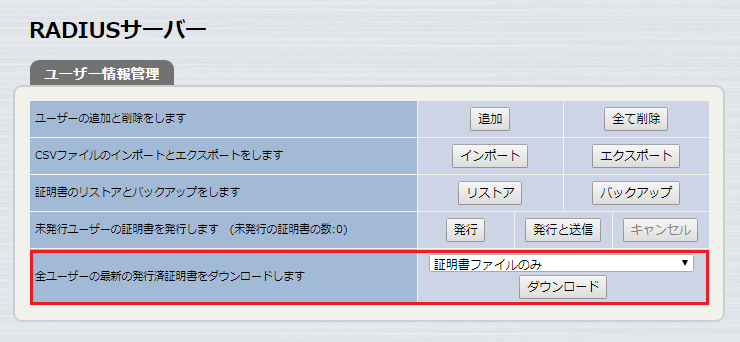

(5) 証明書の一括ダウンロード

本製品では、発行済みのクライアント証明書を一括でダウンロードできます。

Web設定画面のRADIUSユーザー情報管理のページで「全ユーザーの最新の発行済証明書をダウンロードします」の「ダウンロード」ボタンを押してください。

ダウンロードされるファイル名は「user_cert.zip」です。

(Rev.17.00.12以降)

クライアント証明書をかんたん接続ファイルの形式でダウンロードする方法については、かんたん接続ファイル生成機能の外部仕様書をご参照ください。

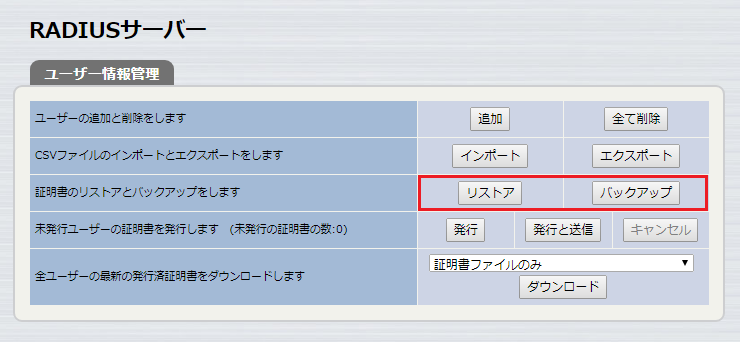

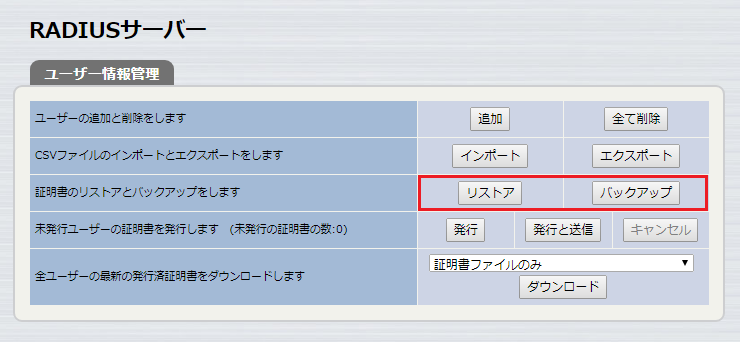

(6) 証明書のバックアップ

証明書発行・管理機能を継続運用するのに必要なデータをバックアップする機能です。

RADIUSユーザー情報管理ページの「バックアップ」と「リストア」ボタンを押して利用します。

バックアップする際にはパスワードを訊かれますので、必ずパスワードを設定してください。

またバックアップファイルも漏洩しないよう厳重に管理してください。

バックアップファイルにはルート認証局の情報が含まれるため、万一漏れた場合は不正に証明書を発行され、当該無線LANシステムに侵入される恐れがあります。

その他、本バックアップ機能には以下の注意点があります。

- バックアップファイルには証明書の失効リストが含まれます。

つまりバックアップファイルをリストアすると、証明書の失効状態もバックアップ時点まで巻き戻ります。

「失効させたはずの証明書を使って接続できる」事故が想定されますので、証明書を失効させる度にバックアップファイルを更新するようお勧めします。

- 同様に、証明書発行後にそれ以前のバックアップファイルをリストアすると、証明書の管理情報がバックアップ時点まで巻き戻ります。

その間に発行された証明書は依然として使用可能ですが、期限前に失効させることができなくなります。

証明書を発行する度にバックアップファイルを更新するようお勧めします。

- バックアップ機能は証明書の一括ダウンロード機能としては使用できません。

バックアップファイルは".zip"拡張子となりますが、例えばPC上で開くことはできません。

5.6 無線LANコントローラー機能によるシステム自動構成

(1) 構成

無線LANコントローラーのコンフィグ送信機能を使用すると、本機能は以下の通り自動構成されます。

- 無線端末は、Controller-APのRADIUSサーバー機能で一括して認証される構成に設定されます。

- 各Member-APは、Controller-APのRADIUSクライアントとして設定されます。

- 代替コントローラーを指定した場合は、VAPの設定で、自動的にプライマリRADIUSサーバーがController-AP、セカンダリRADIUSサーバーが代替コントローラーに設定されます。

(2) 代替コントローラーの事前準備

上記Controller-APをプライマリRADIUSサーバー、代替コントローラーをセカンダリRADIUSサーバーとして運用する構成の場合、

代替コントローラーでは Controller-APで発行されたサーバー証明書を使用する必要があります。

事前にController-APの証明書発行・管理機能から代替コントローラーへサーバー証明書を渡しておく必要がありますので、

RADIUSサーバーの切り替えが発生する前に、予め証明書を渡しておくようにしてください。

具体的な手順は無線LANコントローラー機能の技術資料を参照してください。

| 項目

| 性能値

|

証明書発行時間 |

最短 5秒/件 |

RADIUSリクエスト処理数 |

最大 15件/秒 |

※ 通信負荷の無い場合の実測値です。無線通信など他の処理負荷(CPU使用率)によって変化します。

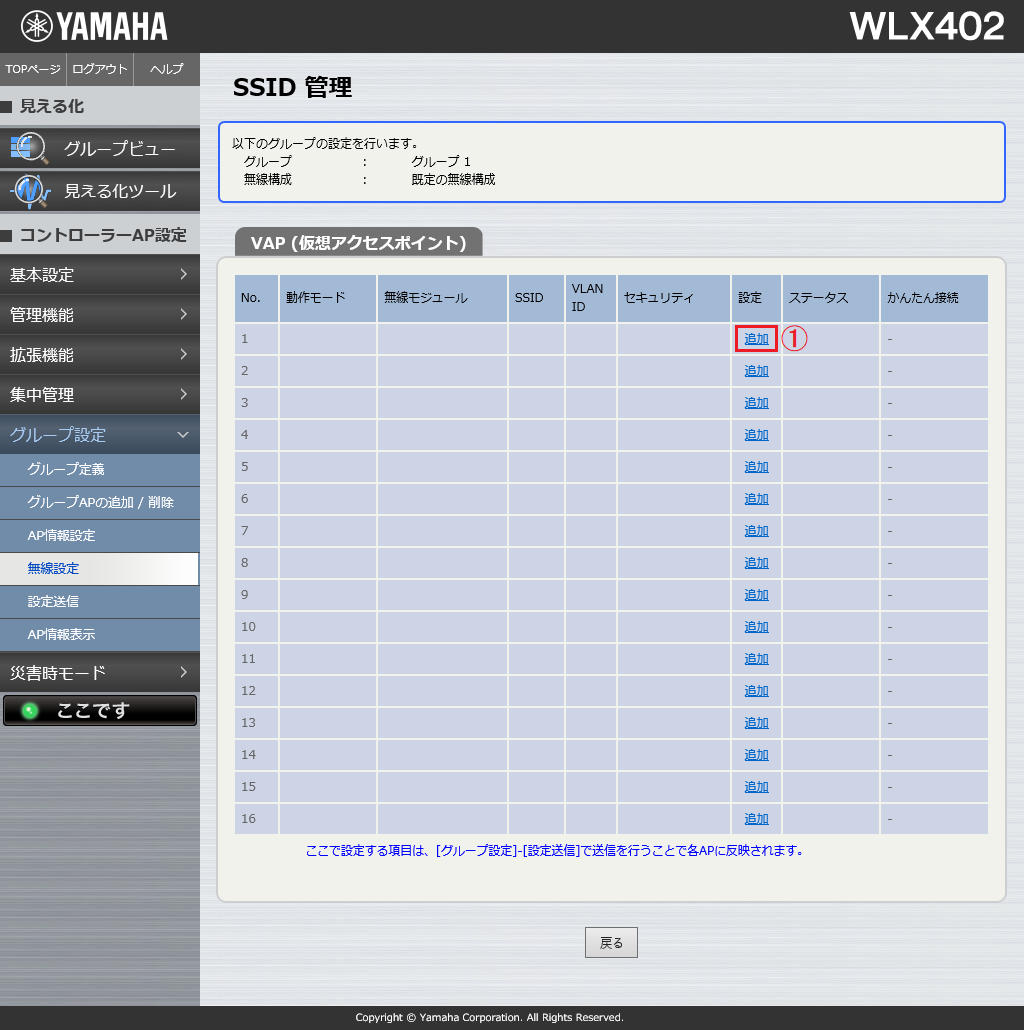

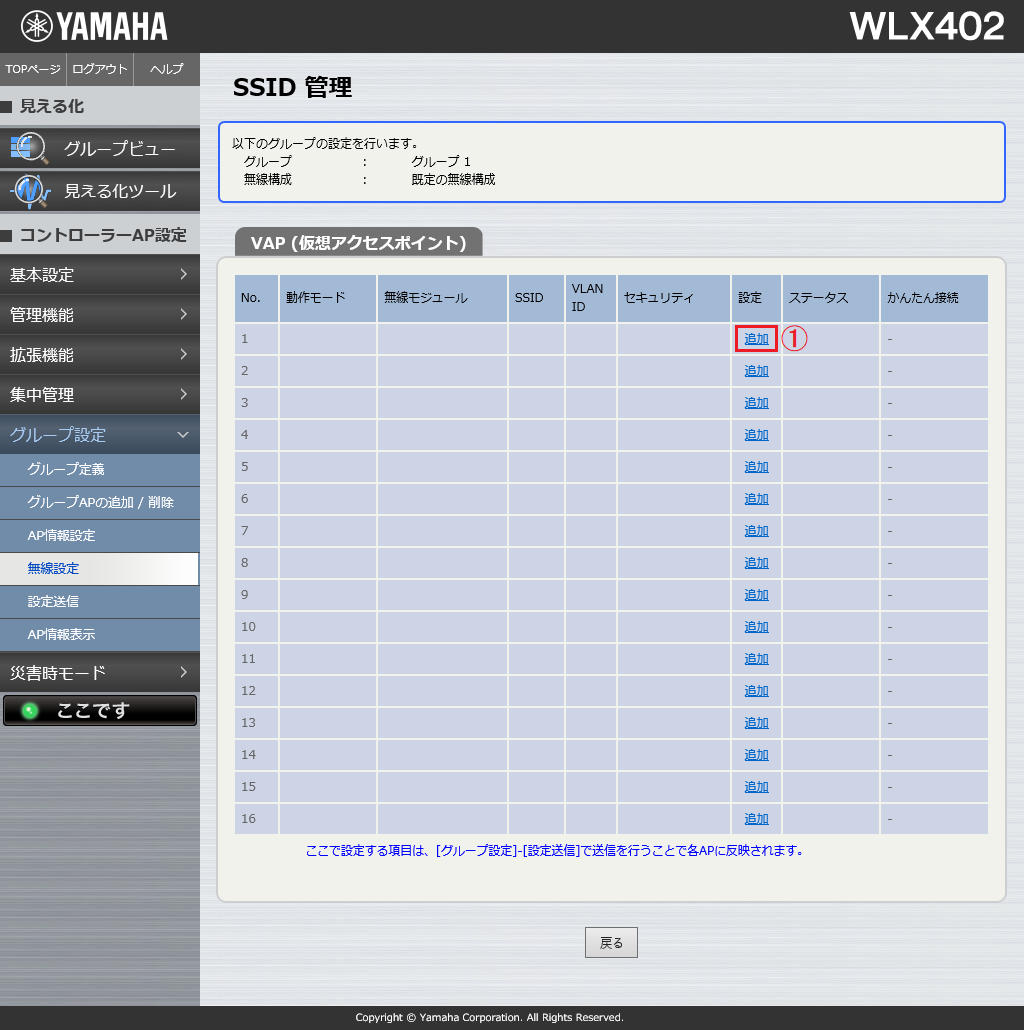

以下、APの操作はController-APのWeb設定画面で操作します。

8.1 無線の認証設定

本機能を使用して無線利用者を認証するための、VAPの設定です。

ここでは、無線の認証方式としてWPA2-Enterpriseを選択する例で説明します。

1) グループ設定の無線設定を開き、SSID管理を開く。

2) VAPの設定ページを開く。

3) VAPを設定する。

認証方式に「WPA2-EAP」、プライマリRADIUSサーバーに「内蔵のRADIUSサーバーを使用する」を選択します。

4) グループ設定を各APに送信する。

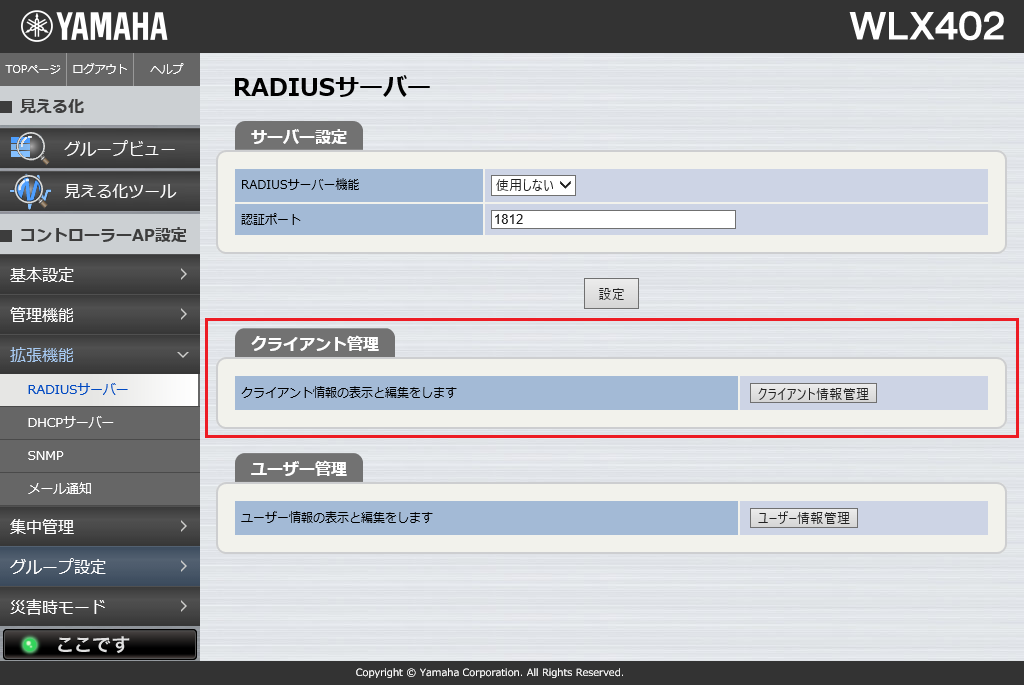

8.2 RADIUSクライアントの設定

RADIUSクライアントを設定する方法を説明します。

RADIUSクライアントは、既定でMember-APがRADIUSクライアントに設定されます。

Member-AP以外をRADIUSクライアントを追加したいときのみ設定してください。

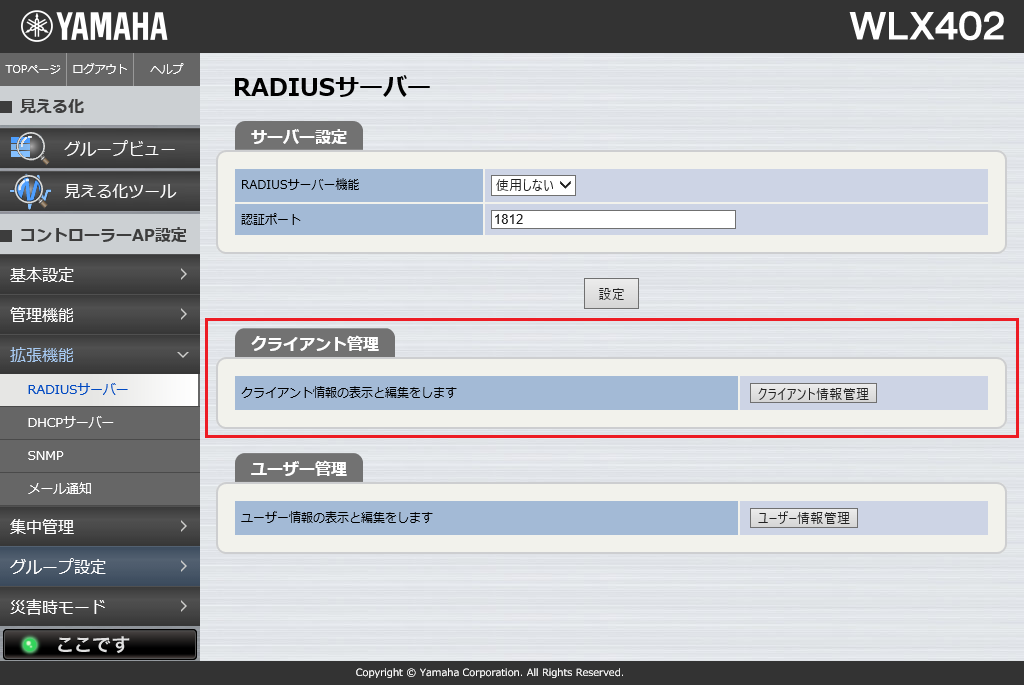

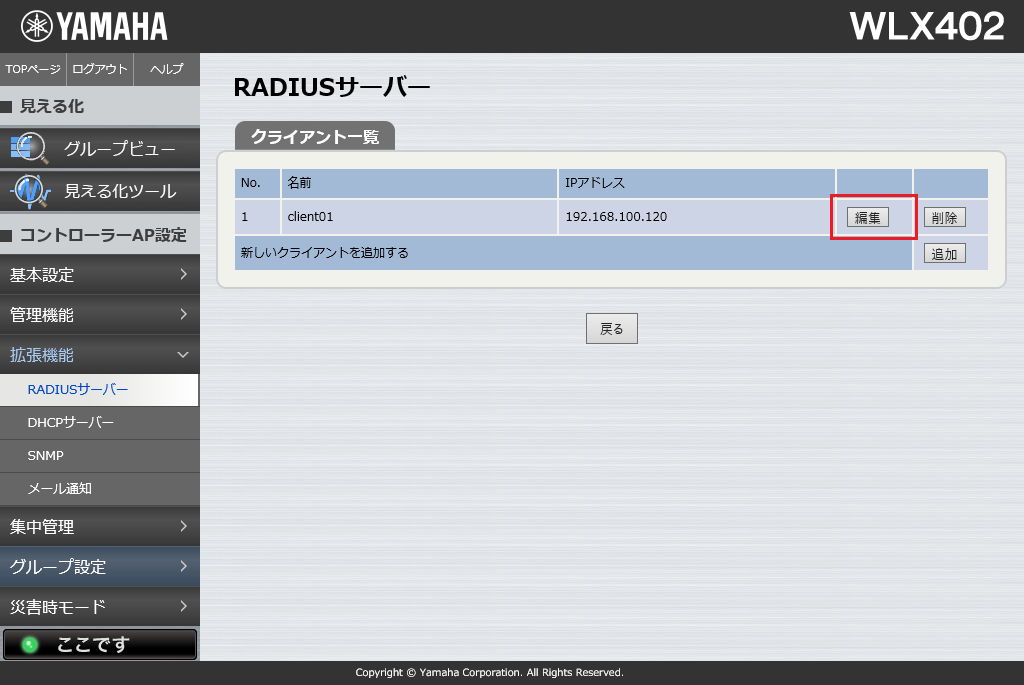

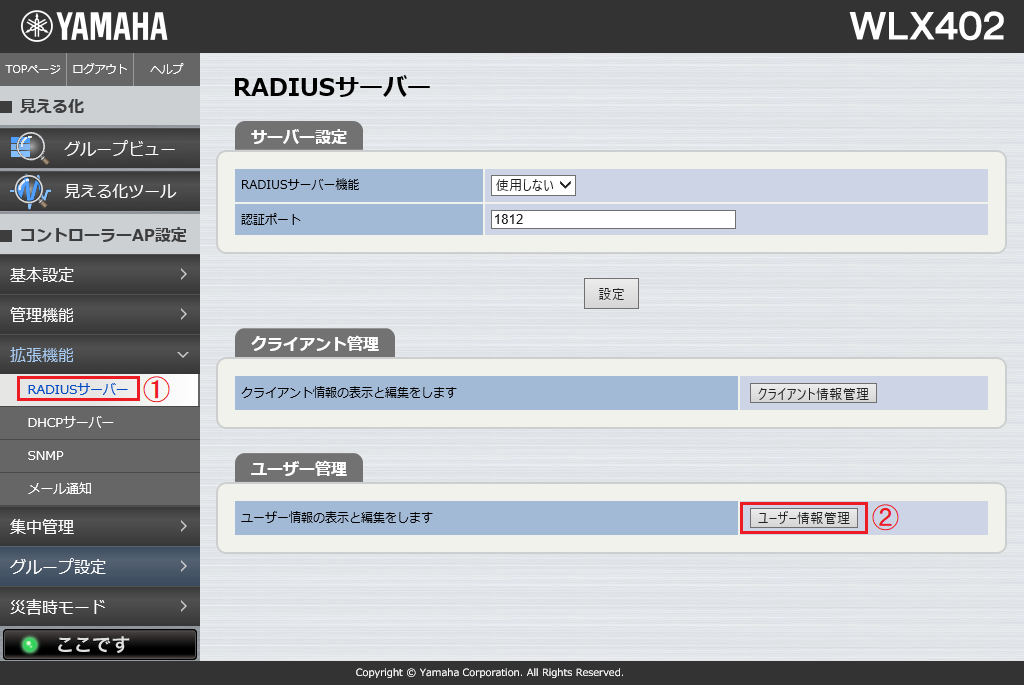

1) [RADIUSクライアント設定]ページを表示します。

[拡張機能]-[RADIUSサーバー]ページの「クライアント情報管理」ボタンを押します。

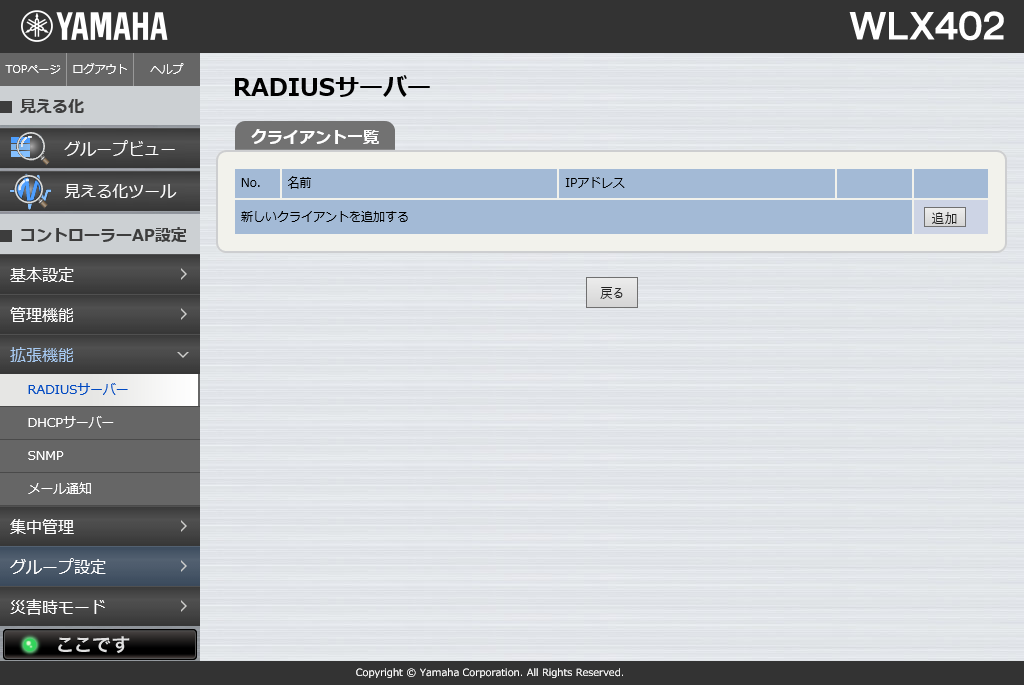

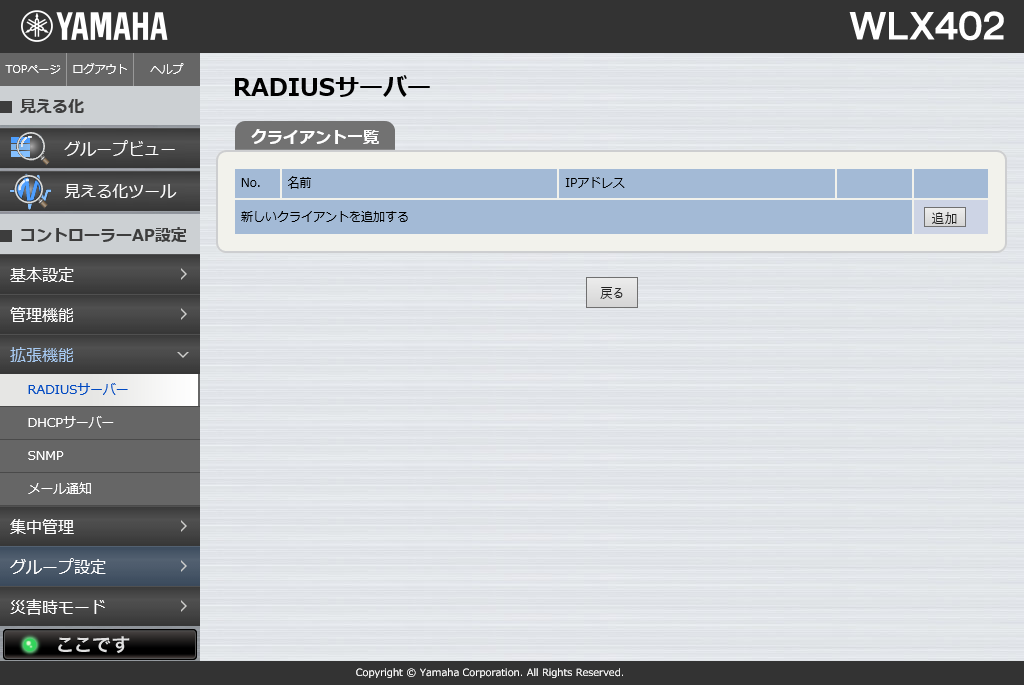

以下はRADIUSクライアントを設定するページです。

手動で登録したRADIUSクライアントを100件表示する事ができます。

RADIUSクライアントの登録数が 100 件になると「追加」ボタンは非表示になります。

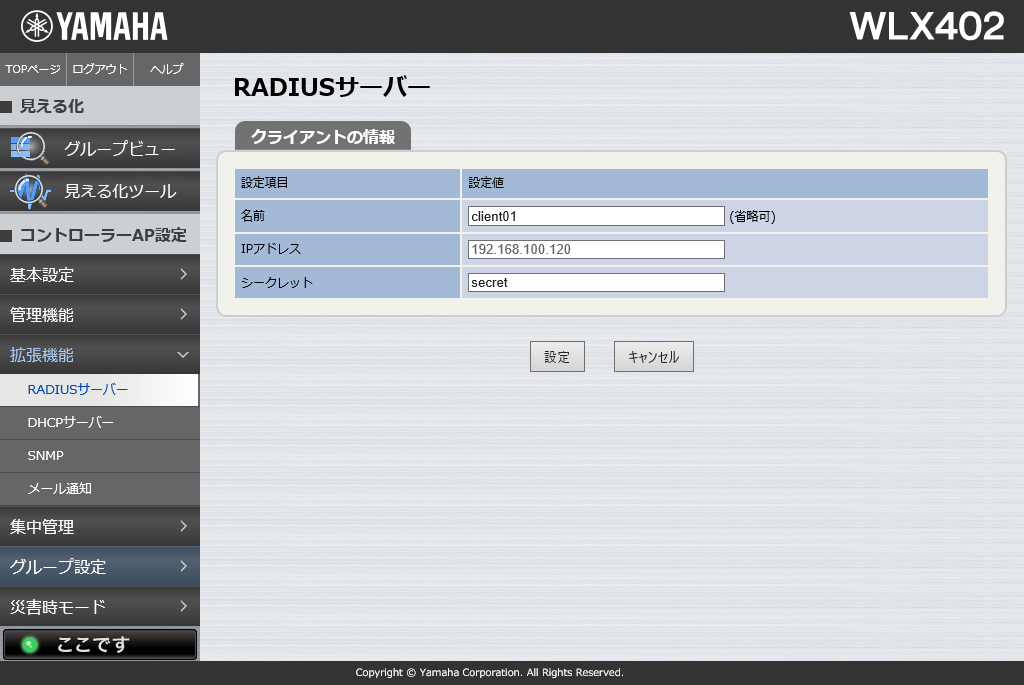

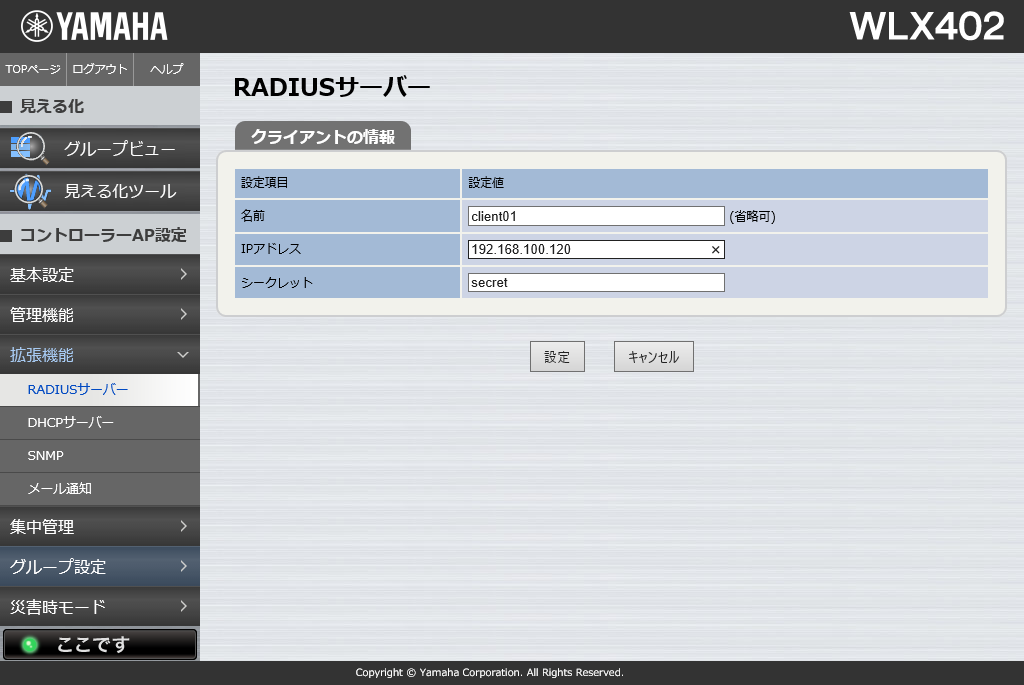

2) RADIUSクライアントの追加を行います。

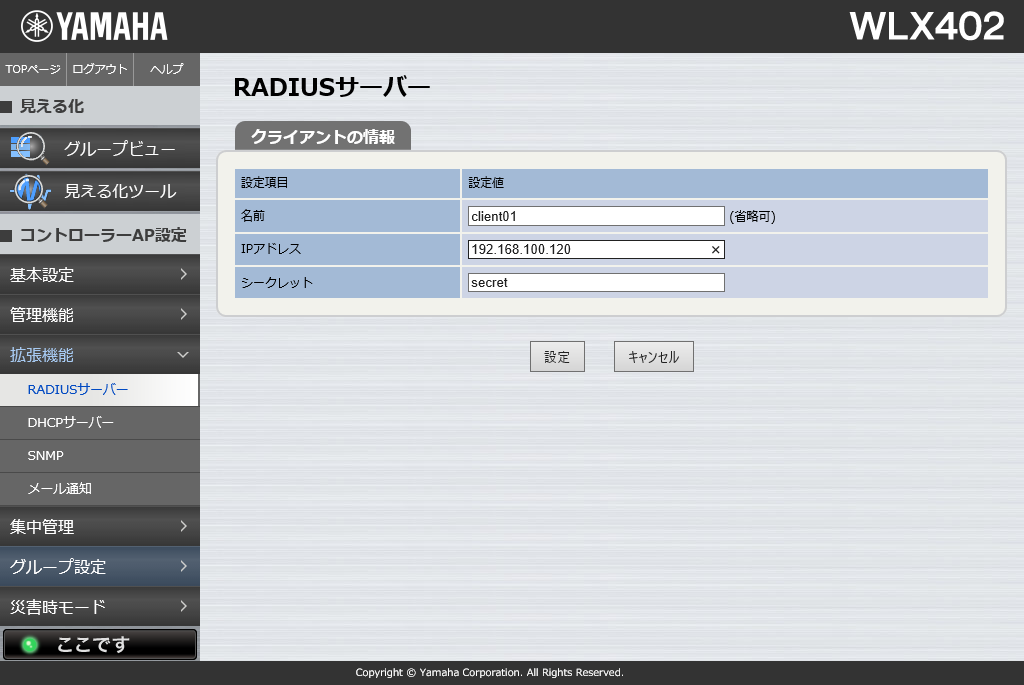

RADIUSクライアントを設定するページの「追加」ボタンを押すと、[RADIUSクライアント追加]ページが表示されます。

[RADIUSクライアント追加]ページでは、「クライアントの情報」欄にある「名前」「IPアドレス」「シークレット」を入力し、

「設定」ボタンを押すとRADIUSクライアントが追加されます。

Web設定画面でRADIUSクライアントを追加した場合、"radiusd client auto auth"は"hybrid"に設定されます。

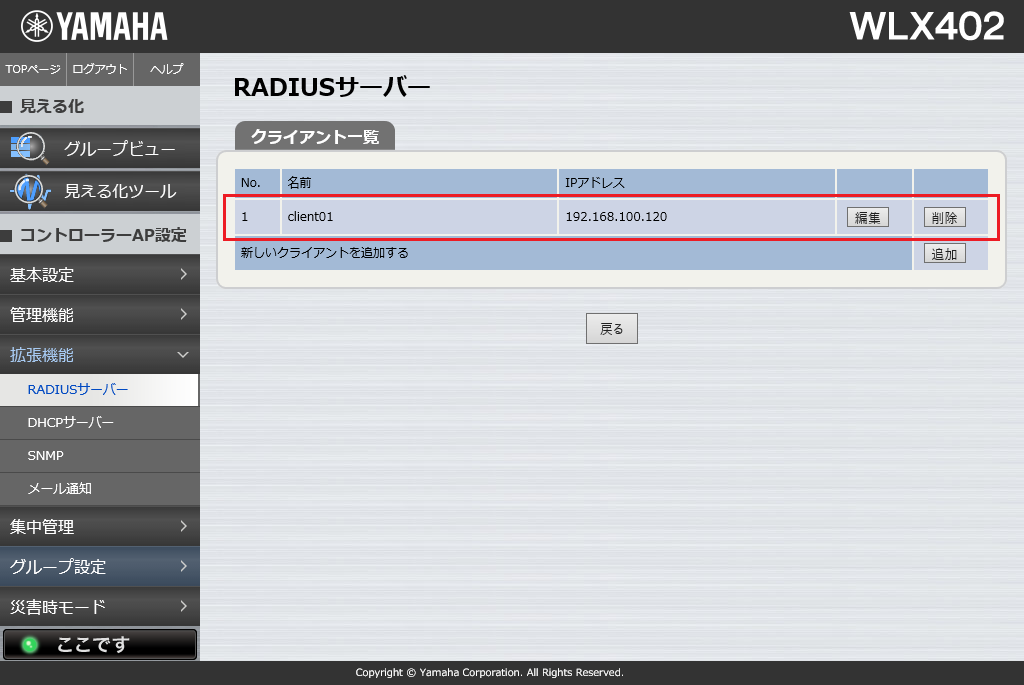

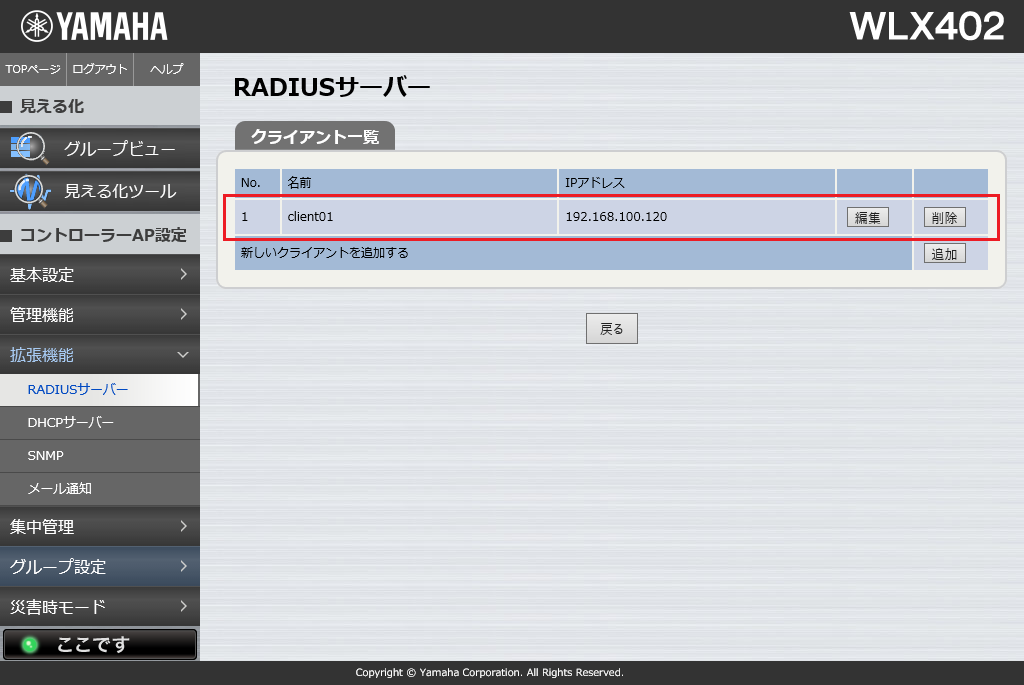

追加が完了するとRADIUSクライアントを設定するページには以下のように表示されます。

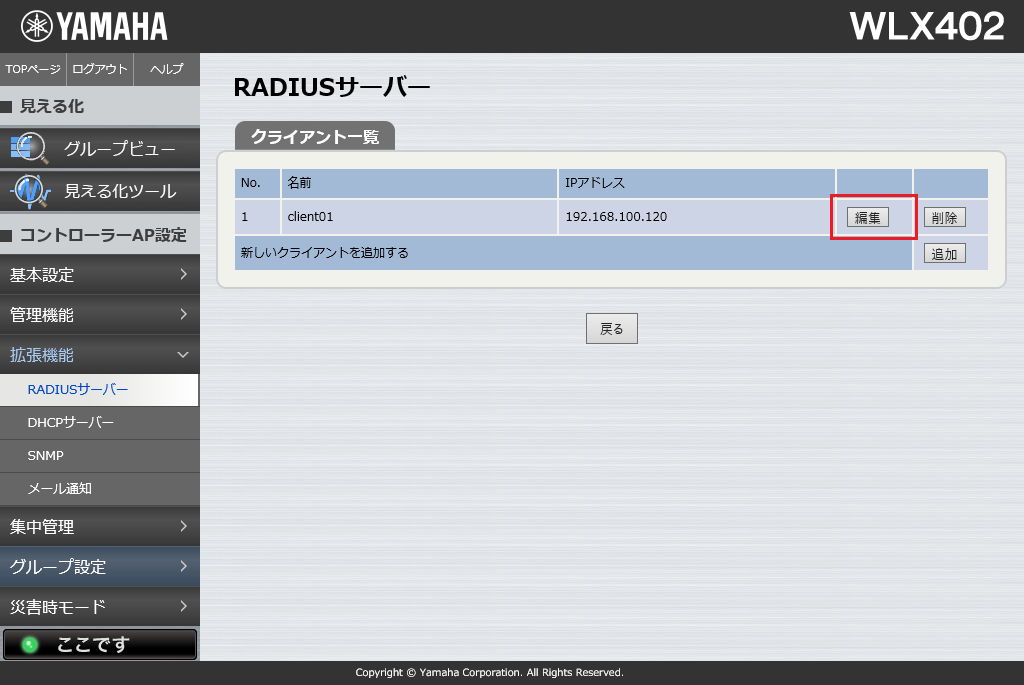

3) RADIUSクライアントの設定内容を編集する場合。

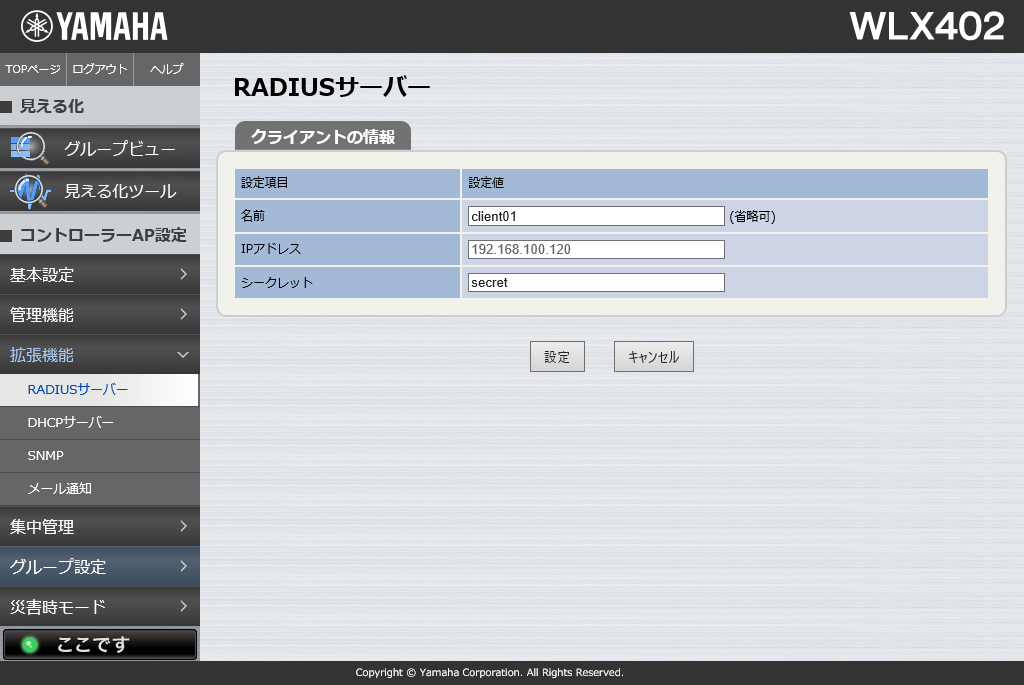

RADIUSクライアントを設定するページの「編集」ボタンを押すと、[RADIUSクライアント編集]ページが表示されます。

[RADIUSクライアント編集]ページでは、「名前」と「シークレット」を編集する事ができます。

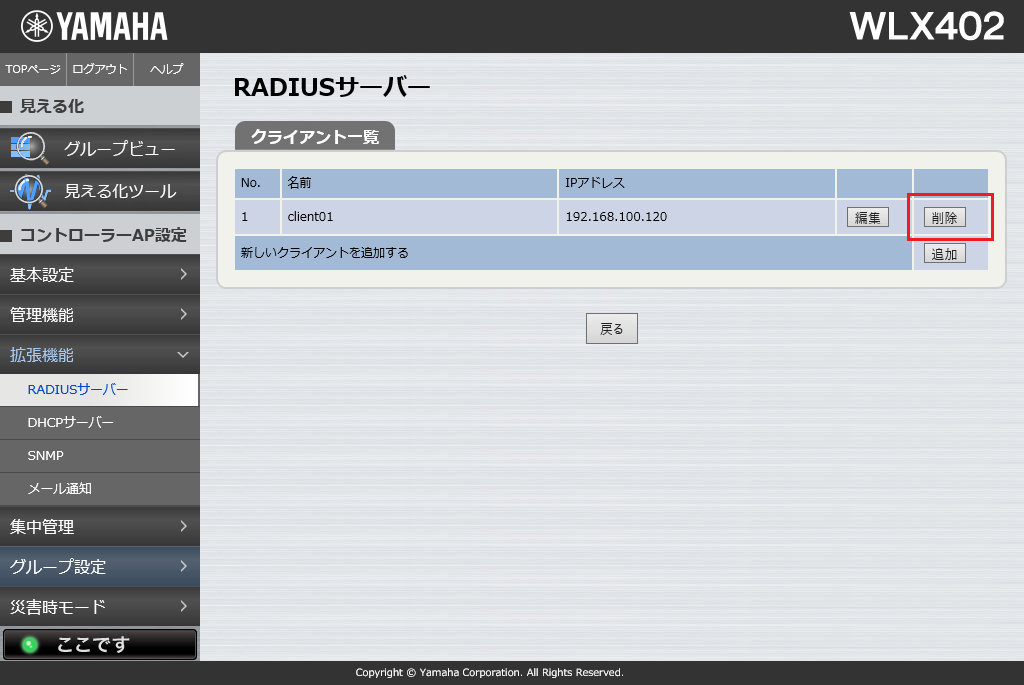

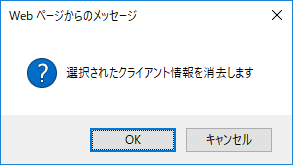

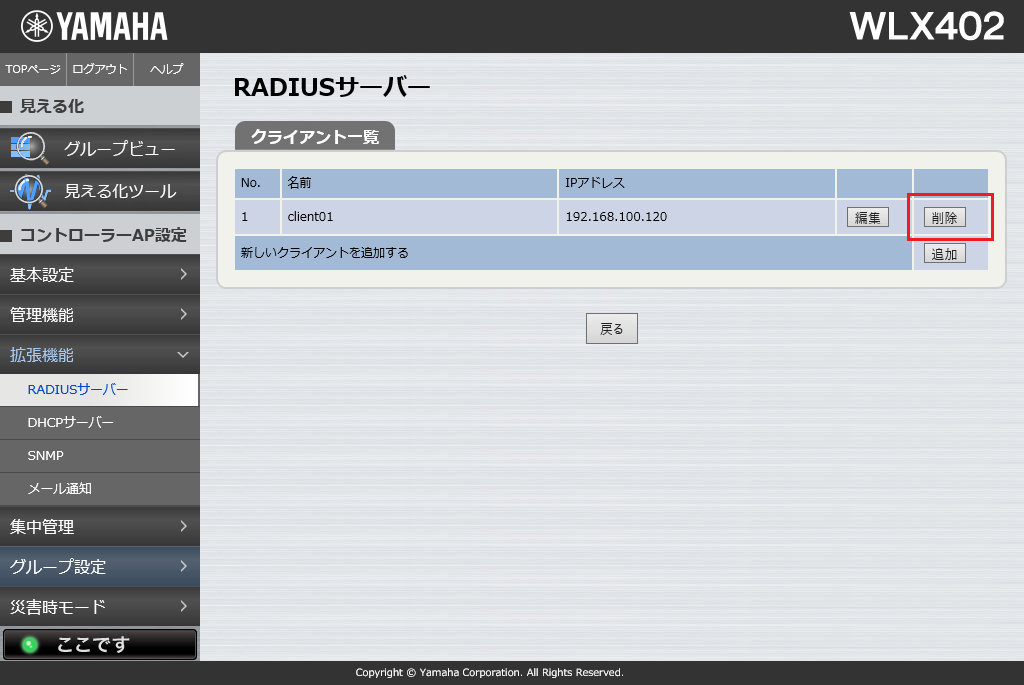

4) RADIUSクライアントを削除する場合。

RADIUSクライアントを設定するページの「削除」ボタンを押すと、削除の確認を行うダイアログが表示されます。

「削除」ボタンを押すとRADIUSクライアントを削除します。

Web設定画面でRADIUSクライアントをすべて削除したときに、自動で"radiusd client auto auth"が"on"に設定されません。

8.3 RADIUSユーザーの編集

以下の例で説明します。

既存のRADIUSユーザーが登録されているとき、新規にRADIUSユーザーを追加して、そのユーザーに証明書をメールで配布する。

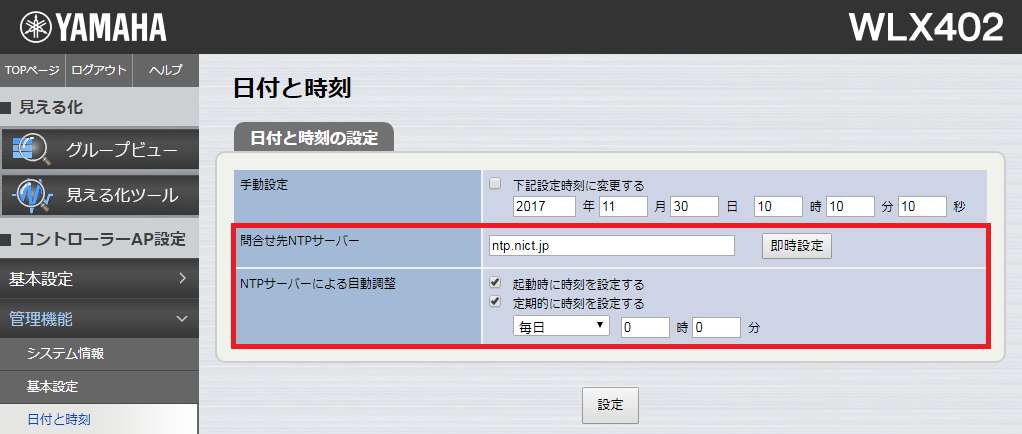

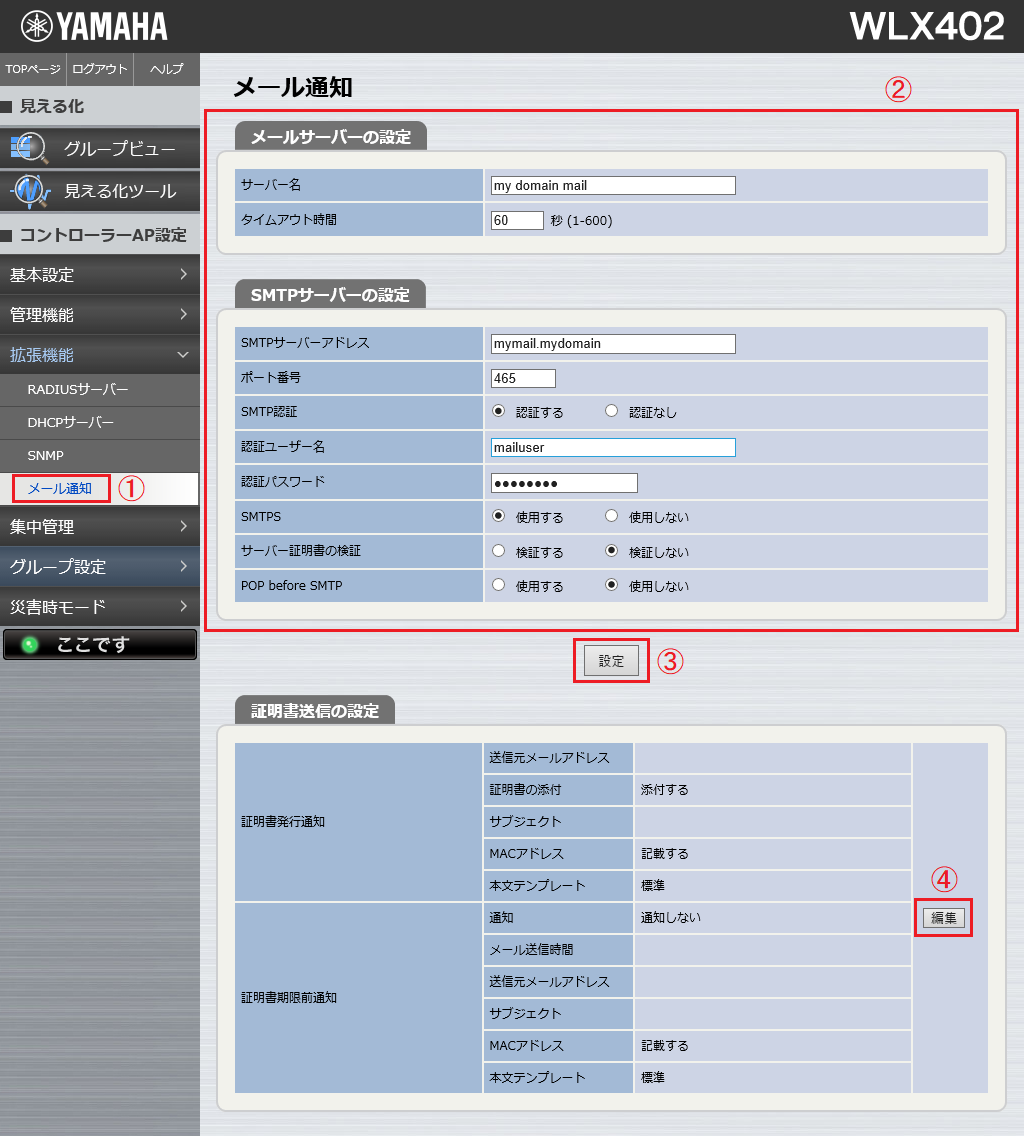

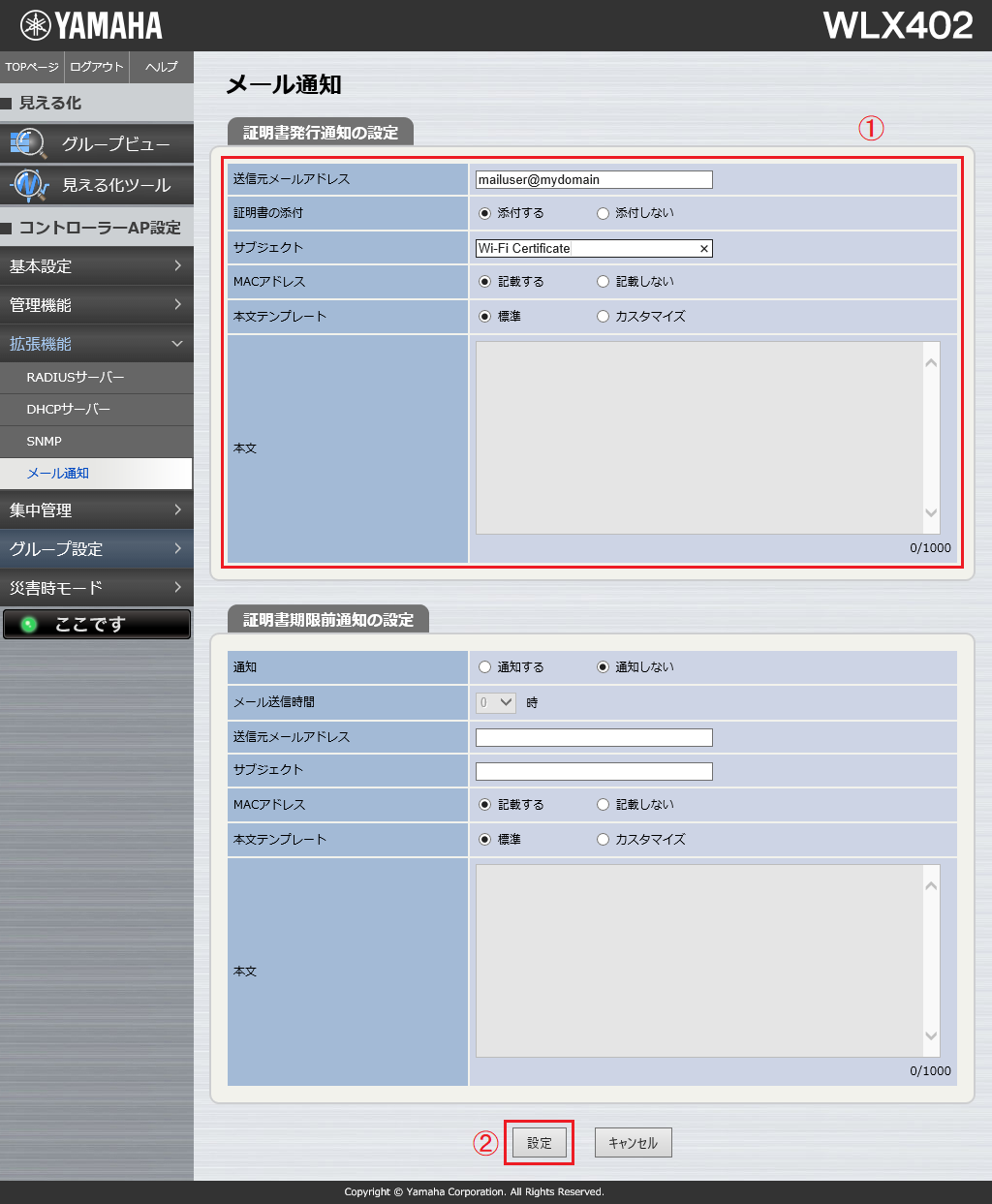

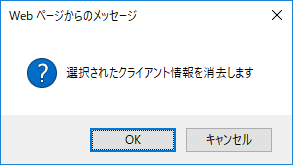

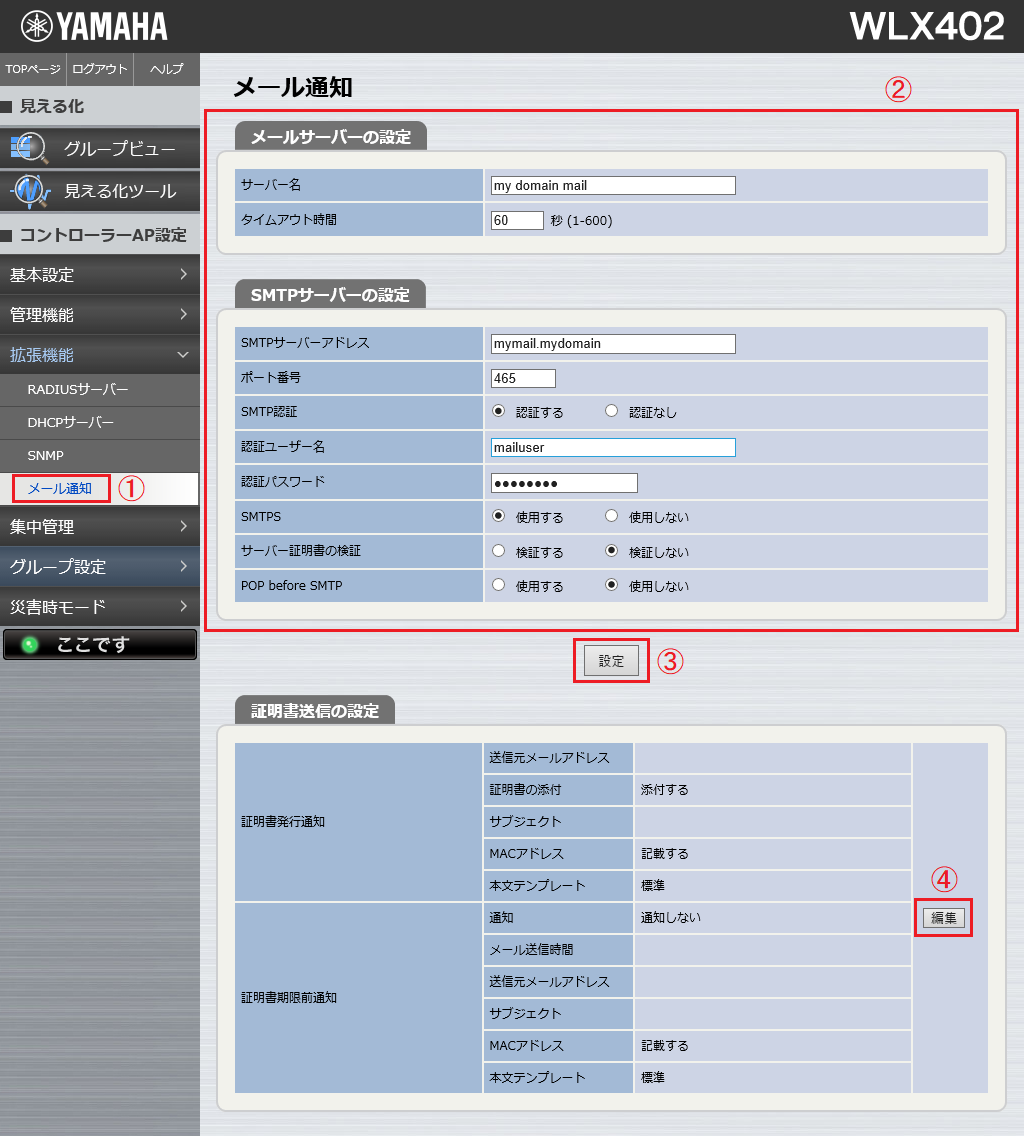

1) (事前準備)メール通知の設定をしておく。

無線利用者のクライアント証明書をメールで配布する場合は、事前にメールサーバーの設定をしておきます。

証明書メール通知の設定について、「証明書メール通知の設定」で説明します。

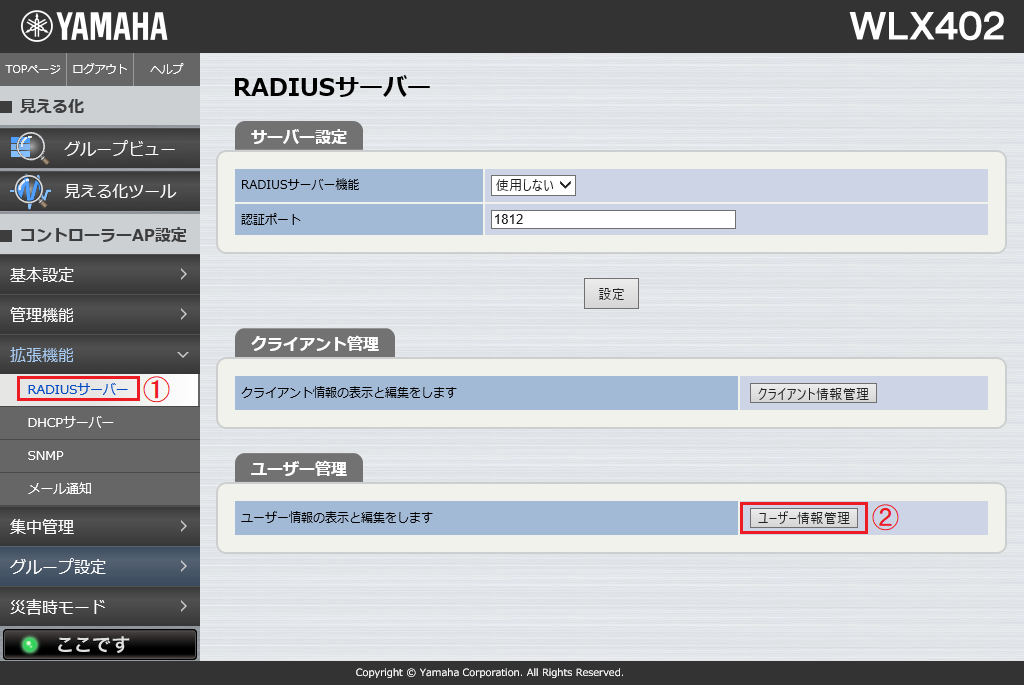

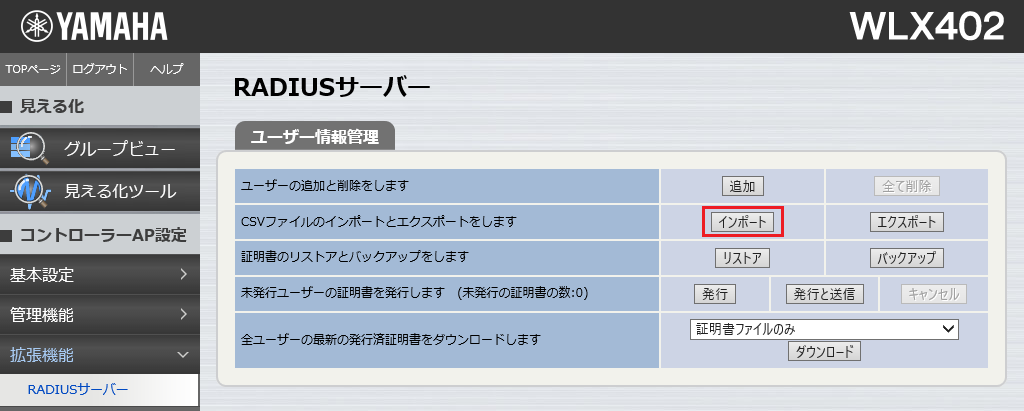

2) RADIUSユーザー情報管理のページを開く。

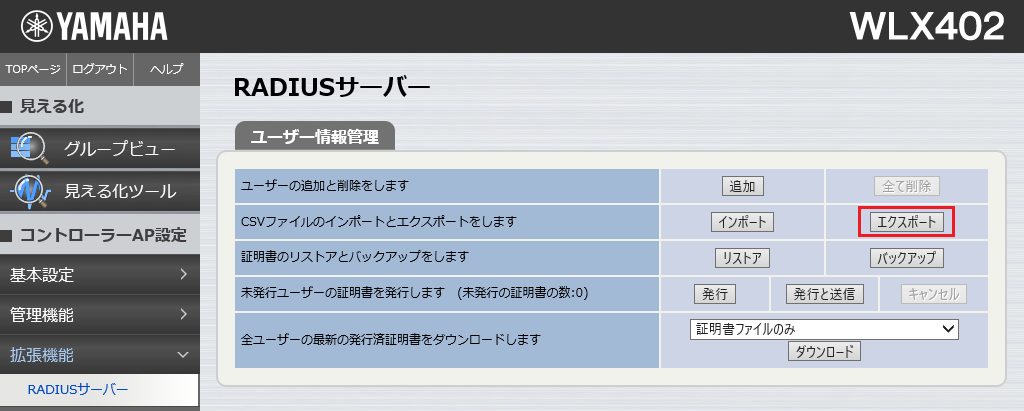

3) 既存のRADIUSユーザー一覧をCSVファイルでエクスポート。

既に設定されているRADIUSユーザーの情報が"radius_user.csv"というファイル名で出力されます。

4) CSVファイルを編集し、新規RADIUSユーザー分の行を追加。

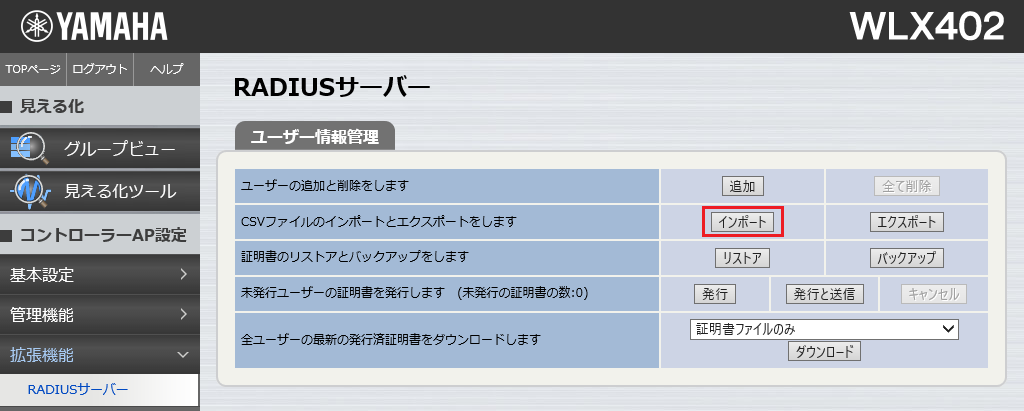

5) CSVファイルをインポート。

6) 証明書を発行してメールで送信。

「発行と送信」ボタンを押すと、上記新たに追加されたユーザーに対してのみ、新規に証明書が発行されメールが送信されます。

(もしも上記で既存ユーザーの情報を書き換えると、当該ユーザーにも新たに証明書が発行されます)。

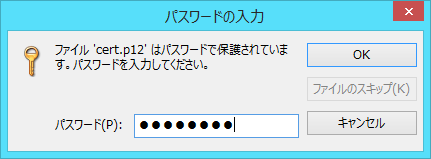

7) メールを受信した無線利用者が、証明書を無線端末にインストール。

無線利用者には、メールの添付ファイルとして証明書が届きます。

証明書のインストール方法はそれぞれ無線端末のOSによって異なります。

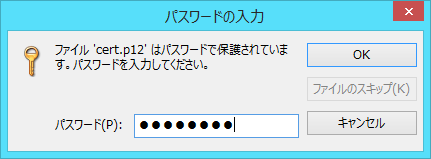

Windowsの場合は、メールに添付のzipファイルを開いて出て来る cert.p12をダブルクリックすることでインストールされます。

インストール時にはパスワード入力を求められますので、管理者の方が予め何らかの方法で無線利用者にパスワードを伝えておいてください。

ここで入力するパスワードは、CSVファイル上で「パスワード」のカラムに入力したパスワードです(上記の例では"password")。

上記

8. 設定・操作方法の手順で生成されるコンフィグは以下の通りとなります。

: (中略)

airlink select 1

airlink ssid myssid1

airlink vlan-id 1

airlink bind module2

airlink auth wpa2-eap aes #... (1)

airlink wpa2 pre-auth on

airlink radius auth on #... (2)

airlink radius account off #... (3)

airlink radius server 127.0.0.1 #... (4)

airlink enable 1

: (中略)

certificate generate ca "WLX402 RADIUS" #... (5)

radiusd use on #... (6)

radiusd user user1 password macaddress=00:a0:de:aa:bb:cc ssid=myssid1 name="Yamaha Tarou" mailaddress=user1@mydomain auth=eap-tls expire=2022/03/31

radiusd user user2 password macaddress=00:a0:de:dd:ee:ff ssid=myssid1 name="Yamaha Jirou" mailaddress=user2@mydomain auth=eap-tls expire=2022/03/31

#... (7)

: (中略)

mail server name 1 "mydomain mail"

mail server smtp 1 mymail.mydomain port=465 smtp-auth mailuser mailpass smtps #... (8)

mail radiusd template 1 1 From:mailuser@mydomain "Subject:Wi-Fi Certificate" #... (9)

: (中略)

wlan-controller select 1

: (中略)

airlink select 1

airlink ssid myssid1

airlink vlan-id 1

airlink bind module2

airlink auth wpa2-eap aes

airlink wpa2 pre-auth on

airlink radius auth on

airlink radius account off

airlink radius server 127.0.0.1

airlink enable 1

[解説]

| (1) | 認証方式として WPA2エンタープライズ、暗号方式として AESを指定。 |

| (2) | RADIUSサーバーへ認証要求を行う。 |

| (3) | アカウンティング情報は送らない。 |

| (4) | RADIUSサーバーとして当該AP自身のサーバーを指定。当該AP自身のサーバーの場合 127.0.0.1を指定する。 |

| (5) | 当該AP自身のルート認証局名。 |

| (6) | RADIUSサーバー機能を使用する。 |

| (7) | 無線接続するユーザーの設定。 |

| (8) | メールサーバーの設定。 |

| (9) | 証明書を配布するメールの From: と Subject:ヘッダー。 |

[EOF]