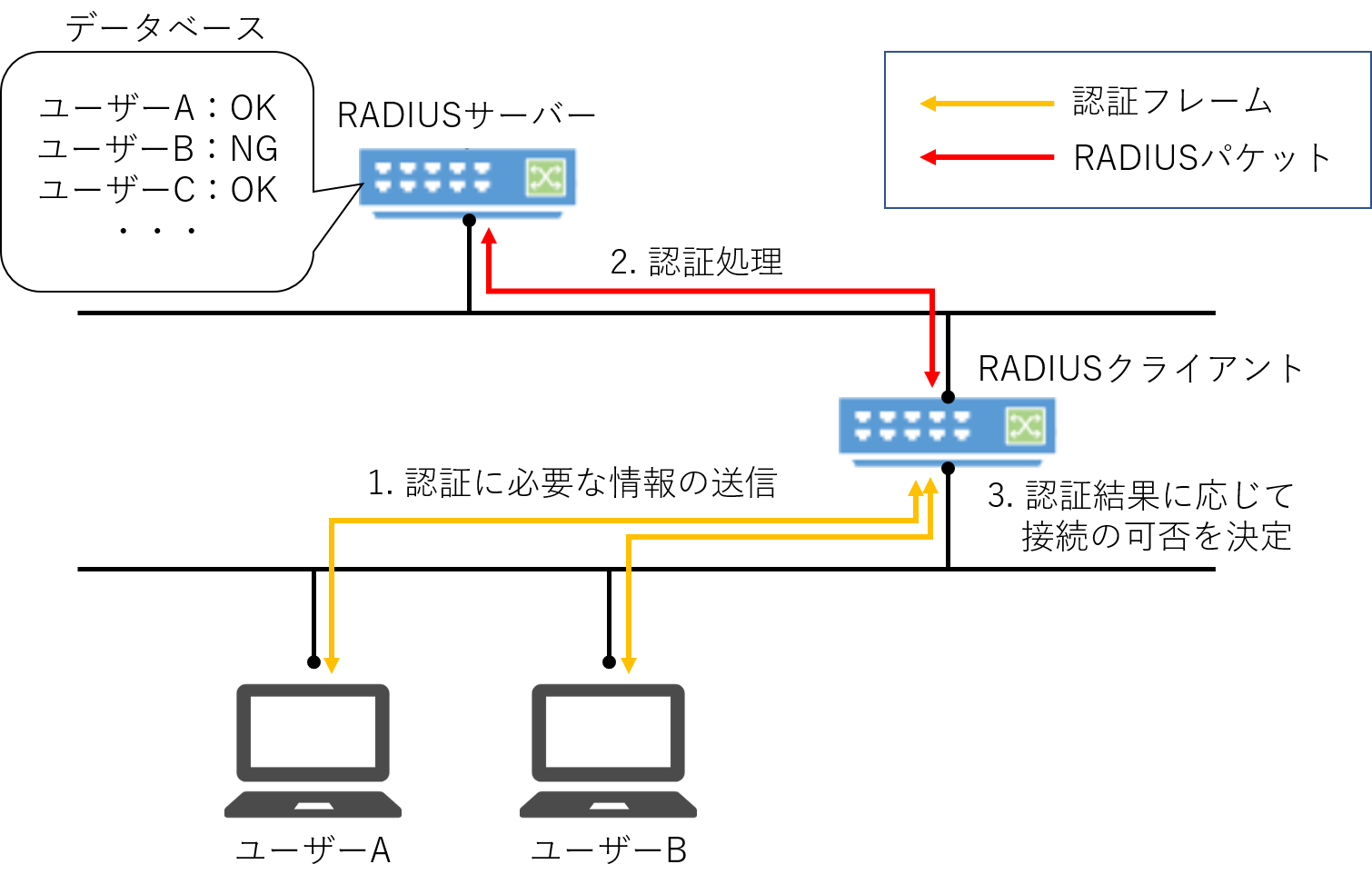

RADIUSサーバー機能とは、ユーザー情報や証明書を管理し、クライアントから通知される情報を基にして認証を行う機能です。

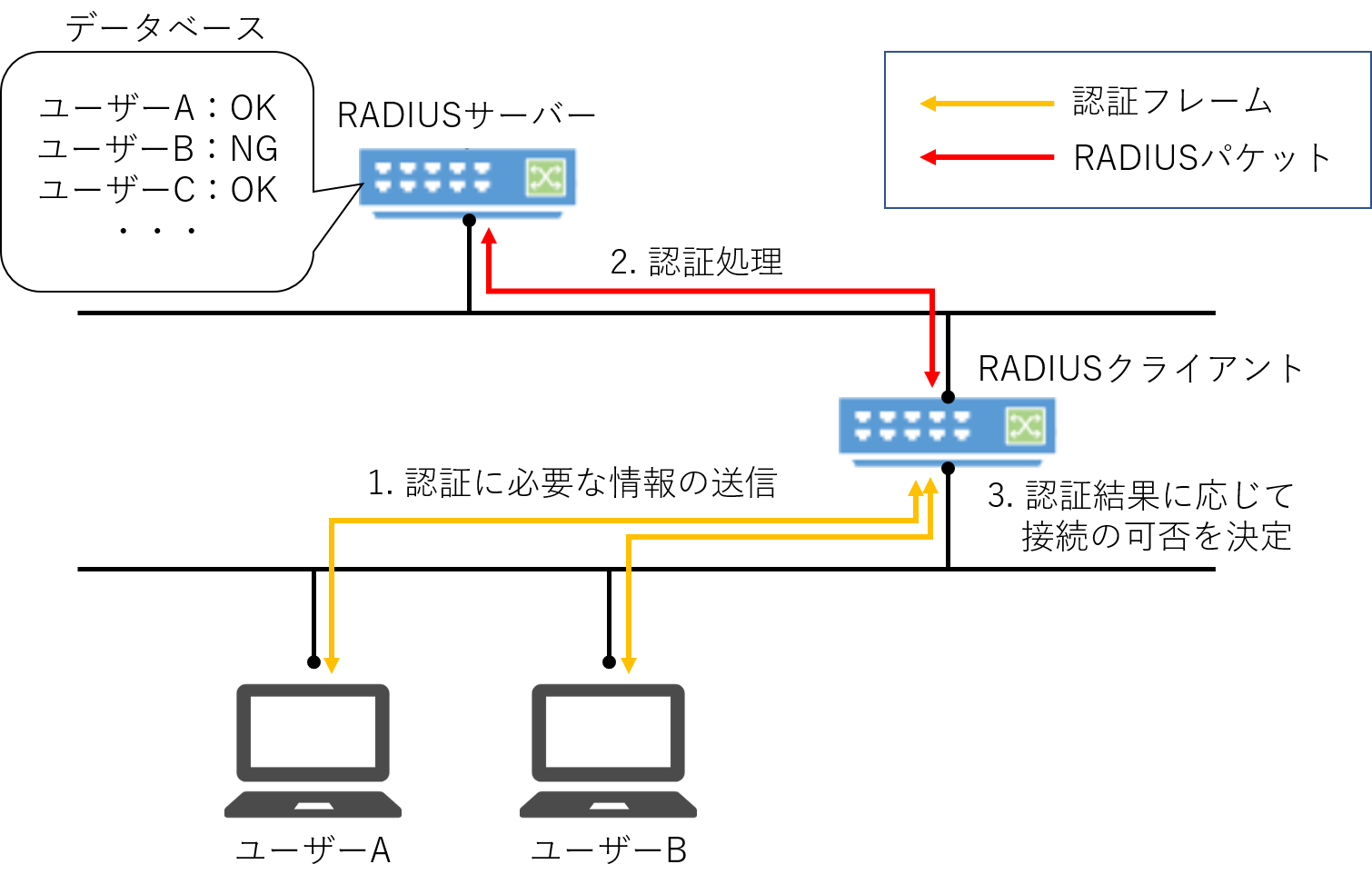

本機のMAC認証・802.1X認証・Web認証と組み合わせることで、本機単体で認証機能を実現することができます。

また、本機以外の機器での認証時に本機を認証サーバーとして動作させることができます。

RADIUSサーバー機能の基本性能および対応する認証方式は以下のとおりです。

| 項目 | 性能 |

|---|---|

| 登録可能RADIUSクライアント数 | 100件 |

| 登録可能ユーザー数 | 2000件 |

| 鍵強度 | 2048ビット |

| 署名アルゴリズム | SHA256 |

| 認証局名(デフォルト値) | YAMAHA_SWITCH |

| 認証方式 | 用途 |

|---|---|

| PAP | MAC認証 |

| EAP-MD5 | IEEE802.1X認証、MAC認証、WEB認証 |

| EAP-TLS | IEEE802.1X認証 |

| EAP-TTLS | IEEE802.1X認証 |

| PEAP | IEEE802.1X認証 |

公開鍵基盤。公開鍵暗号を使用した、デジタル証明書、認証局(CA)などが含まれます。

信頼性を担保する機関。ルート認証局と中間認証局に分けられます。

ルート認証局を最上位に配置し、その配下に中間認証局がある木構造をなしています。

認証局(CA)の中でも、その信頼性がより上位の認証局(CA)によって担保されている認証局のことを指します。

認証局(CA)の中でも、その信頼性が、自局自身によって担保されている認証局のことを指します。

発行者と主体者が同じであり、かつ自分自身の秘密鍵で、それに対応する自らの公開鍵に署名した公開鍵証明書のことで、木構造をなす証明書のルートとなるものです。

認証局が発行する公開鍵が、真正の発行者の公開鍵であることを証明するデータのことです。

発行者が、公開鍵と共に認証局(CA)に対して、証明書発行要求をおこなうと、認証局(CA)は精査し確認したのちにデジタル証明書を発行します。

ユーザー名とパスワードを使う認証方式ですが、パスワード平文の代わりにMD5ハッシュ値を交換して認証します。

IEEE 802.1Xで用いられる認証方式EAP実装の一種で、ユーザーIDとパスワードによる認証ではなくユーザーとRADIUSサーバー間のトランスポート層を暗号化した上で電子証明書を交換して認証します。RFC2716、RFC5216で規定されます。

IEEE 802.1Xで用いられる認証方式EAP実装の一種で、サーバーの電子証明書を用いてTLS通信路を構築し、その暗号化された通信路内でパスワードによりユーザーを認証します。RFC5281で規定されます。

動作原理はEAP-TTLSと同等(暗号トンネル内のプロトコルの違いのみ)で、サーバーの電子証明書を用いてTLS通信路を構築し、その暗号化された通信路内でパスワードによりユーザーを認証します。

信頼性のある第三者機関によって、公開鍵が発行者のものであることの証明書が、発行されていること。

RADIUSサーバー機能を提供するホスト機器、ここでは本機のことを指します。

RADIUSサーバーを介して、接続されたユーザーを認証し、ユーザーID、パスワード、MACアドレス、所属VLAN等の認証・認可情報を管理します。

上記、RADIUSサーバーが信頼されていることを認証局(CA)が証明した証書です。

NAS、オーセンティケーターとも言われ、LAN/SFPポートに接続されたユーザーと認証サーバーの間を中継し、認証の成否によりLANへのアクセスを制御します。

RADIUSクライアントに接続して認証を要求する機器、又はソフトウェアであるサプリカントを指します。

認証する個人を特定するための最小単位となります。ユニークなユーザーIDと、パスワード、など認証や認可に必要なデータがあります。

上記、ユーザーが信頼されていることを認証局(CA)が証明した証書です。

RADIUSサーバー機能を使用するためには、最初にルート認証局を作成する必要があります。

ルート認証局は、デジタル証明書の発行・管理に利用されるものであり、 crypto pki generate ca コマンドで作成することができます。

認証局名は、 crypto pki generate ca コマンドの引数で指定することができ、省略した場合は YAMAHA_SWITCH となります。

ルート認証局をもとにして発行・管理される証明書には以下のものがあります。

すべての証明書で、鍵強度は2048ビット、署名アルゴリズムはSHA256となります。

| ルート認証局証明書 | 本機が信頼されたルート認証局であることを証明します。 ルート認証局の作成と同時に発行されます。 有効期限は証明書作成から2037年12月31日 23時59分59秒 (JST)が適用されます。 |

| サーバー証明書 | 本機が信頼されたサーバーであることを証明します。 ルート認証局の作成と同時に発行されます。 有効期限は証明書作成から2037年12月31日 23時59分59秒 (JST)が適用されます |

| クライアント(ユーザー)証明書 | ユーザーが信頼されていることを証明します。 |

| クライアント失効証明書 | クライアント証明書が無効になったことを証明します。 |

ルート認証局は以下の操作によって削除または上書きされます。

最初に設置したルート認証局を一貫して保持し続ける必要がありますので、不用意に削除してしまわないようご注意ください。

また万一削除してしまった場合に備えて、後述のバックアップを予め行っておくよう対策をお願いします。

ひとたびルート認証局を削除してしまうと、同じ認証局名を設定したとしても以前とは異なる認証局になります。

もしバックアップ前にルート認証局を削除してしまった場合、それ以降は証明書の追加/失効はできません。 証明書の発行を最初から全てやり直すことになります。

crypto pki generate ca コマンドによってルート認証局が作成されると、自動的に内部領域に保存されるため write コマンドを実行する必要はありません。

RADIUSサーバーにアクセスすることを許可するRADIUSクライアントを nas コマンドで指定します。

個別のIPアドレスまたはネットワークアドレスで指定することができ、最大で 100件 を設定することができます。

RADIUSクライアントとして、以下の製品で動作を確認しています。

nas コマンドで設定したRADIUSクライアントの設定は、show running-config等でコンフィグに表示されません。

コンフィグとは別の領域に自動保存されるため write コマンドを実行する必要はありませんが、実際の動作に反映させるためには radius-server local refresh コマンドを実行する必要があります。

設定内容を確認するには、 show radius-server local nas コマンドを使用します。

認証を行うユーザー情報は、 user コマンドで登録します。

ユーザー情報は最大で 2000件 登録することができます。

user コマンドで設定可能な項目は以下のとおりです。

| タイプ | 項目 | 概要・備考 |

| 必須 | ユーザーID | ユーザー情報を一意に識別するためのID |

| パスワード | ユーザーIDと組み合わせて使用されるパスワード クライアント証明書が圧縮されている場合には、解凍にこのパスワードを使用します。 |

|

| オプション | ユーザー名称 | ユーザーの識別のため、任意の文字列を設定することができます。 |

| MACアドレス | RADIUSクライアントがCalling-Station-Idを通知してきたときに比較され、一致しないと認証されません。 | |

| SSID | RADIUSクライアントがCalled-Station-Idを通知してきたときに比較され、一致しないと認証されません。 | |

| メールアドレス | 証明書をメールで送付するときの宛先となります。 | |

| 認証方式 | デフォルトではEAP-TLSとなるため、他の認証方式とする場合には指定する必要があります。 | |

| 証明書有効期限 | 認証方式がEAP-TLSのときのみ有効で、省略した場合は2037年12月31日23時59分59秒となります。 | |

| ダイナミックVLAN-ID | ダイナミックVLAN機能を使用する場合に指定します。 |

user コマンドで設定したユーザー設定は、show running-config等でコンフィグに表示されません。

コンフィグとは別の領域に自動保存されるため write コマンドを実行する必要はありませんが、実際の動作に反映させるためには radius-server local refresh コマンドを実行する必要があります。

設定内容を確認するには、 show radius-server local user コマンドを使用します。

authentication コマンドで認証方式を制限することができます。

初期設定では認証方式は制限されていませんが、一時的に特定の認証方式を無効にしたい場合などで使用することができます。

RADIUSサーバー機能を有効にするには、 radius-server local enable コマンドを使用します。

RADIUSクライアントやユーザー情報の設定を行い、必要な準備が整ってからRADIUSサーバー機能を有効にしてください。

RADIUSサーバーに関連した設定を追加・変更・削除した場合、 radius-server local refresh コマンドを実行することで実動作に反映されます。

radius-server local refresh コマンドによって実動作に反映されるコマンドは以下のとおりです。

WebGUIでRADIUSサーバーに関連した設定を追加・変更・削除した場合には、自動的に radius-server local refresh コマンドに相当する処理が行われます。

証明書を使った認証を行うユーザー(user コマンドで認証方式をEAP-TLSとしたユーザー)に対してクライアント証明書を発行する場合には、 certificate user コマンドを使用します。

1ユーザーにつき、最大2通までクライアント証明書を保持することができ、3通目のクライアント証明書を発行すると既存のクライアント証明書の中で古いほうのクライアント証明書が失効します。

certificate user コマンドで個別のユーザーIDを指定した場合、指定したユーザーのクライアント証明書が発行されます。

certificate user コマンドで個別のユーザーIDを指定しない場合、以下の条件のどちらかに合致するすべてのユーザーのクライアント証明書が発行されます。

クライアント証明書の一括発行の対象条件

クライアント証明書の発行には、1通あたりおおよそ 15秒 程度かかります。 certificate user コマンドではバックグラウンドでクライアント証明書の発行処理が行われますが、複数のユーザーのクライアント証明書を一括発行する場合には時間がかかる可能性があるため注意してください。

クライアント証明書の発行を途中でキャンセルするには、 certificate abort コマンドを使用します。

発行したクライアント証明書を取り出す方法は以下の通りです。

クライアント証明書を発行したユーザーに対して認証できないようにするには、失効証明書を発行する必要があります。

任意のユーザーに対して失効証明書が発行されると、認証処理において失効証明書が参照され、認証結果に反映されます。

失効証明書は以下の処理によって発行されます。

3-7 クライアント証明書の発行 に記載されているクライアント証明書のメール送信を使用する場合には、事前に以下の準備が必要です。

ここで記載する設定は最低限のものであり、使用状況にあわせて必要な設定を行ってください。

メールの件名および本文は以下のとおりです。フォーマットを変更することはできません。

| 件名 | Certification Publishment |

| 本文 | Certification is published. Name : [※userコマンドのNAMEパラメーター] Account : [※userコマンドのUSERIDパラメーター] MAC address : XX:XX:XX:XX:XX:XX Expire : YYYY/MM/DD |

Yamaha# show radius-server local nas 192.168.100.0/24 host key -------------------------------------------------------------------------------------------------------- 192.168.100.0/24 abcde

Yamaha# show radius-server local user Total 1 userid name vlan mode -------------------------------------------------------------------------------- 00a0de000000 Yamaha 1 eap-md5

Yamaha# show radius-server local user detail 00a0de000000 Total 1 userid : 00a0de000000 password : secretpassword mode : eap-md5 name : Yamaha vlan : 1

Yamaha# show radius-server local certificate status certificate process: xxxx/ zzzz processing...

Yamaha# show radius-server local certificate list detail Taro

userid certificate number enddate

---------------------------------------------------------------------------------------------

Yamaha Yamaha-DF598EE9B44D22CC 2018/12/31

Yamaha-DF598EE9B44D22CD 2019/12/31

Yamaha# show radius-server local certificate revoke userid certificate number reason --------------------------------------------------------------------------------------------- Yamaha Yamaha-DF598EE9B44D22CC expired Yamaha Yamaha-DF598EE9B44D22CD revoked

クライアント証明書の有効期限が切れる前にメールで通知を行うことができます。

事前メール通知を利用するには事前に以下の準備が必要です。

ここで記載する設定は最低限のものであり、使用状況にあわせて必要な設定を行ってください。

クライアント証明書の期限切れ事前メール通知の対象となる証明書の確認は、 毎日23時59分59秒 に実施されます。

メールの件名および本文は以下のとおりです。フォーマットを変更することはできません。

| 件名 | Certification expiration |

| 本文 | Your certificate will expire in [残り日数] days. Name : [※userコマンドのNAMEパラメーター] Account : [※userコマンドのUSERIDパラメーター] MAC address : XX:XX:XX:XX:XX:XX Expire : YYYY/MM/DD |

本機では、ルート認証局を含むすべてのRADIUSサーバー関連情報のバックアップ・リストアを行うことができます。

本機でバックアップしたすべてのRADIUSサーバー関連情報をヤマハ無線アクセスポイント(WLXシリーズ)でリストアすることはできません。

本機では、ヤマハ無線アクセスポイント(WLXシリーズ)でバックアップしたRADIUSサーバー関連情報をリストアすることができます。リストアはWeb GUIでのみ行うことができます。

ヤマハ無線アクセスポイント(WLXシリーズ)で動作させていたRADIUSサーバー機能を本機に移行する場合には、以下の手順を実施してください。

上記の手順により、クライアント証明書を再発行する必要無く、ヤマハ無線アクセスポイント(WLXシリーズ)から本機にRADIUSサーバー機能を移行することができます。

ヤマハ無線アクセスポイント(WLXシリーズ)から本機にRADIUSサーバー機能を移行した場合、失効証明書の有効期限は取り込んだ日時から20年間に自動更新されます。

ヤマハ無線アクセスポイント(WLXシリーズ)でバックアップしたデータをリストアする場合、以下の情報を復元することができます。

RADIUSクライアントの設定など上記以外の情報は復元されませんので、別途設定する必要があります。

本機で使用できない文字が含まれていた場合、そのユーザーはリストアすることはできません。別途個別にユーザーの追加を行ってください。

本機で使用できない文字については、 6 注意事項 を参照してください。

認証局名に本機で使用できない文字が含まれていたとしてもリストアすることができます。ただし、使用できない文字がアンダースコア(_)に変換されてコンフィグに表示されます。

RADIUSサーバー機能として、SYSLOGに出力する情報には以下のものがあります。

プレフィックスは、 [ RADIUSD] です。

| タイプ | メッセージ | 説明 |

| INFO | RADIUS server started. | RADIUSサーバー機能のプロセスを開始しました。 |

| INFO | RADIUS server stopped. | RADIUSサーバー機能のプロセスが停止しました。 |

| INFO | Authentication succeeded.: [{ ユーザーID }/<via Auth-Type = { 認証方式 }>] (from client port { ポート番号 } cli { MACアドレス }) | ユーザー認証に成功しました。 |

| INFO | Authentication failed.: [{ ユーザーID }/<via Auth-Type = { 認証方式 }>] (from client port { ポート番号 } cli { MACアドレス }) | ユーザー認証に失敗しました。 |

| INFO | MAC address is not allowed.User-ID:{ ユーザーID } MAC:{ MACアドレス } | MACアドレスが適切でないため、ユーザー認証に失敗しました。 |

| INFO | Connected NAS is not allowed.IP:{ IPアドレス } | 許可していないRADIUSクライアントから認証要求を受信しました。 |

関連コマンドについて、以下に示します。

コマンドの詳細は、コマンドリファレンスを参照願います。

| 操作項目 | 操作コマンド |

|---|---|

| radius-server local enable | ローカルRADIUSサーバー機能の設定 |

| radius-server local interface | アクセスインターフェースの設定 |

| crypto pki generate ca | ルート認証局を生成 |

| radius-server local-profile | RADIUSコンフィグレーションモード |

| authentication | 認証方式の設定 |

| nas | RADIUSクライアント(NAS)の設定 |

| user | 認証ユーザーの設定 |

| reauth interval | 再認証間隔の設定 |

| radius-server local refresh | ローカルRADIUSサーバーへの設定データ反映 |

| certificate user | クライアント証明書の発行 |

| certificate abort | クライアント証明書の発行中断 |

| certificate revoke id | 指定した証明書IDのクライアント証明書の失効 |

| certificate revoke user | 指定したユーザーのクライアント証明書の失効 |

| certificate export sd | クライアント証明書のエクスポート(SDコピー) |

| certificate export mail | クライアント証明書のエクスポート(メール送信) |

| copy radius-server local | RADIUSデータのコピー |

| show radius-server local nas | RADIUSクライアント(NAS)の表示 |

| show radius-server local user | 認証ユーザー情報の表示 |

| show radius-server local certificate status | クライアント証明書の発行状態表示 |

| show radius-server local certificate list | クライアント証明書のリスト表示 |

| show radius-server local certificate revoke | クライアント証明書の失効リスト表示 |

ローカルRADIUSサーバーを使用して、サプリカントA、B、CをそれぞれMAC認証、IEEE802.1X認証、及びWeb認証で認証きるように設定します。

Yamaha# configure terminal Yamaha(config)# crypto pki generate ca Generate CA? (y/n): y Finished Yamaha(config)# radius-server local-profile Yamaha(config-radius)# user 00a0de000001 00a0de000001 auth peap Yamaha(config-radius)# user 8021xuser 8021xpass auth peap Yamaha(config-radius)# user webuser webpass auth peap Yamaha(config-radius)# exit Yamaha(config)# radius-server local enable Yamaha(config)# exit Yamaha# radius-server local refresh

Yamaha# configure terminal Yamaha(config)# interface vlan1 Yamaha(config-if)# ip-address 192.168.100.240/24

Yamaha# configure terminal Yamaha(config)# aaa authentication auth-mac Yamaha(config)# auth-mac auth-user unformatted lower-case Yamaha(config)# aaa authentication dot1x Yamaha(config)# aaa authentication auth-web Yamaha(config)# interface port1.1 Yamaha(config-if)# auth host-mode multi-supplicant Yamaha(config-if)# auth-mac enable Yamaha(config-if)# dot1x port-control auto Yamaha(config-if)# auth-web enable

Yamaha# configure terminal Yamaha(config)# radius-server host 127.0.0.1 key secret_local

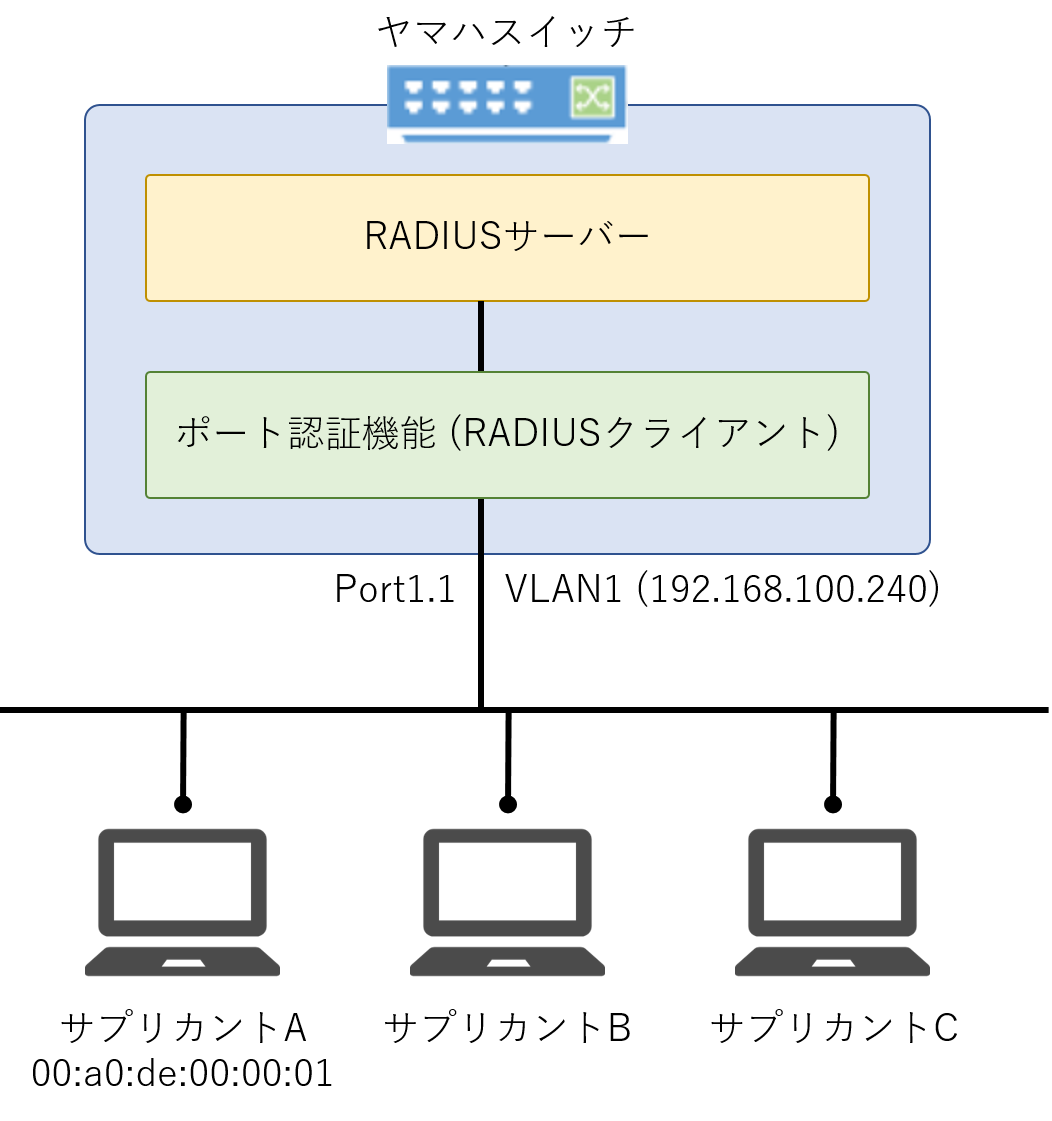

TELNETクライアントからヤマハルーターにアクセスするとき、ログインユーザーの認証と管理者権限の認証をヤマハスイッチのRADIUSサーバーで行います。

ログインユーザーとしては、ユーザーID: user1、パスワード: password1 でログインできるようにします。

管理者には、パスワード: admin で昇格できるようにします。

Yamaha# configure terminal Yamaha(config)# interface vlan1 Yamaha(config-if)# ip address 192.168.100.240/24 Yamaha(config-if)# exit

Yamaha(config)#crypto pki generate ca Generate CA? (y/n): y Finished

Yamaha(config)# radius-server local-profile Yamaha(config-radius)# nas 192.168.100.1 key yamaha Yamaha(config-radius)# user user1 password1 auth pap Yamaha(config-radius)# user *administrator admin auth pap Yamaha(config-radius)# exit

Yamaha(config)# radius-server local interface vlan1

Yamaha(config)# radius-server local enable Yamaha(config)#exit

Yamaha#radius-server local refresh Yamaha#

login radius use on administrator radius auth on ip lan1 address 192.168.100.1/24 radius auth on radius auth server 192.168.100.240 radius auth port 1812 radius secret yamaha

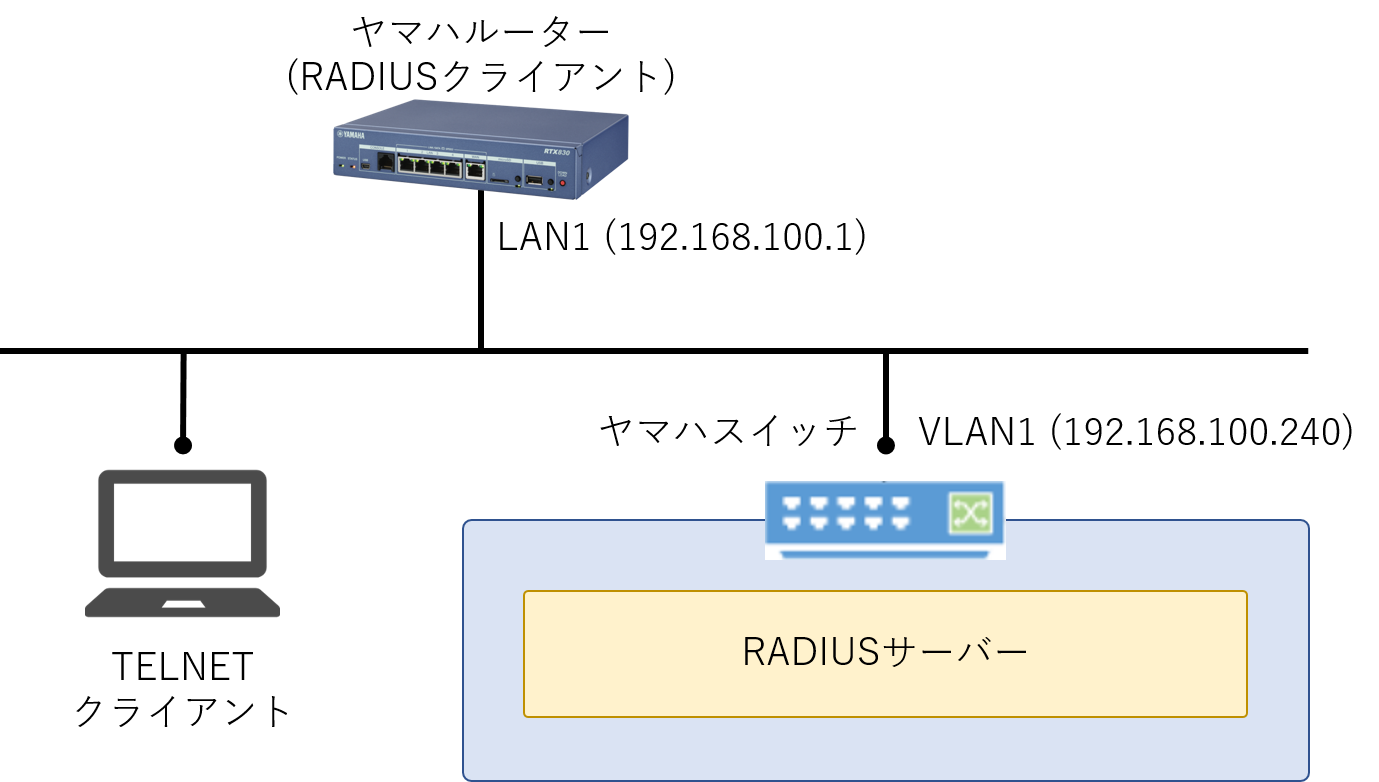

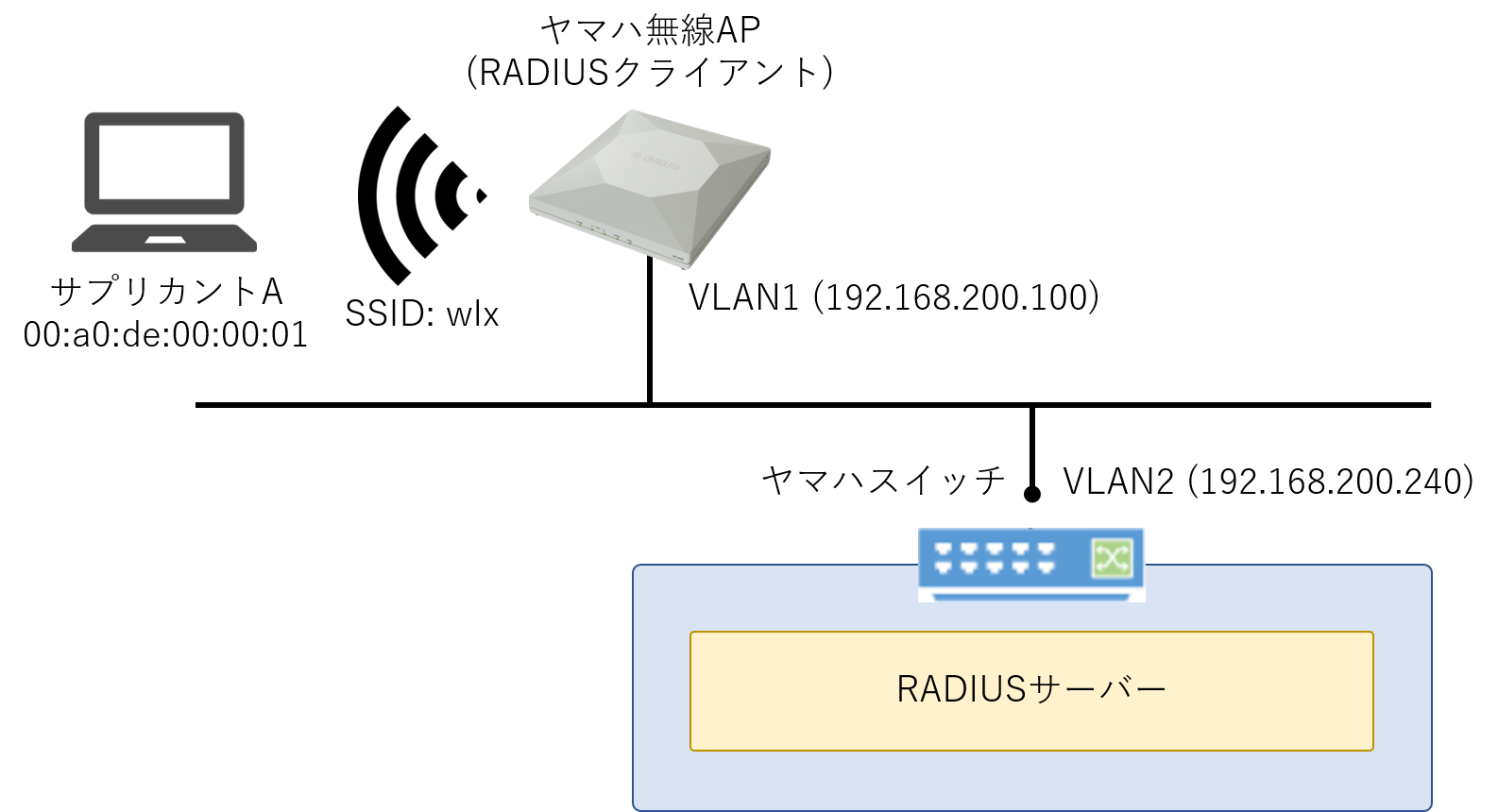

ヤマハ無線アクセスポイントに接続するサプリカントのMACアドレス認証をヤマハスイッチのRADIUSサーバーで行います。

Yamaha# configure terminal Yamaha(config)# interface vlan2 Yamaha(config-if)# ip address 192.168.200.240/24 Yamaha(config-if)# exit

Yamaha(config)#crypto pki generate ca Generate CA? (y/n): y Finished

Yamaha(config)# radius-server local-profile Yamaha(config-radius)# nas 192.168.200.100 key yamaha Yamaha(config-radius)# user 00a0de000001 00a0de000001 auth pap ssid wlx Yamaha(config-radius)# exit

Yamaha(config)# radius-server local interface vlan2

Yamaha(config)# radius-server local enable Yamaha(config)#exit

Yamaha#radius-server local refresh Yamaha#

ip vlan-id 1 address 192.168.200.100/24 airlink slect 1 airlink ssid wlx airlink radius auth on airlink radius server 192.168.200.240 airlink radius secret yamaha airlink enable 1

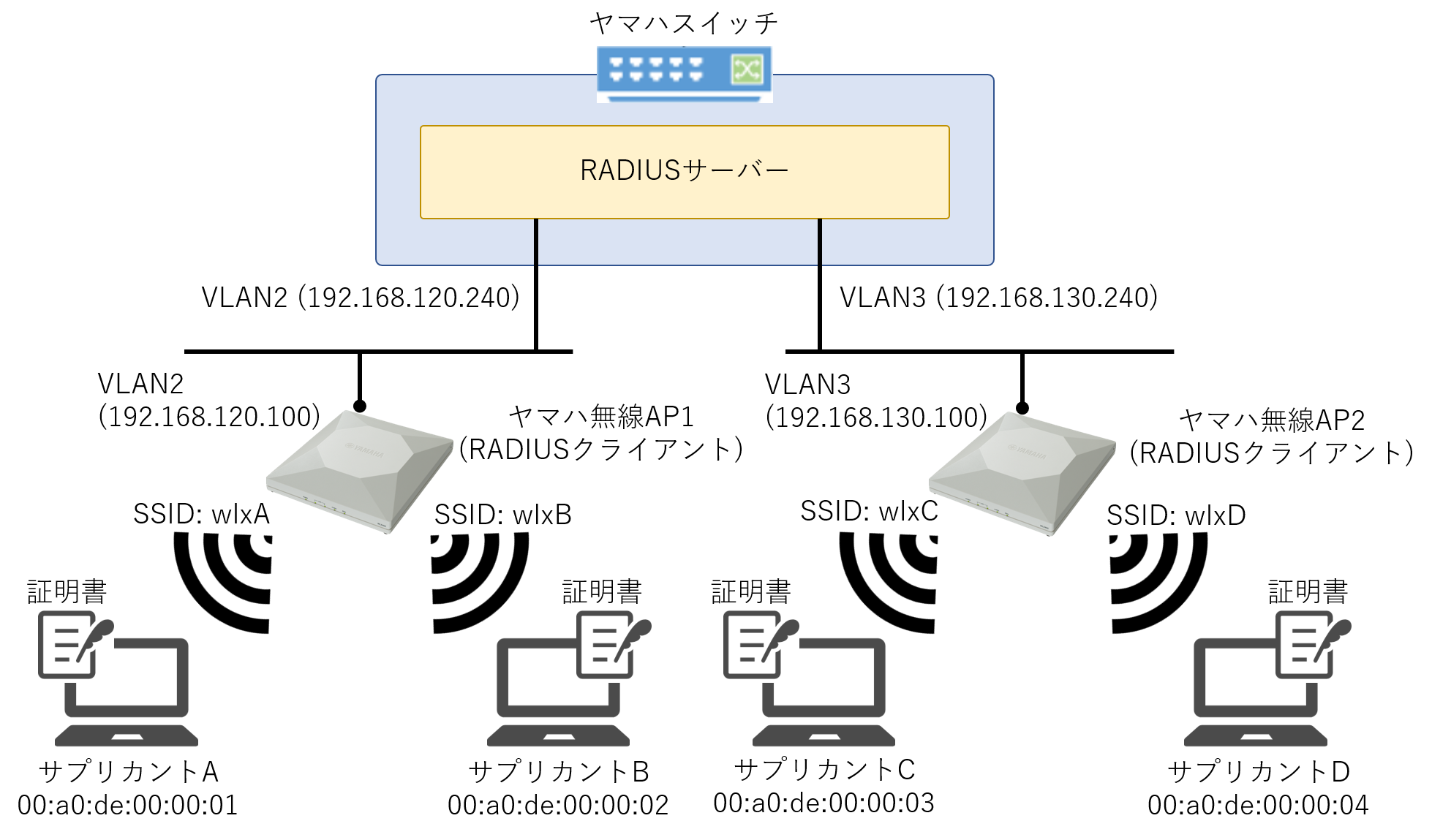

ヤマハスイッチで発行した証明書をインストールしたサプリカントが、ヤマハ無線アクセスポイントに接続するときに認証を行います。

Yamaha(config)# interface vlan2 Yamaha(config-if)# ip address 192.168.120.240/24 Yamaha(config-if)# exit

Yamaha(config)#crypto pki generate ca Generate CA? (y/n): y Finished

Yamaha(config)# radius-server local-profile Yamaha(config-radius)# nas 192.168.120.100 key yamaha1 Yamaha(config-radius)# nas 192.168.130.100 key yamaha2 Yamaha(config-radius)# user user1 pass1 ssid wlxA Yamaha(config-radius)# user user2 pass2 ssid wlxB Yamaha(config-radius)# user user3 pass3 ssid wlxC Yamaha(config-radius)# user user4 pass4 ssid wlxD Yamaha(config-radius)# exit

Yamaha(config)# radius-server local interface vlan2 Yamaha(config)# radius-server local interface vlan3

Yamaha(config)# radius-server local enable Yamaha(config)# exit

Yamaha# certificate user user1 Yamaha# certificate user user2 Yamaha# certificate user user3 Yamaha# certificate user user4

Yamaha# radius-server local refresh

ip vlan-id 2 address 192.168.120.100/24 airlink select 1 airlink ssid wlxA airlink vlan-id 2 airlink radius auth on airlink radius server 192.168.120.240 airlink radius secret yamaha1 airlink enable 1 airlink select 2 airlink ssid wlxB airlink vlan-id 2 airlink radius auth on airlink radius server 192.168.120.240 airlink radius secret yamaha1 airlink enable 2

ip vlan-id 3 address 192.168.130.100/24 airlink select 1 airlink ssid wlxC airlink vlan-id 3 airlink radius auth on airlink radius server 192.168.130.240 airlink radius secret yamaha2 airlink enable 1 airlink select 2 airlink ssid wlxD airlink vlan-id 3 airlink radius auth on airlink radius server 192.168.130.240 airlink radius secret yamaha2 airlink enable 2

| 項目 | ヤマハスイッチの制限 | ヤマハ無線アクセスポイントの制限 |

| ルート認証局名 (crypto pki generate caコマンドのCA-NAMEオプション) |

半角英数字・半角記号のうち以下が使用できません。 '\' (バックスラッシュ) '/' '[' ']' '?' ' ' (スペース) '"' (ダブルクォート) |

半角英数字・半角記号のうち以下が使用できません。 '\' (バックスラッシュ) '/' '[' ']' |

| RADIUSクライアントの共有パスワード (nasコマンドのSECRETパラメーター) |

半角英数字・半角記号のうち以下が使用できません。 '\' (バックスラッシュ) '[' ']' '?' ' ' (スペース) '"' (ダブルクォート) |

半角英数字・半角記号のうち以下が使用できません。 '\' (バックスラッシュ) '[' ']' |

| ユーザー情報のユーザーID (userコマンドのUSERIDパラメーター) 認証方式がEAP-TLSの場合 |

半角英数字・半角記号のうち以下が使用できません。 '\' (バックスラッシュ) '/' '[' ']' ':' '<' '*' '>' '|' '?' ' ' (スペース) '"' (ダブルクォート) |

半角英数字・半角記号のうち以下が使用できません。 '\' (バックスラッシュ) '/' '[' ']' |

| ユーザー情報のユーザーID (userコマンドのUSERIDパラメーター) 認証方式がPAP,PEAPの場合 |

半角英数字・半角記号のうち以下が使用できません。 '\' (バックスラッシュ) '[' ']' '?' ' ' (スペース) '"' (ダブルクォート) |

半角英数字・半角記号のうち以下が使用できません。 '\' (バックスラッシュ) '[' ']' |

| ユーザー情報のパスワード (userコマンドのPASSWORDパラメーター) |

半角英数字・半角記号のうち以下が使用できません。 '\' (バックスラッシュ) '[' ']' '?' ' ' (スペース) '"' (ダブルクォート) |

半角英数字・半角記号のうち以下が使用できません。 '\' (バックスラッシュ) '[' ']' |

| ユーザー情報の名前 (userコマンドのNAMEオプション) |

半角英数字・半角記号のうち以下が使用できません。 '?' ' ' (スペース) '"' (ダブルクォート) |

半角英数字・半角記号すべて使用できます。 |