$Date: 2015/06/16 17:00:15 $

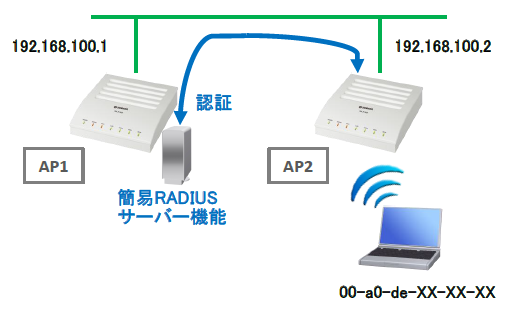

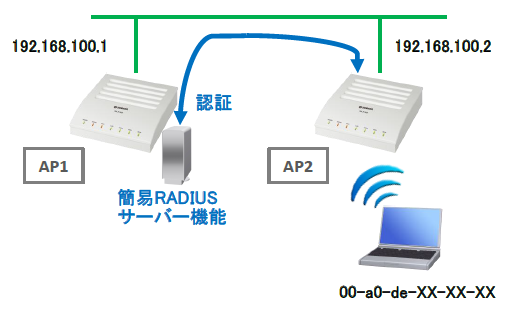

複数のWLX302を使用する構成の場合、各々のWLX302に接続している各無線端末の認証設定および接続状態を一括管理する機能が有用です。

WLX302では、無線端末の認証方式として WPA/WPA2エンタープライズを選択することにより、

認証サーバーにおいて無線端末の認証設定および接続状態を一括管理することができます。

本機能はその認証サーバーとして簡易的な RADIUSサーバーの機能を提供するものです。

本機能を利用することで、別途 RADIUSサーバーを用意しなくても以下の利点を享受することができます。

WLX302では、以下のファームウェアで 簡易RADIUSサーバー機能をサポートしています。

| 機種 | ファームウェア |

|---|---|

| WLX302 | Rev.12.00.05以降 |

無線の認証設定として WPA/WPA2エンタープライズを指定することで、

IEEE802.1Xに対応した認証サーバーを使って無線端末の接続を認証することができます。

本機能は、IEEE802.1Xに対応した認証サーバーとして代表的なRADIUSサーバーの機能を提供します。

ただし以下の点で機能が限定されています(「簡易」と呼ぶのはそのためです)。

radius clientコマンドによりアクセスを許可する RADIUSクライアントを設定します。

本機能の場合、クライアント設定としては当該RADIUSサーバーに認証機能を統合する WLX302のIPアドレスを登録します。

RADIUSクライアントは10件まで設定することができ、それぞれ異なるシークレットを指定することができます。

ただし無線の認証設定において内蔵の RADIUSサーバーを指定した(airlink radius server 127.0.0.1)場合は、 本設定が無くても内蔵のRADIUSクライアントから接続が可能です。

radius userコマンドによりアクセスを許可する RADIUSユーザーを設定します。

本機能の場合、RADIUSユーザーとしては無線に接続を許可するユーザーのアカウントを登録します。

RADIUSユーザーは200件まで(Rev.12.00.13以前は100件まで)設定できます。

ここで各ユーザー設定ごと、以下の接続制限を指定することができます。

内蔵の簡易RADIUSサーバー機能を使用するか否かを設定する。

内蔵の簡易RADIUSサーバーの待ち受けポートを設定する。

RADIUSサーバーへの接続を許可するクライアントを登録する。

クライアントは 10件まで登録可能である。

MASKを指定するとクライアントのIPアドレスを範囲指定することができる。

IPアドレスの単独指定と範囲指定の両方にマッチするクライアントに対する共有鍵は、単独指定の設定における共有鍵のみが有効となる。

同一筐体内のRADIUSクライアントに対する設定は不要。

すなわち無線の認証設定において内蔵の RADIUSサーバーを使用する設定(airlink radius server 127.0.0.1)とした場合は、本設定無しに RADIUSサーバーへ接続することができる。

RADIUSサーバーで認証するユーザーを登録する。

ユーザーは 200件まで登録可能である。

USERとPASSWORDに設定可能な文字種別はUS-ASCIIのうち印刷可能文字。ただし\ (backslash)を除く。

また USERには DEFAULT という文字列は設定できない。

RADIUSサーバーから指定する再認証間隔を設定する。

WLX302を 2台使う構成で、無線端末の認証を一方の WLX302の簡易RADIUSサーバー機能で一括管理するものとします。

[AP1の設定]

airlink select module1 airlink mode 11b+g+n airlink channel auto bandwidth=40 primary=lower airlink enable module1 airlink select 1 airlink ssid myssid1 airlink vlan-id 1 airlink bind module1 airlink auth wpa2-eap aes #...(1) airlink stealth on airlink radius auth on #...(2) airlink radius account off #...(3) airlink radius server 127.0.0.1 #...(4) airlink enable 1 airlink select 2 airlink ssid myssid2 airlink vlan-id 2 airlink bind module1 airlink auth wpa2-eap aes airlink stealth on airlink radius auth on airlink radius account off airlink radius server 127.0.0.1 airlink enable 2 radiusd use on #...(5) radiusd client 192.168.100.2 secret1 #...(6) radiusd user user1 password1 macaddress=00:a0:de:XX:XX:XX ssid=myssid1 #...(7)

[AP2の設定]

airlink select module1 airlink mode 11b+g+n airlink channel auto bandwidth=40 primary=lower airlink enable module1 airlink select module2 airlink mode 11a+n airlink channel auto bandwidth=40 primary=lower airlink enable module2 airlink select 1 airlink ssid myssid1 airlink vlan-id 1 airlink bind module1 airlink auth wpa2-eap aes airlink stealth on airlink radius auth on airlink radius server 192.168.100.1 #...(8) airlink radius secret secret1 #...(9) airlink enable 1 airlink select 2 airlink ssid myssid2 airlink vlan-id 2 airlink bind module1 airlink auth wpa2-eap aes airlink stealth on airlink radius auth on airlink radius account off airlink radius server 127.0.0.1 airlink enable 2

[解説]

| (1) | 認証方式として WPA2エンタープライズを指定(暗号化方式は AES)。 |

| (2) | RADIUSサーバーへ認証要求を行う |

| (3) | RADIUSサーバーへアカウンティング情報は送らない |

| (4) | RADIUSサーバーとして内蔵のサーバーを指定。内蔵サーバーの場合 127.0.0.1を指定する。 |

| (5) | 簡易RADIUSサーバー機能を有効化 |

| (6) | RADIUSクライアントとしてAP2からのアクセスを許可。シークレットは"secret1"。 ここで AP1から (127.0.0.1アドレスから)のアクセスは常に許可されます |

| (7) | 無線端末のユーザーID: user1, パスワード: password1, MACアドレス: 00-a0-de-XX-XX-XX, SSID: myssid1を登録 |

| (8) | AP1内蔵のRADIUSサーバーを使用するので、RADIUSサーバーのIPアドレスにはAP1のIPアドレスを指定 |

| (9) | (6)で設定したシークレットを指定 |

[EOF]